쏟아지는 AI 리포트에 메인테이너 업무 과중... 기존 보안 거버넌스 무력화

[보안뉴스 조재호 기자] 리눅스 커널 취약점 ‘더티 프래그’(Dirty Frag)의 엠바고 파기를 계기로 취약점 분석 체계가 한계를 드러내고 있다. AI를 활용한 코드 분석이 보편화되면서 ‘책임감 있는 공개’(Responsible Disclosure) 프로세스가 흔들린 이례적인 사건이라는 평가가 나오고 있다.

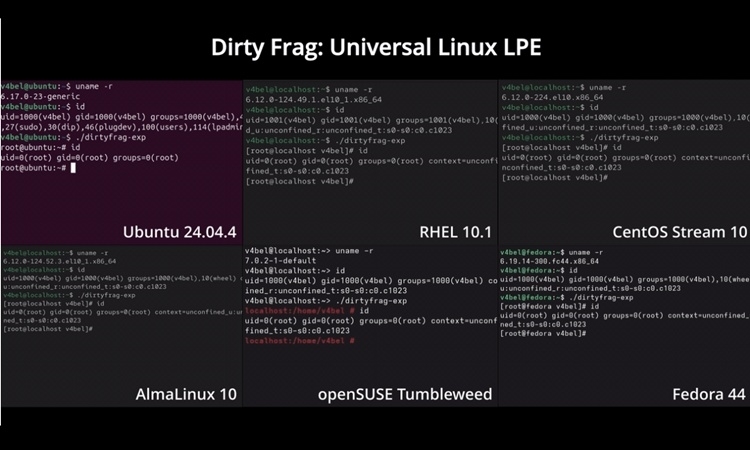

▲다양한 리눅스 OS에서 동작하는 Dirty Frag PoC [출처: v4bel 깃허브]

9년 숨은 리눅스 치명적 결함, 시스템 마비 없이 뚫린다

지난 7일 리눅스 커널의 취약점인 xfrm-ESP와 RxRPC를 체이닝한 유니버설 권한상승(LPE) 취약점 ‘더티 프래그’의 상세 분석 정보가 전격 공개됐다. 독립 연구자 김현우(v4bel) 씨가 발견한 이 취약점은 ‘더티 파이프(Dirty Pipe)’나 ‘카피 페일(Copy Fail)’과 동일한 클래스의 페이지 캐시 쓰기 결함이다. 네트워크 패킷 조각(skb frag)을 처리하는 과정에서 메모리 복사(COW) 메커니즘을 우회해 시스템의 읽기 전용 파일을 악의적으로 덮어쓸 수 있는 문제다.

해당 취약점은 지난 2017년부터 9년간 리눅스 커널 내부에 숨겨져 있었으며, 우분투와 RHEL, 페도라 등 대부분의 주요 리눅스 배포판에 영향을 미친다. 특히 우연한 타이밍에 의존하는 경합 조건(Race Condition) 없이 확정적으로 공격이 가능하며, 실패 시에도 시스템 마비(Panic)를 유도하지 않는 ‘결정론적’ 특성을 지녀 공격 성공률이 극도로 높다.

AI 역추론에 뚫린 엠바고... 제로데이 상태로 노출

이번 취약점 발견이 눈길을 끈 이유는 정식 취약점 식별 번호(CVE)가 부여되기도 전에 익스플로잇이 먼저 유포되며 엠바고가 파기됐다는 점이다. 보안 업계에는 연구자가 취약점을 발견하면 제조사에 먼저 제보해 패치할 시간을 주고, 조치가 완료된 후 대중에게 알리는 ‘책임감 있는 공개’(Responsible Disclosure) 원칙이 있다.

당초 리눅스 관리자들과 김 연구원은 오는 12일까지 정보를 공개하지 않기로 엠바고를 합의했다. 하지만 7일 제3자에 의해 익스플로잇이 유포되면서 이 합의가 깨졌다. 정식 취약점 식별 번호(CVE)가 부여되기도 전에 무방비 상태로 약점이 노출된 것이다.

실제 방어용 패치 자체는 지난달 29일과 30일 리눅스 넷데브(netdev) 공개 메일링 리스트에 제출되어 누구나 볼 수 있는 상태였다. 패치 본문에 취약 코드 흐름이 고스란히 노출된 탓에, 이를 본 제3자가 AI 분석 도구 등을 활용해 익스플로잇을 역공학해 7일공개한 것이다.

이러한 현상은 AI의 분석 능력이 방어자와 공격자 사이의 시간차를 없애고 있음을 보여준다. 과거에는 최초 발견자가 정보를 주도했지만, 이제는 누구나 공개된 패치 코드에서 약점을 실시간으로 역추론할 수 있다. 실제로 더티 프래그 역시 김 연구원의 패치 제출 단 9시간 만에 다른 연구자가 동일한 결함을 독자적으로 재현해 보고하며, AI 시대의 동시 발견(Parallel Discovery) 현상이 일상화되었음을 입증했다.

무력화된 보안 원칙, 실시간 대응 체계 전환 시급

결국 리눅스 메인테이너들은 공격자만 정보를 독점하는 정보 비대칭의 위협을 막기 위해 김 연구원에게 문서의 즉시 긴급 공개를 요청했다. 다수의 연구자가 AI 도구로 쏟아내는 취약점 제보 리포트와 실시간 익스플로잇 생성으로 인해 인간 메인테이너들의 검증 업무는 이미 과중한 상태다. 결국 업계의 ‘책임감 있는 공개’ 원칙이 AI의 속도 앞에 근본적으로 무력화된 셈이다.

김 연구원은 “기존 카피 페일 취약점의 방어 조치를 적용했더라도 당신의 리눅스는 더티 프래그에 여전히 취약하다”며 “xfrm_user 및 rxrpc 등 취약 모듈을 즉각 차단(언로드)하는 전용 미티게이션을 신속히 적용해야 한다”고 권고했다.

현재 대응을 위한 PoC 코드 및 임시 방어 스크립트는 김 연구원의 깃허브에 공개되어 있다. AI의 취약점 분석 속도가 인간의 보안 행정 절차를 앞지르는 현재, 기존의 방식을 넘어선 실시간 대응 체계로의 전환이 시급한 과제로 떠올랐다.

[조재호 기자(zephyr@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

-1.png)

.jpg)

.jpg)

.jpg)

.jpg)

.jpg)

.jpg)