[보안뉴스 원병철 기자] 포티넷(Fortinet)이 무선 액세스 포인트(AP) 컨트롤러와 네트워크 운영체제 등 주요 제품군에서 발견된 5가지 취약점에 대한 보안 권고를 발표했다.

▲포티넷 보안 패치 배포 [출처: 포티넷]

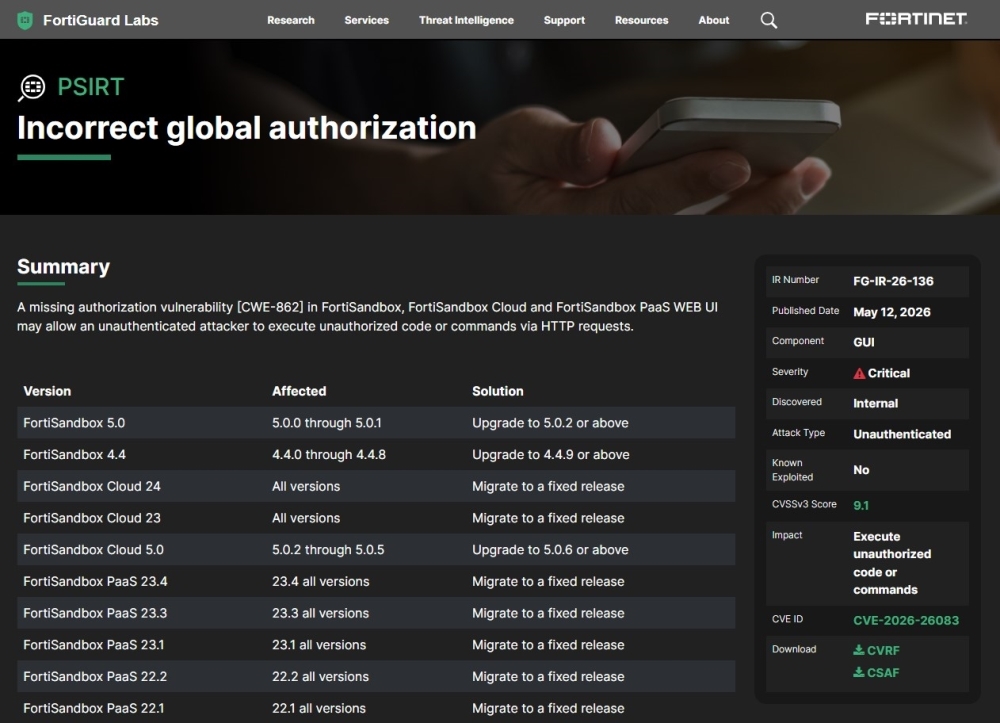

포티넷 제품 보안 사고 대응팀(PSIRT)에 따르면 가장 위험도가 높은 결함은 포티샌드박스(FortiSandbox) 및 관련 클라우드 서비스에서 발견된 인증 우회 취약점 ‘CVE-2026-26083’이다. 이 취약점은 ‘심각한’(Critical) 등급으로 분류됐으며, 공격자가 인증 절차 없이 원격에서 기밀 분석 데이터나 제한된 기능에 접근할 수 있는 위협을 초래한다.

무선 AP 펌웨어인 포티AP(FortiAP) 시리즈에서도 운영체제(OS) 명령을 임의로 실행할 수 있는 두 건의 명령 주입 취약점이 발견됐다. 공격자가 CLI 접근 권한을 획득할 경우 하드웨어 수준에서 임의 명령을 수행할 수 있기 때문에 네트워크 기강을 단호하게 바로잡기 위한 패치가 요구된다.

포티애널라이저(FortiAnalyzer)와 포티매니저(FortiManager)의 API 계층에서는 서비스 거부(DoS) 공격을 유발할 수 있는 결함이 노출됐다. 이 결함을 악용할 경우 기업의 로그 분석 및 네트워크 관리 운영을 중단시킬 수 있어, 통합 보안 관제(SOC) 환경에 심각한 차질을 빚을 수 있다.

네트워크 운영체제인 포티OS(FortiOS) 내 무선 AP 제어 프로토콜(CAPWAP) 데몬에서도 메모리 허용 범위를 초과해 데이터를 기록하는 아웃오브바운드(Out-of-bounds) 쓰기 결함이 확인됐다. 인증된 내부자가 악의적인 트래픽을 전송할 경우 시스템 충돌을 유발하거나 프로세스 제어권을 탈취할 수 있어, 내부 네트워크 시스템에 대한 정밀한 방어 대책이 필요하다.

포티넷은 특히 심각 등급의 포티샌드박스 취약점에 대해 지체 없는 업데이트를 권고하고, 다른 제품군도 차기 유지보수 기간 내에 패치할 것을 강조했다.

[원병철 기자(boanone@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.jpg)

.jpg)

.png)

.jpg)

.png)

.jpg)

.jpg)

.jpg)