라다만티스는 브라우저와 이메일 클라이언트 등에서 자격 증명과 인증 쿠키를 훔치는 악성코드이다. 주로 소프트웨어 크랙, 유튜브 영상, 악성 검색 광고 등을 통해 유포됐다.

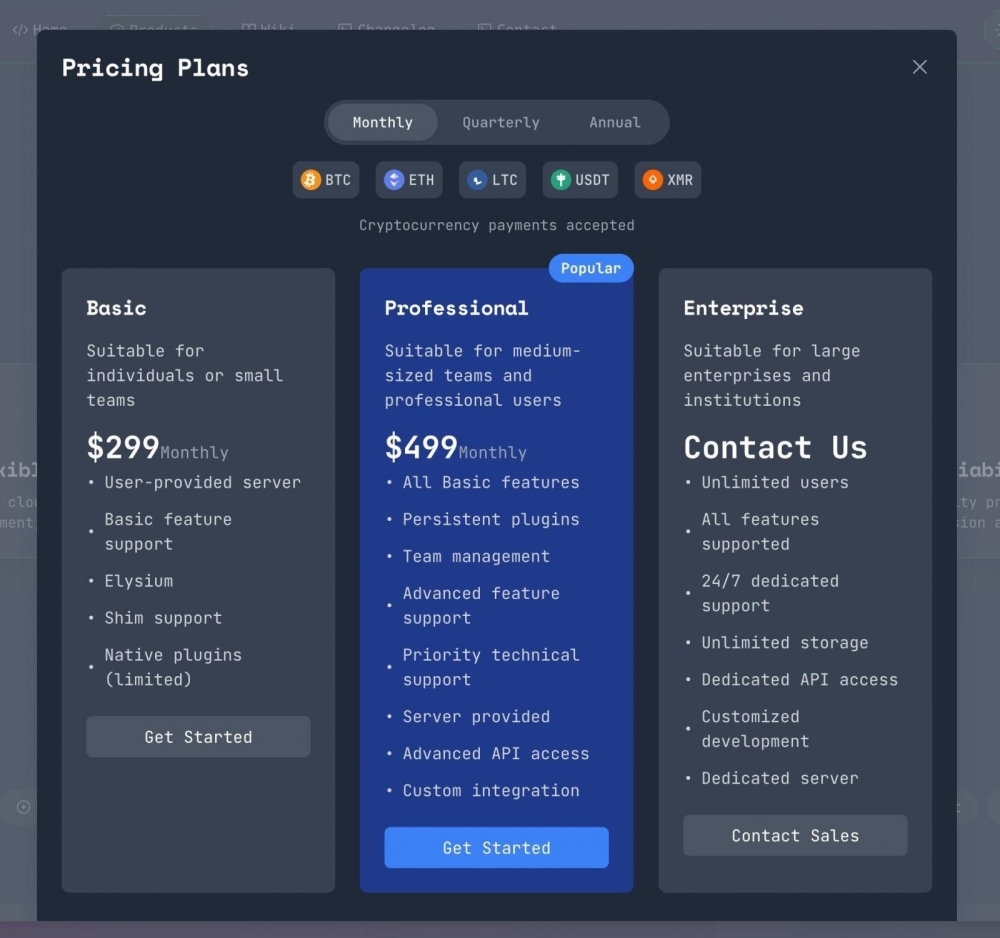

이 멀웨어는 개발자에게 월별 구독료를 내고 악성코드와 훔친 데이터를 수집하는 웹 패널을 사용하는 방식으로 운영됐다.

[자료: gettyimagesbank]

MaaS 운영에 치명타…독일 경찰 개입설 유력

라다만티스 운영을 모니터링하던 보안 전문 연구원들은 사이버 범죄자들이 수사 당국이 웹 패널에 접근했다고 주장하고 있음을 확인했다.

해킹 포럼의 일부 고객들은 자신들의 라다만티스 웹 패널에 대한 SSH 접근 권한을 잃었으며, 루트 암호 대신 인증서를 통한 로그인이 요구된다고 밝혔다.

한 고객은 “암호로 로그인할 수 없다면 서버 로그인 방식이 인증서 로그인 모드로 변경된 것이니 즉시 서버를 재설치하고 흔적을 지워야 한다”며 “독일 경찰이 움직이고 있다”고 경고했다.

또 다른 구독자는 서버의 암호가 삭제됐고 로그인 방식이 엄격하게 인증서 기반으로 바뀌었다며 “스마트 패널을 통해 설치한 사람들은 큰 타격을 입었다”고 말했다.

▲라다만티스 인포스틸러 구독 신청 화면 [자료: BleepingComputer]

라다만티스 개발자 역시 EU 데이터 센터에 호스팅된 웹 패널에 독일 IP 주소가 접속한 후 접근이 막혔다며 독일 법 집행기관이 배후에 있을 것으로 추측했다.

현재 라다만티스의 다크웹 사이트도 오프라인 상태이나, 아직 경찰 압류 배너는 걸려있지 않아 정확한 개입 주체는 불분명하다.

사이버 범죄 소탕작전 ‘엔드게임 작전’ 연관 가능성

다수 보안 전문가들은 이번 중단 사태가 서비스형 악성코드(MaaS) 운영을 표적으로 국제 사법 당국이 공조해 벌이는 ‘엔드게임 작전’(Operation Endgame)과 연관되었을 가능성이 높다고 보고 있다.

엔드게임 작전은 스모크로더, 아이스드아이디, 트릭봇 등 여러 악성코드 인프라를 무력화시킨 전력이 있다.

현재 엔드게임 작전 웹사이트에는 13일(현지시간)에 새로운 조치가 공개될 것이라는 타이머가 작동 중이어서, 곧 공식 발표가 있을 것으로 예상된다.

[김형근 기자(editor@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.jpg)

.jpg)