이 자동화 플랫폼은 복잡했던 피싱 작업을 단순한 원클릭 공격으로 전환시키며, 전통적인 보안 조치를 손쉽게 우회한다.

[자료: gettyimagesbank]

이 도구는 고도의 전문 지식이 필요했던 사이버 범죄 활동을 경험이 적은 공격자도 실행할 수 있게 함으로써 피싱 환경에 위험한 변화를 가져오고 있다고 보안 기업 노우비4(KnowBe4)는 진단했다.

이미 90개 국가에서 피해자가 생겼으며, 그중 미국이 76%를 차지한 것으로 확인됐다.

피싱 공격 기술적 장벽 제거…초보자도 쉽게 공격 가능

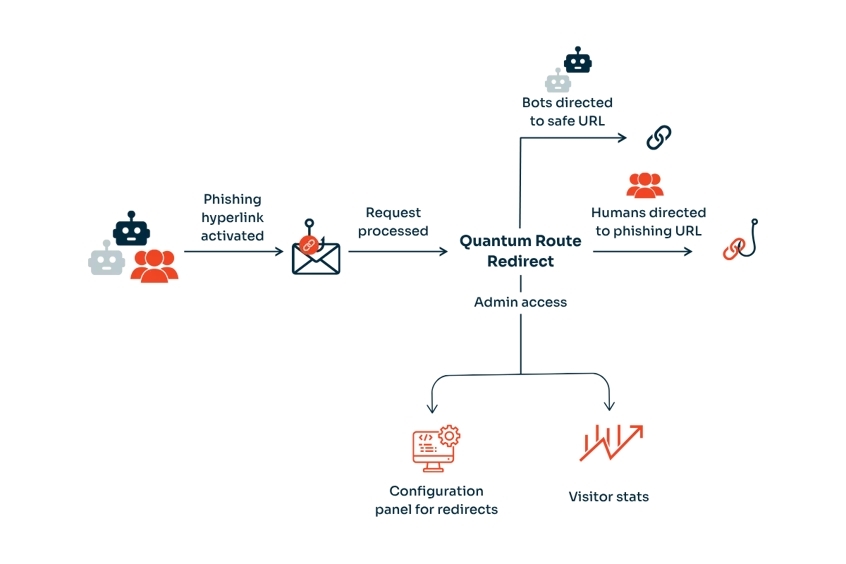

QRR의 핵심 혁신은 지능적 트래픽 분류 시스템에 있다. 악성 링크를 클릭하는 순간, 이 플랫폼은 실시간 행동 분석을 통해 접근자가 자동화된 보안 스캐너인지 실제 인간 사용자인지 즉시 분석한다.

이 시스템은 보안 도구나 봇을 합법적 웹사이트로 리디렉션해 자동화된 URL 스캐닝을 해도 피싱 이메일이 무해하게 보이도록 속인다. 반면, 실제 인간 방문자는 곧바로 자격 증명 탈취 페이지로 이동시킨다. 이 자동 회피 기술은 이메일 보안 게이트웨이와 웹 애플리케이션 방화벽을 모두 기만한다.

▲퀀텀 라우터 리다이렉트 공격 개요 [자료: KnowBe4]

서비스형 피싱(PaaS) 모델 등장

QRR 플랫폼은 미리 준비된 피싱 도메인과 자동화된 시스템을 갖추고 있으며, 트래픽 라우팅부터 피해자 추적까지 모든 것을 처리한다.

공격자들은 도큐사인 사칭, 급여 알림, 결제 경고, QR 코드 피싱 등 다양한 소셜 엔지니어링 수법을 사용해 성공률을 극대화한다.

공격 인프라는 오염되거나 침해된 합법적 도메인에 호스팅돼 브랜드 신뢰도를 악용한다.

또 개발자들은 QR 코드 생성 기능을 포함한 업그레이드를 계획하는 등 지속적인 발전 가능성을 보여준다.

사이버 범죄자들은 직관적 대시보드를 통해 총 노출 수, 피해자 위치, 성공률 등 종합적인 분석 데이터를 모니터링한다.

노우비4 연구진은 8월 초 QRR 도구를 사용한 공격을 처음 식별했으며, 현재 이 도구를 호스팅하는 도메인이 약 1000개에 달하는 것으로 파악했다.

공격자들은 브라우저 핑거프린팅 및 VPN/프록시 탐지까지 자동 수행하며 보안 도구와 타깃을 구분하는 능력을 높이고 있다.

[김형근 기자(editor@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.jpg)

.jpg)

.jpg)