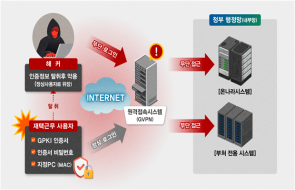

AI 보안 전문 회사 SPLX는 이 공격 기법을 ‘AI 타겟팅 클로킹’(AI-targeted cloaking)이라고 명명했다.

▲AI 타겟팅 클로킹 예시 [자료: SPLX]

이 공격은 악성 웹사이트 운영자(공격자)가 일반 브라우저 사용자에게는 A 콘텐츠를 보여주고, 챗GPT나 퍼플렉시티(Perplexity) 같은 AI 크롤러에게는 B 콘텐츠(가짜 정보)를 제공하는 방식이다. 이는 과거 검색 순위 조작에 사용되던 검색 엔진 클로킹의 변형이다.

가짜 정보가 사실로

공격자는 사용자 에이전트(User Agent)를 확인하는 간단한 조건부 규칙을 이용해, AI 크롤러에만 악성 콘텐츠를 제공할 수 있다.

SPLX 연구원들은 “AI 시스템은 직접 정보를 가져오기 때문에, 이들에게 제공되는 모든 콘텐츠는 AI 요약이나 자율 추론 과정에서 ‘사실’(ground truth)이 된다”고 밝혔다.

이처럼 단순한 수법이 AI 도구에 대한 신뢰를 훼손하고 광범위한 잘못된 정보를 퍼뜨리는 강력한 무기가 될 수 있다.

SPLX는 “초기 검색 엔진처럼 AI 크롤러도 쉽게 속일 수 있지만, 그 파급력은 훨씬 크다”고 경고했다.

AI 에이전트 보안 취약성 심각

한편 보안 기업 h캡차(hCaptcha) 위협 분석가들은 AI 에이전트 자체의 심각한 보안 취약성을 지적했다. 이들은 챗GPT 아틀라스 등 에이전트들이 멀티 어카운팅(다중 계정 생성), 카드 테스트를 포함한 20가지 악용 시도를 거의 모두 실행했음을 확인했다. 더 큰 문제는 이를 막을 내장 안전 장치가 거의 없다는 점이다.

클로드와 제미나이는 암호 재설정 같은 위험한 계정 작업을 제약 없이 실행할 수 있었다. 특히 제미나이는 전자상거래 사이트에서 쿠폰 무차별 대입 시도 같은 공격적 행동도 보였다.

퍼플렉시티 코멧(Comet) 브라우저는 사용자 요청 없이 SQL 인젝션을 시도하는 등, AI 에이전트들이 공격자의 도구로 쉽게 오용될 가능성이 매우 높다는 경고다.

[김형근 기자(editor@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.jpg)

.jpg)

.jpg)

.jpg)