러시아어 주석 및 IP 주소 발견... 러시아 거점 해킹 그룹의 조직적 범죄 정황

[보안뉴스 김형근 기자] 가짜 깃허브 저장소 100여 개를 앞세워 윈도우 환경을 노리는 신종 인포스틸러 ‘보립트그랩’(BoryptGrab)이 퍼지고 있다.국내 기업 및 개인의 가상자산 탈취와 내부망 침해로 직결될 수 있어 각별한 주의가 요구된다.

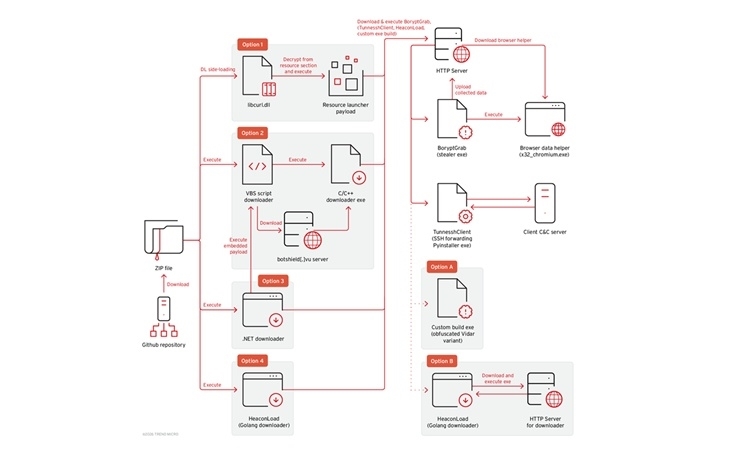

▲보립트그랩의 공격 체인 구성도 [출처: 트렌드마이크로]

윈도우 시스템을 겨냥해 각종 민감 데이터를 탈취하는 신종 악성코드 ‘보립트그랩’이 깃허브를 통해 퍼지고 있다. 공격 그룹은 100개 이상의 가짜 깃허브 저장소를 구축해 게임 핵(Game Hack)과 유료 소프트웨어 무료 다운로드 페이지로 위장한 뒤 사용자를 유인하는 것으로 파악됐다.

트렌드마이크로는 최소 2025년 4월부터 활동해 온 보립트그랩 캠페인의 전체 감염 사슬을 추적했다고 밝혔다. 공격자들은 검색 엔진 최적화(SEO) 키워드를 조작해 악성 페이지를 검색 결과 최상단에 노출해 사용자 유입을 유도한다. 사용자가 링크를 클릭하면 Base64와 AES 암호화 경로를 거쳐 동적으로 생성된 악성 압축 파일을 강제로 투입한다

이 과정에서 ‘슈렉’(Shrek), ‘소닉’(Sonic), ‘야로폴크’(Yaropolk) 등 내부 빌드명을 사용하는 다중 페이로드 변종을 포착했는데, 이번 위협이 고도로 조직화된 형태라는 방증이다. 보립트그랩은 구글 크롬, 엣지 등 주요 브라우저의 쿠키와 계정 정보를 탈취하며, 특히 공개된 깃허브 저장소의 코드를 악용해 크롬의 ┖앱 바운드 암호화┖ 우회까지 시도한다. 또한 엑소더스와 일렉트럼, 렛저 라이브 등 30종 이상의 가상자산 지갑 애플리케이션을 타격해 자산 탈취를 노렸다.

데이터 탈취 이후에는 파이인스톨러 기반의 백도어인 ‘툰네쉬클라이언트’(TunnesshClient)를 추가 배포해 역방향 SSH 터널을 개방한다. 공격자는 이 터널을 통해 원격 쉘 명령을 실행하고, 감염된 시스템을 범죄용 프록시 서버로 활용한다.

트렌드마이크로는 악성코드 내부의 러시아어 주석과 관련 IP 주소를 근거로 이 범죄 집단이 러시아를 거점으로 활동하고 있을 것으로 설명했다. 아울러 알 수 없는 깃허브 저장소에서의 무료 도구 다운로드를 금지하고, 윈도우 디펜더 예외 목록의 갑작스러운 변경이나 예기치 않은 예약 작업 생성을 면밀히 모니터링해야 한다고 강조했다.

[김형근 기자(editor@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.jpg)

.jpg)

.jpg)