크라우드 스트라이크의 지원 가장한 피싱 이메일 통해 개인정보 입력 유도 사례도 발견

회사 홈페이지나 KISA에서 제공하는 공식적인 긴급 복구 방안만 참고해야

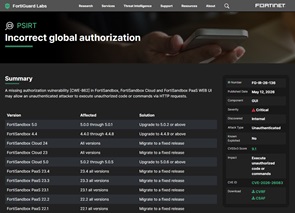

[보안뉴스 권준 기자] 글로벌 보안업체 크라우드 스트라이크(CrowdStrike)의 보안 소프트웨어 ‘팔콘(Falcon)’ 제품으로 인한 윈도 시스템 비정상 종료(블루스크린) 사태로 전 세계 IT 시스템이 대혼란을 겪은 가운데 해당 이슈를 악용한 사이버 공격이 발견돼 국내 기업 보안담당자들의 각별한 주의가 요구된다.

[이미지=gettyimagesbank]

이번 사건이 발생한지 3일 밖에 지나지 않은 상태에서 최근 크라우드 스트라이크가 유발한 기술 문제를 복구시켜 준다며 악성코드를 유포하고, 크라우드 스트라이크의 지원을 가장한 피싱 이메일을 통해 개인정보 입력을 유도한 사례가 발견된 것이다.

특히, 업무가 시작되는 22일(월)부터 해당 이슈를 악용한 피싱 메일이 기업 IT담당자나 보안담당자에게 유포될 가능성이 높아 메일 확인에 신중을 기해야 한다. 이에 따라 담당자들은 크라우드 스트라이크 사의 홈페이지나 한국인터넷진흥원(KISA)에서 운영하는 보호나라 등에서 제공하고 있는 공식적인 긴급 복구 방안만을 참고해야 한다.

KISA에서 권고하는 긴급 조치 방법은 안전 모드에서 문제가 되는 SW 파일을 삭제하는 것이다. 조치 순서는 먼저 안전 모드로 부팅 → 복구 화면에서 ‘고급 복구 옵션 보기’를 클릭 → 고급 복구 옵션 메뉴에서 ‘문제 해결’을 선택 → ‘고급 옵션’을 선택 → ‘시작 설정’을 선택하고 ‘다시 시작’을 클릭 → 재부팅 후 4 또는 F4 키를 눌러 안전 모드에서 PC를 시작하면 된다. 두 번째로 안전 모드에서 명령 프롬프트(관리자) 또는 Windows PowerShell(관리자)를 실행한다. 다음으로 C:Windows-System32-drivers-CrowdStrike 디렉터리로 이동한 후, C-00000291*.sys 패턴과 일치하는 파일을 검색해 삭제하면 된다.

만약 해당 이슈를 악용한 악성코드 유포 사이트를 확인하거나 피싱 이메일을 받는 등 공격 시도를 확인했을 때는 KISA 인터넷침해대응센터 종합상황실로 신고하고, 해당 이슈를 악용한 사이버 공격에 의해 피해를 입은 경우 ‘보호나라 → 침해사고 신고 → 신고하기 → 그 밖의 해킹’ 메뉴 순서로 침해사고를 신고해야만 추가 피해를 차단할 수 있다.

한편, 이번 사태와 관련해 크라우드 스트라이크 측은 “윈도우 호스트에 대한 단일 콘텐츠 업데이트에서 발견된 결함으로 영향을 받은 고객사와 적극적으로 협력하고 있다”며, “맥과 리눅스 호스트는 영향을 받지 않았고, 이번 사태는 사이버 공격에 의한 것은 아니”라고 밝혔다.

이어 “고객의 보안과 안정성을 보장하기 위해 회사의 모든 리소스가 총동원돼 문제를 해결하고 있다”며. “이번 사태의 심각성을 이해하고 있으며, 고객들께 불편과 혼란을 드린 점 깊이 사과드린다”고 덧붙였다.

[권준 기자(editor@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.jpg)

.png)

.jpg)

.jpg)

.jpg)

.jpg)