[보안뉴스 권 준 기자] 북한 추정 해커조직인 김수키가 청와대 행사 관련 문서를 사칭해 사이버공격을 시도한 정황이 발견됐다. 보안전문업체 이스트시큐리티 시큐리티대응센터(이하 ESRC)에 따르면 3일 ‘베트남 녹지원 상춘재 행사 견적서.hwp’라는 제목의 한글 문서파일을 사칭한 APT(지능형 지속 위협) 공격이 감행된 것으로 드러났다.

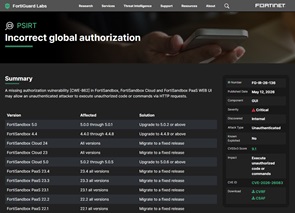

▲청와대 행사 견적서를 사칭한 악성파일 문서 내용[자료=ESRC]

해당 문서 파일은 마치 HWP 한글 문서파일처럼 위장한 악성 EXE 실행파일로 한국시간으로 12월 2일 오후 6시경 만들어졌다. 파일명에는 베트남 녹지원 상춘재 행사 견적서라고 되어 있고, 첫 번째 확장자는 hwp 문서형식이지만, 다수의 공백을 포함한 2중 확장자로 실제로는 exe 실행파일 형식을 띠고 있다는 게 ESRC 측의 설명이다.

지난 11월 27일 국내 언론을 통해 ‘상춘재 앞에 선 김정숙 여사와 베트남 총리 부인’ 기념촬영 사진이 공개된 바 있듯이, 이번 악성파일이 정치·사회적인 이슈를 활용한 사회공학적 APT 공격에 사용된 것으로 추정된다. 해당 악성파일의 분석을 마친 ESRC는 이번 공격 주체가 한국수력원자력 공격 배후로 지목된 김수키 그룹으로 최종 분류했다.

더불어 이번 공격이 지난 1월 20일 보고된 바 있는 ‘일요일 수행된 APT 변종 공격, 오퍼레이션 페이크 캡슐(Operation Fake Capsule) 주의’ 공격 캠페인의 연장선이라는 것이 드러났고, ESRC에서는 이번 APT 공격을 ‘오퍼레이션 블루 에스티메이트(Operation Blue Estimate)’로 명명했다.

이번에 발견된 악성파일은 EXE 확장자명을 가지고 있지만, 아이콘을 HWP 문서처럼 교묘하게 위장했다. 특히, 다수의 공백을 포함해 HWP 문서처럼 보이도록 1차 확장자를 설정한 것으로 알려졌다. 이로 인해 윈도우 운영체제 폴더 옵션에 따라 HWP 확장자만 보일 수도 있어, 이용자들은 가능한 확장자가 보이도록 폴더 옵션을 설정하는 것이 바람직하며, 공백이 있는 다중확장자 위협에 노출되지 않도록 주의해야 한다.

특히, 이번 공격에서 주목할 점은 올해 초 통일부 기자단을 상대로 한 사이버공격과 한국 내 암호화폐 거래소 ‘코빗’의 공지사항을 사칭했던 스피어피싱 공격, 인터넷 포털사이트 ‘다음’ 보안센터에서 발송한 것처럼 위장한 피싱 메일 등 기존 한국인들을 대상으로 감행됐던 사이버공격과의 유사성이 다수 확인되고 있다는 점이다.

이렇듯 김수키를 비롯한 북한 추정 해커조직의 경우 청와대 등 정부부처 및 국가 주요기관을 타깃으로 한 사이버공격을 지속적으로 시도하고 있는 만큼 첨부파일이나 하이퍼링크는 무조건 열어보거나 클릭하지 말고, 면밀히 체크하는 등 각별한 주의가 필요할 것으로 보인다.

[권 준 기자(editor@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.jpg)

.jpg)

.png)

.jpg)

.jpg)

.jpg)

.jpg)