1만 1700줄 2단계 페이로드 ┖고스트로더┖ 가동해 클라우드 자격 증명 싹쓸이

세션 클로닝 기법으로 MFA 우회 접속...감염된 PC는 범죄용 프록시 서버로 전락

[보안뉴스 김형근 기자] 인기 AI 프로젝트 ‘오픈클로’(OpenClaw)를 사칭해 맥(Mac) 시스템의 키체인과 클라우드 자격 증명을 싹쓸이하는 악성 npm 패키지가 발견돼 국내 개발자들의 각별한 주의가 요구된다.

윈도우 환경을 넘어 맥(Mac) 운영체제를 사용하는 개발자들을 노린 고도화된 공급망 공격이 발생했다. 오픈클로 설치 파일로 위장한 악성 npm 패키지(@openclaw-ai/openclawai)가 시스템 지배권을 전면 장악하는 원격 제어 트로이목마인 ‘고스트로더’(GhostLoader)를 유포하고 있는 것으로 파악됐다.

이 패키지는 보안 기업 제이프로그(JFrog) 연구팀에 의해 발견됐으며, 현재 npm 레지스트리에서는 삭제된 상태다.

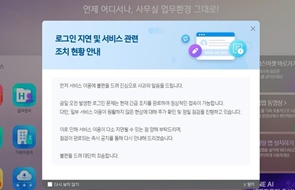

공격자는 패키지 설치 시점에 가동되는 ‘postinstall’ 후크를 악용해 사용자 허가 없이 악성 자바스크립트 명령을 시스템 전역에 자동 실행한다. 1단계 드롭퍼는 애니메이션 설치 바를 갖춘 가짜 명령줄 인터페이스(CLI)를 띄워 정상적인 소프트웨어 설치 과정처럼 사용자를 기만한다. 설치 직후에는 정교하게 조작된 가짜 아이클라우드(iCloud) 키체인 인증창을 띄워 맥 보안 해독의 핵심인 시스템 비밀번호를 가로챈다.

비밀번호 탈취 후 실행되는 약 1만1700줄 분량의 2단계 페이로드는 감염된 시스템에 대한 완전한 지배권을 행사한다. 구글 크롬, 엣지 등 주요 브라우저의 쿠키와 계정 정보는 물론, AWS, GCP, Azure 등 기업용 클라우드 자격 증명을 적출한다. 또한 ‘풀 디스크 액세스(FDA)’ 권한 획득을 유도해 접근이 차단됐던 아이메시지(iMessage)와 애플 메모 데이터까지 남김없이 추출한다.

국내 IT 기업 및 스타트업 개발자 상당수가 맥북 등 macOS 환경에서 오픈소스 패키지를 활용해 개발망에 접속하고 있다는 점을 고려할 때, 운영체제의 보호막을 뚫고 키체인 데이터베이스 전체를 해독하는 이번 공격은 심각한 기업 내부 자산 및 소스코드 유출로 이어질 수 있다.

제이프로그 연구팀은 “고스트로더는 탈취한 브라우저 프로필을 복제 실행하는 ‘세션 클로닝’(Session Cloning) 기법을 동원해 2단계 인증(MFA) 없이도 피해자의 웹 계정에 즉각 무단 접속할 수 있다”고 설명했다. 이어 “수집된 모든 민감 데이터는 압축 파일(tar.gz) 형태로 텔레그램, 고파일(GoFile) 등 다중 채널을 통해 은밀하게 유출하며, 최종적으로 SOCKS5 프록시 기능을 가동해 감염된 PC를 범죄용 전초기지로 전락시킨다”고 덧붙였다.

[김형근 기자(editor@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.gif)

.jpg)

.jpg)

.jpg)