하지만 기본적으로는 개발자가 직접 만든 창작품...그릭헬리오스라는 인물이 유력

[보안뉴스 문가용 기자] 최근 보안 업체 비트디펜더(Bitdefender)가 새로운 사물인터넷 봇넷을 발견했다. 그런데 이 봇넷이 모듈 구성을 하고 있어 더 위험할 수 있다는 경고가 나오고 있다. 이러한 특성 때문에 기존 사물인터넷 봇넷보다 이번에 발견된 것이 훨씬 강력하고 안정적으로 자리를 잡고 활동을 할 수 있는 것으로 분석이 되어서다.

[이미지 = iclickart]

먼저 이 봇넷의 이름은 다크넥서스(dark_nexus)로, 모듈 방식으로 구성되어 있으며, 이전 세대의 봇넷 멀웨어인 큐봇(Qbot)과 미라이(Mirai)의 코드 일부를 그대로 내포하고 있기도 하다. 하지만 핵심 모듈에서는 오리지널리티가 엿보여, 누군가 스스로 기획해 만들고 다른 모듈들을 엮어서 활용하고 있는 것으로 보인다.

봇넷의 페이로드는 12가지 유형의 CPU 아키텍처에 따라 각기 컴파일링 되었고, 피해자의 환경설정에 따라 동적 배포가 이뤄진다. 그 외에도 ‘점수 매기기’ 시스템도 갖추고 있어 피해자의 시스템 내에서 어떤 프로세스가 추후 위협이 될 수 있는지 평가한 후에 그 프로세스를 강제로 종료시키기도 한다.

다크넥서스를 개발한 자는 그릭헬리오스(greek.Helios)라는 닉으로 활동하는 멀웨어 개발자일 것으로 추정되고 있다. 다크넥서스의 개발 목적은 디도스 공격 대행 서비스인 것으로 보이며, 공격을 위한 악성 트래픽을 브라우저가 생성한 안전한 트래픽으로 위장시킬 수도 있다. 텔넷(Telnet)용 크리덴셜 스터핑과 취약점 익스플로잇으로 여러 라우터 모델들을 공략한다.

또한 socks5 프록시 디버깅 모듈도 발견됐다. 아마도 봇넷을 다른 공격자들에게 대여하면서 안정적인 서비스를 제공하기 위해서인 것으로 비트디펜더는 분석하고 있다. 장비 재시작 혹은 재부팅 옵션도 삭제해 공격 지속성을 확보한다고 한다.

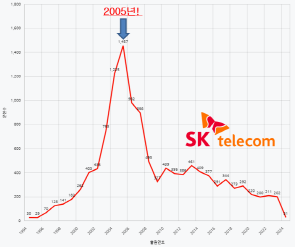

다크넥서스는 최소 3개월 동안 활동을 해온 것으로 보이며, 개발자 혹은 운영자는 그 기간 동안 30번 넘는 업데이트를 진행했다. 현재 1372개의 봇을 거느리고 있는데, 이 봇들의 지역별 위치는 순서대로 다음과 같다.

1) 중국 : 653개

2) 한국 : 261개

3) 태국 : 172개

4) 브라질 : 151개

5) 러시아 : 148개

6) 대만 : 110개

7) 우크라이나 : 77개

8) 미국 : 68개

9) 인도 : 46개

10) 베트남 : 24개

기기별로 보면 라우터와 영상 녹화 장치, 열화상 감지 카메라가 가장 많이 당한 것으로 나타났다. 하지만 운영자의 부지런한 업데이트 이력을 봤을 때 이보다 더 많은 장비들이 장악당했거나 당하고 있을 가능성이 높다고 비트디펜더는 설명했다. 라우터의 경우 다산 존(Dasan Zhone), 디링크(D-Link), 에이수스(ASUS)의 제품들이 특히 피해가 컸다.

비트디펜더의 보안 전문가들은 다크넥서스의 코드를 분석하다가 그릭헬리오스와 관련성이 깊은 코드를 찾아내기도 했다. 그릭헬리오스는 미라이의 수많은 변종 중 하나인 호호(hoho)를 만들어낸 장본인으로 알려져 있기도 하다. 그릭헬리오스는 유튜브 채널을 운영 중에 있기도 하고, 다크웹에서 디도드 서비스와 봇넷 코드를 대여하고 있기도 하다.

비트디펜더의 보고서 원문은 여기(https://www.bitdefender.com/files/News/CaseStudies/study/319/Bitdefender-PR-Whitepaper-DarkNexus-creat4349-en-EN-interactive.pdf)서 열람 및 다운로드가 가능하다.

3줄 요약

1. 최근 다크넥서스라는 새로운 모듈형 사물인터넷 봇넷 멀웨어가 활동 시작.

2. 한 3개월째 활동하는 것으로 보이는데 한국이 두 번째로 피해가 큰 국가임.

3. 개발자는 그릭헬리오스라고 알려진 인물로, 미라이의 변종을 만든 전적이 있음.

[국제부 문가용 기자(globoan@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.png)

.jpg)