보안 기업 헌트리스 싱크홀 역공으로 피해 확산 방지

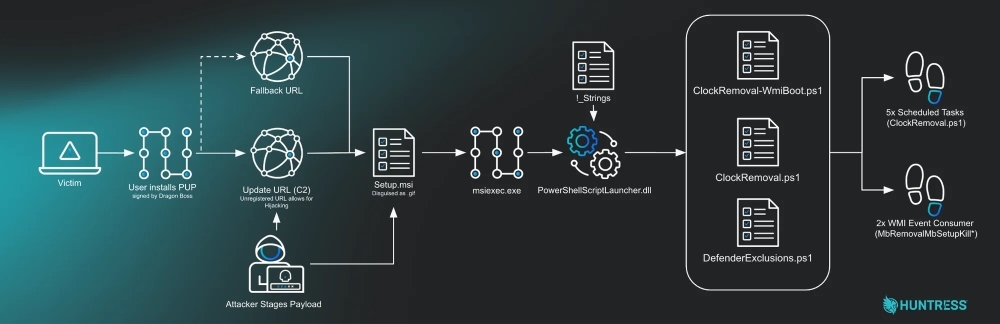

[보안뉴스 김형근 기자] ‘검색 수익화 기업’을 표방하는 드래곤보스솔루션(Dragon Boss Solutions LLC)이란 회사 소프트웨어가 정상적 업데이트 경로를 악용해 운영체제 최상위 권한(SYSTEM)을 장악뒤, 백신 제거 스크립트를 배포하는 공격을 가했다.

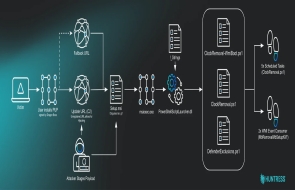

보안 기업 헌트리스(Huntress) 연구진은 ‘RaceCarTwo.exe’라는 실행 파일을 통해 시작되는 감염 경로를 추적해 이 위협을 포착했다.

▲드래곤보스솔루션 공격 흐름도 [출처: 헌트리스]

공격에 사용된 ‘ClockRemoval.ps1’ 스크립트는 백신 프로세스를 강제 종료할 뿐만 아니라, 레지스트리를 조작해 보안 서비스 자체를 삭제해 버렸다. 특히 윈도우 호스트 파일을 수정해 멀웨어바이트나 카스퍼스키 등 백신의 업데이트 경로를 차단해 재설치를 불가능하게 만들었다.

이에 헌트리스는 공격자가 미처 등록하지 않은 업데이트 도메인 ‘chromsterabrowser[.]com’을 선제적으로 확보해 악성 트래픽을 가짜 서버로 유도하는 ‘싱크홀링’ 작전을 펼쳐 해커 지령을 무력화하고 피해 확산을 막았다.

이번 공격으로 세계 2만5000개 이상의 시스템이 위험에 노출됐다. 헌트리스의 24시간 집중 모니터링 결과 2만3565개의 IP가 실제 감염 상태로 확인됐다. 이중 미국이 절반이 넘는 53.9%를 차지, 가장 큰 피해를 입은 것으로 나타났다.

피해 대상엔 대학 221곳, 에너지 등 핵심 인프라 망 41곳, 정부 기관 35곳 등 주요 국가 자산이 포함됐다.

공격자들은 향후 추가 악성코드를 투입하기 위해 윈도우 디펜더 감시망에 특정 경로를 제외 설정하는 등 보안의 빗장을 미리 풀어버리는 사전 조치도 한 것으로 나타났다. 피해를 막기 위해선 드래곤보스솔루션 서명 프로세스와 특정 WMI 이벤트 구독 여부를 점검하고, 호스트 파일 조작 여부를 확인해야 한다.

[김형근 기자(editor@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.jpg)

.jpg)

.jpg)

.png)

.jpg)

.jpg)