자격 증명 탈취부터 쿠버네티스 확산까지... SBOM·AI-BOM 도입 및 egress 트래픽 통제 필수

[보안뉴스 조재호 기자] 최근 AI 에이전트 개발을 돕는 인기 오픈소스 라이브러리 ‘LiteLLM’에 공급망 공격이 발생해 전 세계 개발 환경에 비상이 걸렸다. 기업 혁신을 위해 도입한 오픈소스의 보안 가시성을 확보가 중요해진 시점이다.

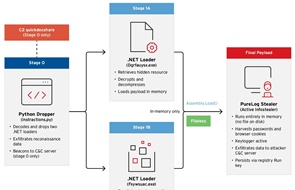

LiteLLM PyPI 패키지가 해킹 그룹 ‘TeamPCP’의 공급망 공격으로 오염되어 수많은 기업의 클라우드 자격 증명(Credential)과 인증 토큰이 탈취되는 사고가 발생했다. 지난 24일 발견된 이번 공격은 악성코드가 삽입된 1.82.7 및 1.82.8 버전을 통해 유포됐으며, 파이썬 환경이 실행될 때마다 자동으로 백도어를 가동하는 교묘한 수법이 사용됐다.

이번 공격의 목표는 기업의 핵심 자산인 ‘자격 증명’ 탈취다. 악성 페이로드는 감염된 환경에서 △SSH 개인 키 △클라우드 인증 정보 △쿠버네티스 시크릿 △환경 변수(.env) 파일 등을 수집해 공격자 서버로 전송한다. Lite LLM이 다양한 언어모델의 API를 통합 관리한다는 점을 악용해 기업 AI 인프라 전체의 접근 권한을 노린 것이다.

최근 LiteLLM을 비롯한 Agentic AI 생태계를 겨냥한 공급망 공격이 급증하고 있는 현상에 대해 문광석 한국정보공학기술사회 미래융합기술원장은 “기업이 혁신과 편의를 위해 오픈소스를 채택하는 것은 불가피한 선택이지만, 그 과정에서 보안 가시성을 놓치는 순간 기업의 핵심 자산인 자격 증명(Credential)은 공격자의 손으로 넘어갈 수 밖에 없다”고 경고했다.

이어 “공급망 보안에 대한 주기적인 관심과 함께 기업 내 SBOM 및 AI-BOM을 구성해 빠른 확인과 대처를 준비하고, 최소한의 권한으로 운영해 외부로 나가는 egress 트래픽을 통제해 제한적인 활용이 필요할 것으로 보인다”고 조언했다.

[조재호 기자(zephyr@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.jpg)

.jpg)

_m.jpg)

.jpg)