블록체인 위장 프로젝트 내 tasks.json 파일 악용해 클릭 없이 자동 감염 유도

[보안뉴스 김형근 기자] 북한 해킹 조직이 코드 편집기의 자동 실행 기능을 악용해 사용자 클릭 없이도 악성코드를 감염시키는 이른바 ‘마찰 없는’(Near-frictionless) 공급망 공격을 본격화했다.

[출처: gettyimagesbank]

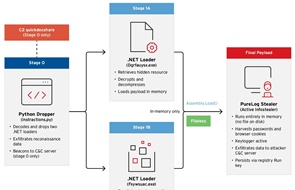

북한 연계 위협 그룹 ‘워터플럼’(WaterPlum)이 마이크로소프트의 코드 편집기 VS Code를 악용해 새로운 모듈형 악성코드 ‘스토트와플’(StoatWaffle)을 유포하고 있는 것으로 나타났다.

글로벌 보안 기업 NTT 시큐리티 연구진에 따르면 이른바 ‘콘테이저스 인터뷰’(Contagious Interview)로 불리는 이 캠페인에서 공격자들은 주로 블록체인 관련 프로젝트 저장소를 미끼로 악용한다.

개발자가 가짜 채용 면접 과정에서 전달받은 프로젝트 폴더에 접속하면 VS Code 내 ‘.vscode/tasks.json’ 파일에 설정된 ‘runOn: folderOpen’ 옵션이 작동한다. 특히 사용자가 의심스러운 스크립트를 직접 실행하지 않더라도 폴더를 여는 즉시 Node.js 기반의 악성코드가 자동으로 은밀하게 실행되는 것이 이번 공격의 핵심이다.

StoatWaffle은 크로미움(Chromium) 계열 및 파이어폭스(Firefox) 브라우저에 저장된 비밀번호뿐만 아니라 가상화폐 탈취에 직결되는 브라우저 확장 프로그램 데이터까지 수집해 외부 서버로 빼돌린다. 맥OS 환경에서는 아이클라우드 키체인(iCloud Keychain) 데이터베이스까지 탈취하며 시스템 제어 권한을 넘기는 원격 접근 트로이목마(RAT) 모듈도 함께 작동한다.

마이크로소프트는 지난 1월 업데이트를 통해 자동 작업 실행을 기본적으로 차단하는 패치를 적용했으며, 개발자들이 외부 프로젝트 실행 시 반드시 워크스페이스 신뢰 기능을 신중하게 다뤄야 한다고 조언했다.

또, 이번 공격에 대해 구인과정의 심리적 압박과 채용 도구에 대한 맹목적인 신뢰를 교묘히 악용한 사회공학적 공격법이라며, 기존의 악성 패키지 탐지를 넘어 무기화된 개발 환경 전반으로 보안 감시 범위를 넓혀야 한다고 경고했다.

[김형근 기자(editor@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.jpg)

.jpg)

.jpg)

_m.jpg)

.jpg)