지휘통제 시스템만 노리는 고도화된 침투... 서방국가 합동 작전 문서 유출

[보안뉴스 김형근 기자] 중국을 배후로 둔 것으로 추정되는 해킹 조직이 2022년부터 동남아시아를 대상으로 대대적인 사이버 첩보전을 전개해 온 것으로 드러났다. 이들은 무차별적 데이터 유출보다 핵심 군사 기밀을 노려 시스템 내부에 은닉하는 고도의 ‘전략적 인내’를 구사했다.

팔로알토네트웍스 위협 연구 조직 유닛 42(Unit 42)는 이번 공격을 주도한 그룹을 ‘CL-STA-1087’로 명명했다. 연구진은 이 조직이 지능형 지속 위협(APT)의 전형적 특징을 보이며, 일반적 데이터 탈취보다는 특정 대상을 노린 정보 수집에 집중했다고 설명했다.

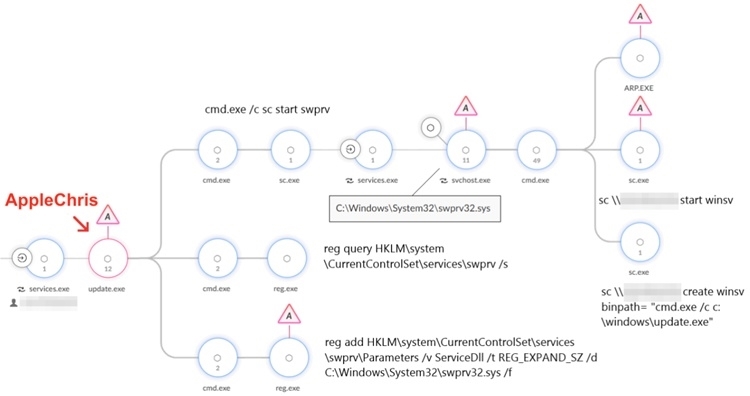

▲유닛 42가 분석한 애플크리스 공격 흐름도 [출처: 팔로알토 네트웍스]

공격자들은 군의 조직 구조와 작전 능력을 비롯해 서방 군대와의 합동 훈련 및 협력 방안이 담긴 군사 기밀을 집중적으로 수집했다. 이들은 지휘·통제·통신·시스템 등과 관련한 정보에 집착하며 동남아 군의 핵심 정보망을 장악하려고 했다.

침투 과정에서 ‘애플크리스’(AppleChris)와 ‘멤펀’(MemFun) 백도어와 ‘겟패스’(Getpass) 같은 자격증명 수집기 등 맞춤형 도구들을 대거 동원했다.

애플크리스는 드롭박스(Dropbox)와 페이스트빈(Pastebin) 등 일반 서비스를 활용해 명령제어(C2) 서버 주소를 은폐했다. 또 다른 도구인 맴펀은 실행 시점에만 동적 연결 라이브러리(DLL)를 내려받는 모듈형 구조를 채택해 보안 장비의 탐지망을 피했다.

이 악성코드들은 자동화된 샌드박스 탐지를 피하기 위해 실행 전 최대 6시간 동안 ‘비활성 상태’를 유지하는 등 철저한 보안 회피 전술을 구사했다. 또 정상적 윈도우 프로세스인 ‘dllhost.exe’ 내부에 악성코드를 심는 프로세스 할로잉(Process Hollowing) 기법을 동원해 흔적을 남기지 않는 치밀함을 보였다.

특수 제작된 겟패스는 관리자의 평문 비밀번호와 인증 데이터를 메모리에서 직접 추출해 지속적 시스템 접근 권한을 확보하는 데 악용됐다. 공격자들은 이러한 도구들을 유기적으로 결합해 수개월 내지 수년에 걸쳐 군사 기밀을 훔쳤다.

유닛 42 연구진은 “공격자들은 수개월간 비활성 접근 권한을 유지하며 정밀한 정보 수집에 집중하는 등 캠페인의 지속성을 위한 인내심과 뛰어난 보안 인식 능력을 보여줬다”며 “이번 사태는 장기 침투 공격이 국가 안보의 가장 약한 고리를 어떻게 정밀 타격하는지 보여주는 사례로, 보이지 않는 곳에 도사린 지능형 사이버 위협에 대비해 방어 체계의 근본적 체질 개선이 시급하다”고 말했다.

[김형근 기자(editor@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.jpg)

.jpg)

.jpg)

.jpg)

_m.jpg)