최신 보안 패치 적용된 iOS에선 무력화... 구형 아이폰 사용자 업데이트 필수

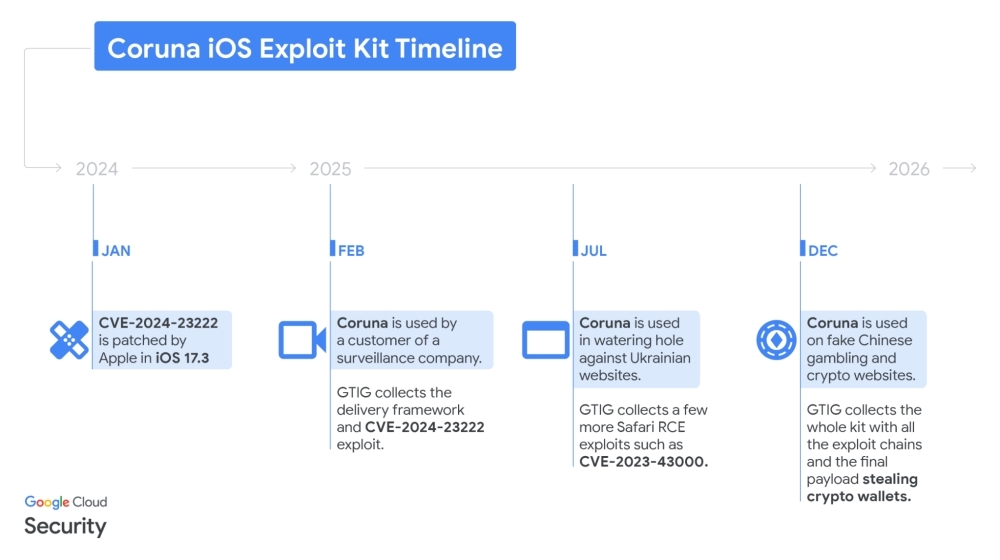

[보안뉴스 김형근 기자] 국가 배후 세력이 사용할 법한 고급 해킹 도구가 범죄 생태계로 유출돼 다수 해킹 조직에서 악용된 사례가 발견됐다. 구글 위협분석팀(GTIG)은 수천대의 아이폰을 감염시킨 iOS 해킹 키트 ‘코루나’(Coruna)에 대한 분석 보고서를 공개했다.

[출처: gettyimagesbank]

이에 따르면, 코루나는 23개의 보안 취약점을 조합해 5개의 연쇄 공격(Exploit chain)으로 구성한 해킹 도구다. 지난해 비즈니스형 스파이웨어로 등장해 다양한 범죄 집단에 퍼졌다.

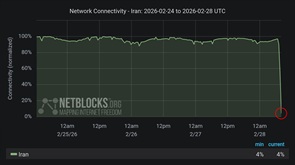

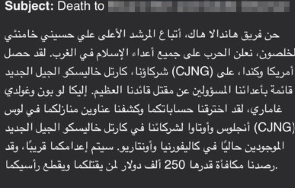

대표적으로 러시아 스파이그룹 UNC6353과 중국의 금융 사기 조직 UNC6691 등이 꼽힌다. 이들은 조직에 특성에 따라 코루나를 활용했다. UNC6353은 우크라이나의 산업과 전자상거래 웹사이트에 i프레임을 삽입하는 워터홀 방식으로 아이폰 사용자를 노렸다. UNC6691은 가짜 암호화폐 거래소를 구축해 아이폰 접속자만 노리는 수법을 썼다.

코루나는 웹킷 원격코드 실행(WebKit RCE)을 시작으로 포인터 인증 우회(PAC bypass), 샌드박스 탈출(Sandbox escape)을 거쳐 기기의 전체 제어권을 획득할 수 있다. 최종 단계에선 ‘플리즈마로더’라는 페이로드를 기기에 주입한다. 이 악성코드는 18종의 가상화폐 지갑 데이터를 추출하고, 아이폰 메모장 앱에 저장된 시드 구문을 스크래핑한다.

▲코루나 iOS 해킹 키트 타임라인 [자료: 구글]

탐지를 피하려고 iOS의 핵심 프로세스인 전원 관리 내부에 악성코드를 삽입해 실행을 유지하며, 북한 배후 해킹 조직 이름인 ‘라자루스’(Lazarus)란 문자열을 시드값으로 사용하는 독자적인 도메인 생성 알고리즘을 통해 C2 서버 연결을 유지했다.

구글 위협분석팀은 “코드 내부에서 대규모 언어 모델이 작성한 것으로 추정되는 중국어 주석이 발견돼 초기 개발 주체가 중국어권 세력임을 추정해볼 수 있다”며 “iOS 사용자들은 기기를 즉시 최신 버전으로 업데이트해야 한다”고 말했다.

[김형근 기자(editor@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.jpg)

.gif)

.jpg)

.jpg)

.jpg)

.jpg)

.jpg)