“오프라인 백업 등 대비 및 진위 여부 신속 파악 필요”

[보안뉴스 강현주 기자] 미국의 이란 공습 이후 이란 연계 핵티비스트들의 보복 사이버 공격이 기승을 부리고 있다. 이스라엘 등 미국 편에 서는 나라들을 대상으로 인프라 공격을 펼치고 있다.

팔로알토네트웍스 위협 인텔리전스 조직 유닛42(Unit42)는 지난달 28일(현지시간) 미국이 이란 공습을 개시한 이후 친이란 핵티비스트들의 다양한 사이버 공격 활동들이 포착됐다고 4일 밝혔다.

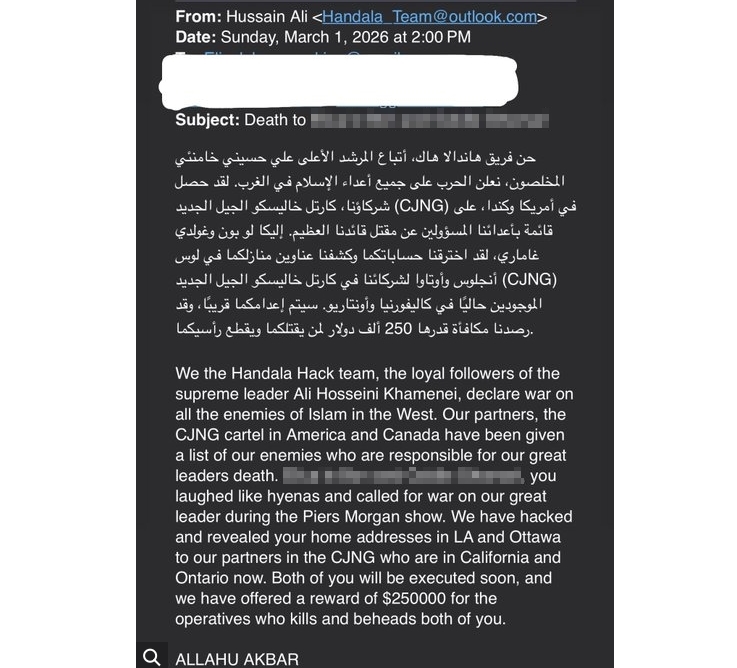

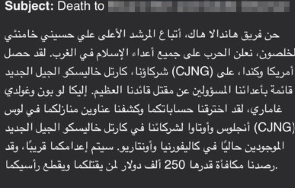

▲한달라핵이 미국 및 캐나다 인플루언서들에게 보낸 살해 협박 메일 [출처: 팔로알토 네트웍스 유닛42]

미국 공습 몇시간 만 친미 중동 국가에 보복

유닛42 ‘위협 브리핑: 2026년 3월 이란 관련 사이버 리스크 고조’(Threat Brief: March 2026 Escalation of Cyber Risk Related to Iran) 보고서에 따르면, 미국 공습 이후 몇시간 만에 이란은 다각도의 보복성 사이버 공격을 가하고 있다. 공격 대상은 주로 이스라엘, 요르단, 쿠웨이트, 사우디아라비아, 아랍에미리트 등 친미 성향 중동 국가들이다.

이란 내부 국가 배후 해킹 그룹과 외부 친이란 핵티비스트들은 이들 국가의 인프라 및 관련 기업, 공항 등을 공격했다.

이란 정보총국 연계 핵심 해킹 그룹인 ‘한달라핵’(Handala Hack)은 이스라엘 에너지 기업과 요르단 연료 시스템 등을 공격했다. 최근엔 이란을 비판하는 미국과 캐나다의 인플루언서들에게 이메일로 살해 협박을 보내기도 했다.

‘해킹 후 유출’ 작전으로 악명 높은 ‘APT이란’(APT Iran)은 요르단 주요 인프라를 공격했다고 주장했다. ‘사이버 이슬라믹 레지스턴스’(Cyber Islamic Resistance)는 이스라엘 드론 방어 시스템 및 결제 인프라를 공격한 것으로 나타났다.

이 외에도 랜섬웨어 및 디도스(DDoS) 그룹 등 여러 이란 연계 해킹 그룹들이 이스라엘 은행 및 이스라엘 산업제어시스템을 공격했다. 아랍에미리트 공항과 은행 등도 공격 대상이 됐다.

유닛42는 이스라엘 홈프론트 사령부(Home Front Command)의 모바일 앱을 사칭한 피싱도 포착했다. 이 앱은 모바일 감시 및 데이터 탈취용 멀웨어를 유포한다.

“친러시아 그룹도 가세... 과장 현혹도 주의”

친러시아 성향 핵티비스트들도 가세했다. 이들은 이스라엘 국방군 네트워크 침투 및 기밀문서 탈취, 미사일 방어 시스템 레이더 제어 및 마비 등을 수행했다고 주장하고 있다.

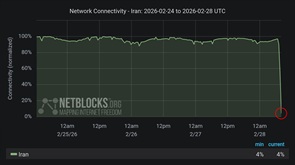

유닛42는 “이란 해킹 그룹들은 정치적 메시지를 증폭시키기 위해 파괴적이고 심리적인 전술을 구사하며, 이스라엘과 주요 정치 의사결정권자, 공급망 및 핵심 인프라를 표적으로 삼고 있다”며 “이란 내부 국가 지원 위협 그룹의 활동은 이란 내 제한된 인터넷 연결성으로 인해 단기적으로 완화된 것으로 판단된다”고 밝혔다.

유닛42는 관련 보안 수칙으로 △오프라인 백업 △외부로부터 수신된 요청에 대한 엄격한 검증 (Out-of-band 검증) △모니터링 강화 △패치 및 피싱 교육 △고위험 지역 IP 차단 △비즈니스 연속성 계획 등의 전략을 제언했다.

또 허위 사실 구분의 중요성도 강조했다. 핵티비스트들은 성과를 과장하는 경우가 많으므로, 실제 침해 여부를 신속히 검증해 혼란을 방지해야 한다는 설명이다.

유닛42는 “친이란 성향 해커티비스트 그룹들은 적대국으로 간주되는 조직들을 공격하겠으나, 그 영향력은 저~중등도 수준에 그칠 것”이라며 “다른 국가 지원 위협 행위자들이 이 상황을 틈타 자신들의 이익을 위해 사이버 공격을 활성화할 가능성도 있다”고 분석했다.

[강현주 기자(jjoo@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.jpg)