줌 위장 가짜 화상회의 링크로 이전 피해자 녹화 영상 재생, 신뢰 확보

채용 담당자 가장... 악성 깃허브 실행 유도, 클라우드 정보 탈취

[보안뉴스 조재호 기자] 블록체인 업계를 겨냥, 가짜 화상회의나 채용 인터뷰를 앞세워 악성코드를 심는 북한의 사이버 공격 캠페인이 포착됐다. 화상채팅의 가짜 업데이트 알림을 악용하거나, 메신저로 코딩 테스트를 지시하며 악성 깃허브 저장소 실행을 유도하는 방식 등이다.

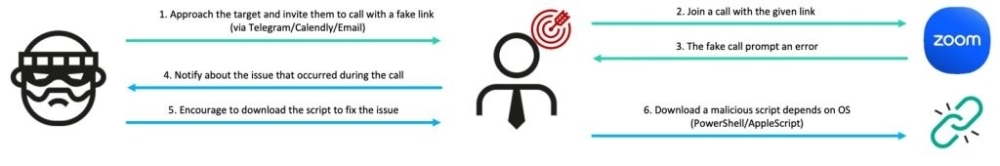

▲고스트콜 켐페인의 공격 흐름 [출처: 카스퍼스키]

카스퍼시크는 북한 해킹 그룹 ‘블루노르프’(BlueNoroff)의 가상자산 탈취 작전 ‘스내치크립토’(SnatchCrypto)의 일환으로 진행된 ‘고스트콜’(GhostCall)과 ‘고스트하이어’(GhostHire) 캠페인 심층 분석 보고서를 16일 발표했다.

분석 결과 이들은 단순 암호화폐 지갑 해킹을 넘어 디지털 업무 환경 전체를 장악하려 했다.

고스트콜은 벤처캐피털 투자자나 웹3 핵심 인사를 겨냥했다. 줌이나 마이크로소프트 팀즈로 위장한 가짜 화상회의 링크를 전달하고, 과거 다른 피해자들로부터 무단 녹화한 실제 영상을 재생해 안심시킨다. 이후 오디오 문제나 시스템 오류를 핑계로 가짜 소프트웨어 개발 도구(SDK) 업데이트를 유도한다. 맥OS는 악성 애플스크립드를, 윈도우는 클릭픽스(ClickFix) 기법으로 클립보드에 악성 코드를 심어 공격했다.

고스트하이어는 텔레그램과 링크드인을 통해 채용 담당자를 위장해 개발자를 공격했다. 30분 가량의 시간 제한을 두고 코딩 테스트를 지시하고, 악성코드가 포함된 깃허브 저장소 실행을 압박하는 방식이다. 침투에 성공하면 ‘사일런트사이펀’(SilentSiphon)이라는 정보 탈취 모듈로 클라우드 인프라와 암호화폐 지갑, 챗GPT 계정 정보를 빼돌린다.

연구진은 블루노로프가 챗GPT를 악용해 가짜 프로필 사진을 만들고 악성 스크립트 코드를 작성하는 등 생성형 AI를 악용한 정황도 확인했다.

이효은 카스퍼스 한국지사장은 “이번 고스토콜·고스트하이어 캠페인 분석은 카스퍼스키가 글로벌 위협인텔리전스 기업 중 유일하게 보유한 북한 전문 한국인 연구원에 의해 수행된 정교한 분석 보고서라는 점에서 큰 의미가 있다”며 “블루노로프는 가짜 화상회의와 위장 채용 면접이라는 정교한 사회공학적 기법에 생성 AI까지 결합해 공격 성공률을 지속적으로 높이고 있어 웹3나 블록체인 업계 종사자라면 각별한 주의가 필요하다”고 말했다.

[조재호 기자(zephyr@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.gif)

.png)

.jpg)

.jpg)

.png)

.jpg)

.jpg)

.jpg)

.jpg)

.jpg)