중국계 ‘SectorB’ 공격 과반 차지... 미국, 한국 등 글로벌 ICT 허브 집중 공략

Ivanti, Cisco 등 경계 자산 취약점 악용 및 정상 서비스 무기화 뚜렷

[보안뉴스 조재호 기자] 2025년 정보통신 산업을 겨냥한 사이버 위협은 단순한 단말기 감염을 넘어 통신망, VPN, 클라우드, 공급망 등 ‘연결의 중심’을 타격하는 전략적 양상으로 진화했다. 국가 지원 해킹 그룹과 사이버 범죄 조직이 동시에 활동하는 가운데, 방어자는 단편적인 침해 지표(IOC) 차단에서 벗어나 행위 중심의 다층적 방어 체계로 전환해야 한다는 분석이 나왔다.

사이버 위협 인텔리전스 전문기업 NSHC의 ThreatRecon 팀은 ‘2025년 정보통신 산업 대상 글로벌 사이버 위협 동향 분석’ 보고서를 25일 발표했다. 회사는 보고서를 통해 정보통신 산업의 보안 패러다임이 전면적으로 개편돼야 한다고 강조했다.

[출처: NSHC]

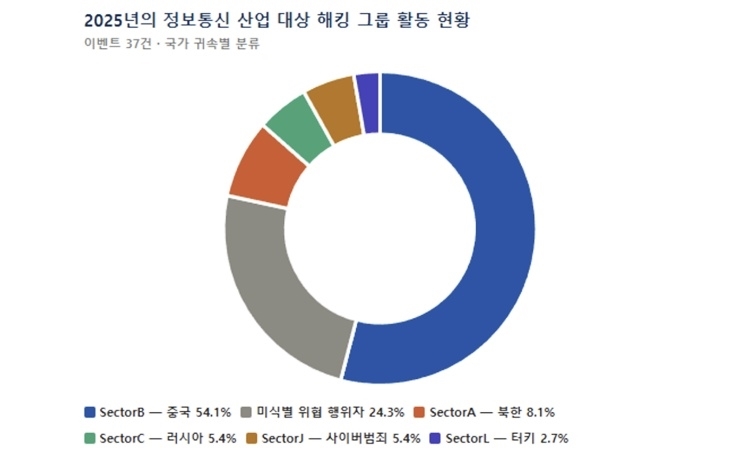

보고서에 따르면 지난해 정보통신 산업과 직접적으로 연관된 주요 침해 이벤트는 총 37건이 집계됐다. 공격에 관여한 위협 행위자는 총 22개 그룹으로, 이 중 중국 정부 지원 해킹 그룹으로 분류되는 SectorB 계열이 전체의 54.1%(20건)를 차지하며 가장 압도적인 활동량을 보였다. 이어 미식별 위협 행위자(24.3%), 북한계 SectorA(8.1%), 러시아계 SectorC(5.4%), 사이버 범죄 그룹(5.4%) 등이 뒤를 이었다.

피해 국가는 총 44개국에 달했으며, 글로벌 ICT 공급망의 핵심 거점인 미국(25건)과 한국(12건), 홍콩(12건), 중국(11건), 일본(10건) 등 아시아·태평양 지역에 타격이 집중됐다.

NSHC는 “한국이 통계상 상위권에 오른 것은 단순한 피해를 넘어 국산 VPN과 소프트웨어 공급망이 타 조직으로 확산하기 위한 고가치 경유점으로 악용되고 있음을 시사한다”고 분석했다.

[출처: NSHC]

공격자들이 가장 선호한 표적은 개인 PC가 아닌 조직 경계에 노출된 핵심 운영 자산이었다. 분석된 36개 취약점(CVE) 중 Ivanti 제품군이 19.4%(7개)로 가장 많았고, 마이크로소프트 SharePoint(11.1%), Cisco IOS/IOS XE(8.3%), Fortinet(8.3%) 순으로 악용 빈도가 높았다.

주목할 점은 최신 제로데이 취약점뿐만 아니라 ProxyLogon, Cisco Smart Install, DirtyCoW 등 패치가 지연된, 오래된 취약점(N-Day)이 실전에서 여전히 활발하게 활용되었다는 것이다.

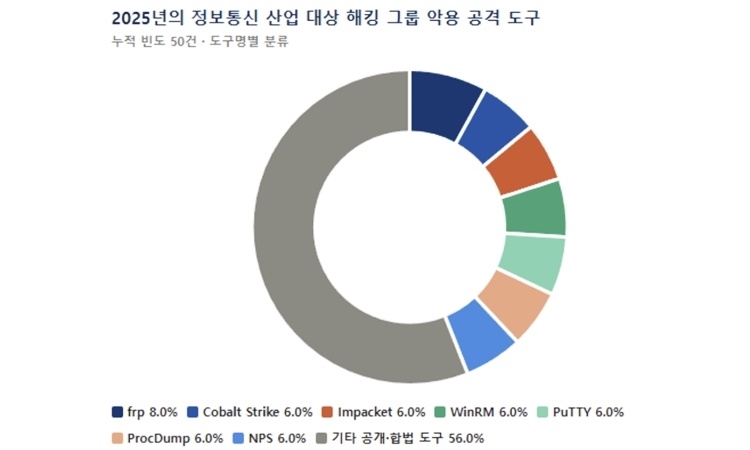

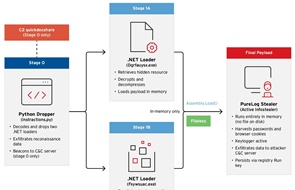

공격 도구와 침투 방식(TTPs)도 교묘해졌다. 공격자들은 자체 제작한 악성코드 대신 frp, Cobalt Strike, Impacket, WinRM 등 공개된 포스트 익스플로잇 도구와 원격 관리 도구를 조합해 침투 전 과정을 운영했다. 또, Outlook API, GitHub, Telegram, Dropbox 등 합법적인 정상 서비스를 명령 제어(C2) 및 데이터 유출 채널로 악용하여 기존의 도메인 평판 기반 차단 시스템을 무력화했다.

NSHC 관계자는 “인터넷 노출 자산에 대한 철저한 관리와 공급망 무결성 검증, 제3자 원격 접속 통제가 ICT 환경의 핵심 방어선으로 자리 잡아야 한다”며 “단순한 도구 차단이나 공격 주체 식별(IOC)에 얽매이기보다는 행위 연쇄 기반의 위협 헌팅(TTP) 중심으로 보안 운영 모델을 고도화할 필요가 있다”고 말했다.

[조재호 기자(zephyr@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.jpg)

.jpg)

.jpg)

.jpg)

_m.jpg)

.jpg)