봇넷 만드는 드레스코드, 이미 40개 앱에서 발견...구글 삭제 진행 중

[보안뉴스 문가용] 구글 플레이 공식 스토어에 새로운 멀웨어가 등장했다. 정식 온라인 스토어에 악성 애플리케이션이 등장한 게 처음 있는 일은 아니지만, 구글의 감시망을 피해 수백만 명을 감염시킬 만한 악성 프로그램이 정식 등록되었다는 사실은 여전히 놀랍다.

최근 구글 플레이 스토어에서 발견된 두 가지 악성 앱은 콜잼(Call Jam)과 드레스코드(DressCode)다. 콜잼은 십만~오십만 다운로드를 기록했고 드레스코드는 무려 40가지 앱에서 발견되었는데, 그 중 일부는 십만~오십만 다운로드를 기록하고 있었다. 적어도 250만명의 사용자가 이미 해당 악성코드를 다운로드 받은 것으로 예상된다.

콜잼은 다이얼러 기능을 가진 악성 코드로 사기 전화 관련 공격에 활용되기도 하고 피해자에게 특정 광고를 노출시키는 애드넷(adnet) 기능도 가지고 있다. 지난 5월부터 클래시 로얄(Clash Royale)이라는 게임의 보석상자(Gems Chest)에 숨겨져 있었다. 약 50만 명의 사용자를 감염시킨 것으로 예상되며, 이 사실은 구글에 지난 주 전달되었다. 발견자는 보안 전문업체인 체크포인트(Check Point)다.

드레스코드는 콜잼과 완전히 다르다. “콜잼은 클래시 로얄이라는 인기 게임을 평가해주면 게임 내 통용되는 돈을 더 지급한다는 메시지로 사용자들을 속이고, 여기에 속은 사용자들이 평가를 내리려고 접속을 하면 악성 페이지로 우회시키는 공격을 합니다. 즉 애플리케이션의 유명세를 어느 정도 이용한 공격이라고 볼 수 있습니다. 드레스코드에 비하면 콜잼은 귀여운 수준이죠.”

드레스코드는 감염된 기기들을 가지고 봇넷을 구성한다. 감염된 기기들을 통해 광고 클릭과 가짜 트래픽을 생성시키는 것이 드레스코드의 가장 큰 목적이라고 체크포인트는 분석한다. 드레스코드를 가진 앱들이 공식 플레이 스토어에만 40개에 달한다. “비공식 스토어에는 400개가 넘더군요.”

공식 스토어에 등록된 앱들 40개 중 가장 빠른 것은 이미 지난 4월에 등록된 것이며, 앱들의 다운로드 수를 전부 합치면 최소 50만에서 최대 2백만이 넘는 것으로 계산된다. 구글은 해당 사실을 파악하고 일부 앱을 이미 스토어에서 삭제시켰다. 하지만 전부는 아니다.

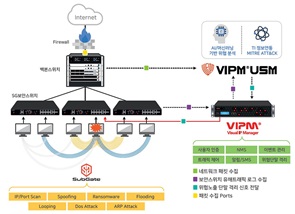

드레스코드는 설치됨과 동시에 C&C와의 통신을 시도한다. 물론 해당 시도는 사용자 눈에 보이지 않는다. 체크포이트는 “올해 초 발견된 바이킹 호드(Viking Horde)라는 멀웨어와 매우 비슷하다”며 바이킹 호드 역시 봇넷을 만드는 멀웨어였다”고 설명한다.

“봇넷을 만드는 이유는 여러 가지가 있을 수 있습니다. 하지만 감염된 기기를 가진 사용자가 접속하는 네트워크에도 침투할 수 있다는 게 가장 위험한 사용법일 겁니다. 회사에 가면 이것 때문에 큰일이 날 수도 있어요.” 체크포인트는 이러한 멀웨어들 및 대처 방안을 담은 영상을 제작해 배포 중에 있다. 해당 영상은 여기서 열람이 가능하다. 영어로 진행된다.

[문가용 기자(globoan@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.gif)

.jpg)

.jpg)

.jpg)

.jpg)

.jpg)