민감 메시지, 파일 탈취 등 우려

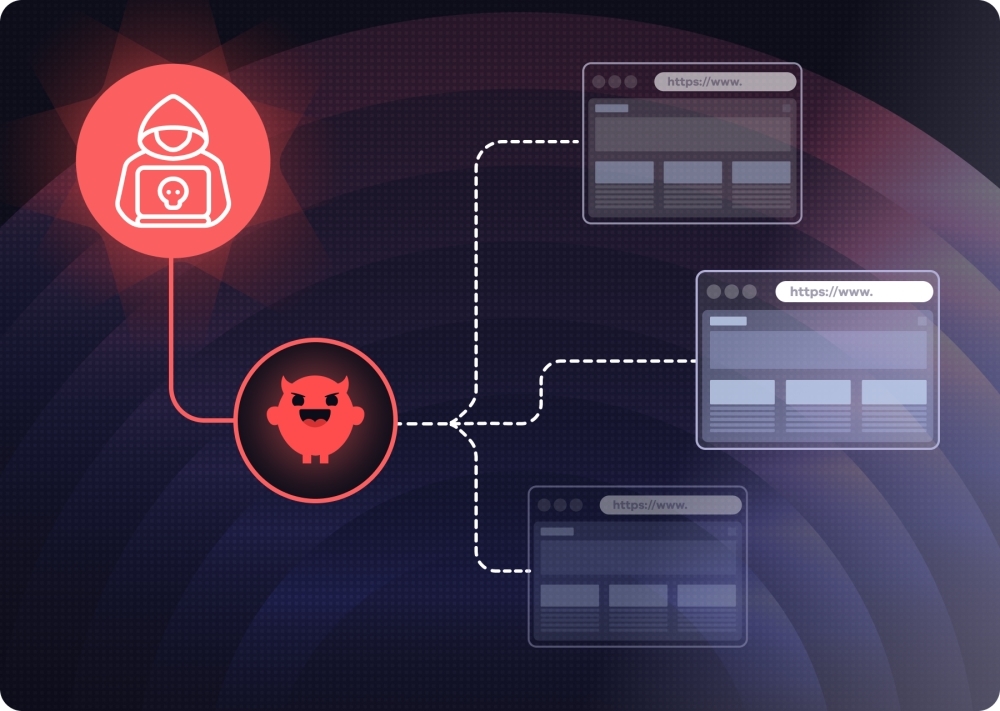

[보안뉴스 한세희 기자] 웹사이트에 방문하는 것만으로 로컬에서 실행되는 AI 에이전트 플랫폼 ‘오픈클로’(OpenClaw)의 제어권을 빼앗길 수 있는 취약점이 발견됐다.

이 취약점을 이용하면 악성 웹사이트가 로컬에서 실행되는 오픈클로 인스턴스에 무차별 대입 공격을 가해 기기에 대한 제어 권한을 탈취할 수 있다.

[출처: 오아시스시큐리티]

이 취약점을 발견한 보안 기업 오아시스시큐리티(Oasis Security)는 여기에 ‘클로재크드’(ClawJacked)란 이름을 붙였다. 또 오픈클로에 이 문제를 알려. 최근 수정 패치가 배포됐다.

이 취약점은 오픈클로 게이트웨이 서비스가 로컬호스트에 기본적으로 연결되고 웹소켓 인터페이스를 노출하는 데서 비롯된다.

브라우저는 로컬호스트에 대한 웹소켓 연결을 차단하지 않는 보안 정책을 갖고 있다. 악성 웹사이트는 이를 악용해 자바스크립트로 로컬 게이트웨이에 몰래 접속, 인증 정보를 가로채려 시도할 수 있다.

오픈클로는 무작위로 아이디와 비밀번호를 대입하는 브루트 포스 공격에 대비해 접속을 제한한다. 하지만 로컬 명령줄(CLS) 세션이 실수로 차단되는 것을 막기 위해 루프백 주소(127.0.0.1)은 이 정책의 예외로 설정돼 있다는 점을 악용한 것이다.

연구진은 이런 식으로 초당 수백회 비밀번호 입력을 시도할 수 있었다고 밝혔다. 시도가 거듭돼도 입력 시간 지연 등의 공격 방지 시도는 나타나지 않았다.

일단 정확한 비밀번호를 찾아내면 추가 사용자 인증 없이 로컬 호스트와 기기 간 연결이 허가되므로, 공격자는 자기 기기를 ‘신뢰하는 기기’로 등록할 수 있다.

이후 공격자는 오픈클로 플랫폼과 직접 통신하며 신원 정보를 훔치거나 애플레이션 로그를 읽을 수 있게 된다. 메시지 이력을 검색해 민감한 정보를 찾거나 연결된 기기에서 파일을 빼낼 수도 있다. 또 연결된 노드에 임의의 쉘 명령을 내릴 수도 있다.

피해를 막으려면 웹소켓에 로컬호스트 루프백을 악용한 브루트 포스 공격을 막기 위한 추가적 보호 장치를 둬야 한다. 또 오픈클로를 2026.2.26 이상 버전으로 업데이트해야 한다.

[한세희 기자(boan@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.gif)

.jpg)

.jpg)

.jpg)

.jpg)