카스퍼스키 사칭·AI 기반 MFA 우회 공격

악성코드 ‘아폴로섀도우’로 암호 해제, 민감 정보 탈취

[보안뉴스 여이레 기자] 러시아 해킹 그룹이 인터넷 서비스 제공업체(ISP)를 이용해 주 러시아 외국 대사관을 대상으로 대규모 사이버 첩보 활동을 벌이고 있는 것으로 드러났다. 이들은 이 과정에서 보안업체 카스퍼스키를 사칭하기도 했다.

[자료: gettyimagesbank]

마이크로소프트가 최근 발표한 보고서에 따르면 ‘털라’(Turla) 또는 ‘시크릿 블리자드’(Secret Blizzard) 로 알려진 이 그룹은 러시아 ISP 네트워크에 접근해 외교공관의 인터넷 트래픽을 조작하고 악성코드를 유포하는 방식으로 정보 수집을 시도한 것으로 나타났다.

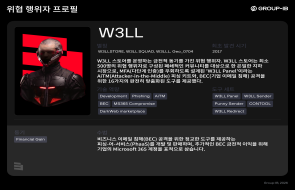

털라 그룹은 25년 이상 글로벌 무대에서 활동해온 가장 오래되고 끈질긴 해킹 조직 중 하나로 평가받는다. 미국 정부는 이들이 러시아 연방보안국(FSB) 소속임을 밝힌 바 있다.

이들은 러시아 민간 사이버 보안 기업 ‘카스퍼스키’를 사칭하도록 악성코드를 위장하기도 했다. ‘아폴로섀도우’(ApolloShadow)로 알려진 이 악성코드는 표적의 암호화를 제거해 해킹 표적의 인터넷 활동을 브라우징과 민감한 자격 증명을 포함해 명확히 읽을 수 있는 데이터로 변환한다.

카스퍼스키 대변인은 성명을 통해 “신뢰받는 브랜드가 동의 없이 공격 미끼 수단으로 이용되는 경우가 많다”며 “항상 공식 소스에서만 애플리케이션을 다운로드하고 모든 커뮤니케이션의 진위를 검증할 것을 권장한다”고 전했다.

또 마이크로소프트는 러시아 정부 지원을 받는 해커들이 AI 차단 우회(AiTM) 공격을 수행해 모스크바 주재 대사관들의 정보를 탈취하고 있다고 밝혔다.

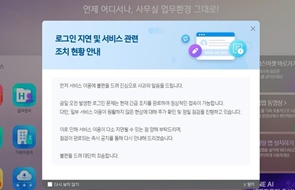

마이크로소프트에 따르면 해당 공격은 AI와 머신러닝 기술을 활용해 다단계 인증(MFA) 과정을 우회한다. 이후 공격자는 정상적인 로그인 절차를 가장해 목표 시스템에 침투할 수 있다.

이들은 AI 기법을 이용해 MFA 토큰을 가로채고, 피해 대사관의 이메일 및 통신 네트워크를 장악해 기밀 정보를 훔쳐내고 있다. 이 공격은 전통적인 피싱 기법보다 훨씬 정교하고 자동화돼 있어 사이버 보안 대응팀의 탐지를 어렵게 한다.

한편 마이크로소프트는 이들 대규모 사이버 작전의 배후에 러시아의 국내 감청 시스템인 ‘작전조사활동시스템’(SORM)이 중요한 역할을 하는 것으로 분석했다. SORM은 러시아 내 법 집행·정보기관이 법적으로 감청과 감시를 수행할 수 있도록 하는 기반 시스템이다.

[여이레 기자(gore@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.gif)

.jpg)

.jpg)

.jpg)

.jpg)