[보안뉴스 강현주 기자] 예스24에 이어 SGI서울보증이 랜섬웨어 공격을 당하면서 기업들에게 비상이 걸렸다. 언제든 타깃이 돼 고객들에게 피해를 주고 비즈니스에 막대한 지장을 초래할 수 있기 때문이다. 전문가들은 ‘골든타임’ 내에서의 신속한 대응을 가장 중요한 덕목으로 꼽는다.

물론 철저한 사전대비가 가장 중요하다. 하지만 이미 공격이 일어났다면, 지체 없는 사후 대응으로 피해 확산을 막는 것이 중요하다. 정부와 민간의 협력을 강화해 회복력을 높이고 국가와 산업의 피해를 방지해야 한다는 목소리도 높아지고 있다.

랜섬웨어는 기업의 시스템을 잠그거나 데이터를 암호화하고, 풀어주는 대가로 금전을 요구하는 공격이다. 공격자에게 대가를 지불하고 ‘협상’을 하는 기업에게는 윤리적 비난이 가해지곤 한다. 하지만 비즈니스의 연속성이 멈춘다는 것은 기업에게 치명적이다. 특히 B2C 기업의 경우 소비자들에게도 피해가 일파만파 번진다. 이 때문에 협상은 불가피한 선택이라는 여론도 있다.

▲SGI서울보증 공지 [자료: SGI서울보증 홈페이지]

신속하게 악성통신 차단하면 2차 피해 방지 가능

기업들은 평소 취약점 관리, 최신 시스템 업데이트, 백업 시스템 분리 등 철저한 사전 대비로 랜섬웨어를 예방해야 한다. 이미 공격을 받은 기업은 빠른 사후대응으로 피해를 줄이고, 추가 공격을 미리 차단해야 한다. ‘협상력’을 높여 범죄자의 이익을 최소화하거나 아예 없애는 노력이 필요하다.

이번 SGI서울보증의 랜섬웨어 공격에 대한 정확한 조사는 아직 이뤄지지 않았지만, 제대로 격리되지 않은 백업서버가 공격을 받았을 것이라는 가능성도 제기되고 있다. 이에 따라 외부 침투가 어려운 백업 시스템의 필요성이 부각된다. 가령 오프라인 백업 서버를 최대한 잦은 주기로 업데이트하는 방식이 있다.

무엇보다 노후화된 시스템은 많은 취약점이 있기 때문에 특히 공격자들의 타깃이 된다. 앞서 랜섬웨어 공격을 당했던 예스24도 지원이 중단된 윈도우 시스템을 사용한 것으로 알려졌다. 노후화된 시스템은 취약점이 발견돼도 패치 지원이 안되기 때문에 취약점 덩어리라고 볼 수 있다.

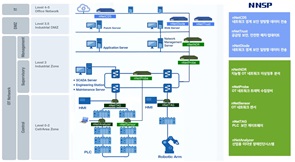

하지만 노후화된 시스템이 공격을 당한 직후라도 빠르게 악성통신 탐지 체계를 구축하면 추가 피해를 막을 수 있다. 확장된 탐지 및 대응(XDR)이나 차세대방화벽(NGFW), 다중인증(MFA) 등의 솔루션들이 도움을 줄 수 있다.

팔로알토 네트웍스는 이 같은 고객 사례를 발표한 바 있다. 국내 제조업 분야 한 기업은 랜섬웨어 공격으로 생산이 중단됐지만, 신속하게 XDR과 NGFW을 모든 구간에 설치했다. 이를 통해 2차, 3차 공격을 시도하며 ‘키값’(암호화된 데이터를 풀어주는 금전적 대가) 압박을 높였다.

하지만 이 기업은 XDR로 좀비 PC와 서버를 파악한 후 악성 통신을 차단했다. NGFW을 통해 모든 보안소켓계층(SSL) 암호화 트래픽을 모니터링하고 악성 통신을 차단했다. 전직원 업무 시스템에 다중인증(MFA)을 적용해 수상한 접속도 차단했다. 추가 공격에 대한 차단력을 갖춘 이 기업은 키값을 제공하지 않고도 추가 피해를 막을 수 있었다.

“지체없이 외부 지원 요청할 수 있는 구조 필요”

기업의 미흡한 보안 체계에 대한 비난에만 급급하기 보다는, 어떻게 상황을 해결할 수 있을지 공공과 민간이 함께 공조하는 체계가 중요하다는 지적도 나온다.

처벌과 비난이 두려워 은폐하려는 시도는 해결에 도움이 안된다. 지체없이 복호화, 포렌식, 협상 컨설팅 등을 지원할 수 있는 보안 업계 및 법조계, 정부 기관의 지원을 받아야 한다. 하지만 질책과 과징금 등이 앞서는 구조 속에서는 이 같은 처신을 지체하게 만든다는 목소리가 높아진다. 신고보다는 음지에서 협상하는 길이 쉽게 느껴지게 만든다는 얘기다.

이형택 이노티움 대표는 “왜 당했냐고 묻기 전에 어떻게 도울 것인가를 먼저 고민하는 정책적 전환 없이는 사이버 안보 선진국으로 나아갈 수 없다”고 밝혔다.

최우혁 과학기술정보통신부 정보보호네트워크정책관은 지난 10일 열린 ‘랜섬웨어 레질리언스 컨퍼런스’에서 “고도화, 자동화되는 랜섬웨어 공격은 이제 개인이나 기업을 위협하는 수준을 넘어 국가 안위까지 위협하고 있다”며 “정부와 민간의 유기적 협력 체계 구축과 함께, 공급망 보안 관리 체계 확산과 유해 정보 공유로 실질적 대응력을 강화해야 한다”고 말했다.

[강현주 기자(jjoo@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.jpg)

.jpg)

.jpg)

th.jpg)