[보안뉴스 원병철 기자] 전 세계 랜섬웨어 그룹이 2024년 4~5월에 제조, 의료, 비즈니스 서비스, 소매, 산업 장비, 법률, 건설 및 IT 업계 등을 공격 대상으로 삼았으며, 주로 미국, 캐나다, 영국, 독일, 이탈리아, 호주, 프랑스, 브라질, 스페인, 인도를 공격했다고 보안전문그룹 에스케어가 밝혔다.

▲4월과 5월에 활발한 공격을 펼친 랜섬웨어 그룹들[자료=에스케어]

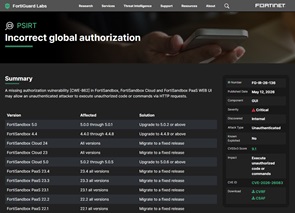

2024년 4월과 5월에는 Hunters International, Play, BlackBasta, LockBit 3.0, 8Base가 가장 활발하고 주목할 만한 위협 그룹이었다. 또한 4월에는 Qiulong 랜섬웨어, Embargo 랜섬웨어, dAn0n 랜섬웨어, APT73 랜섬웨어, SEXi 랜섬웨어, Space Bears 등을 포함한 9개의 새로운 랜섬웨어 계열 및 RaaS 계열 프로그램이 발견됐다. 아울러 최소 2개의 랜섬웨어 위협 행위자가 Psoglav 랜섬웨어 및 Apos 랜섬웨어와 같은 새로운 랜섬웨어 제휴 프로그램을 광고하는 것이 확인됐다.

▲거의 모든 산업 분야에서 다양한 랜섬웨어 공격이 발생한 것을 확인할 수 있다[자료=에스케어]

랜섬웨어 공격자들은 인포스틸러나 봇넷 등을 통해 탈취했거나 혹은 다크웹에서 구매한 계정정보를 활용해 공격하는 것은 물론, 취약점이 있는 소프트웨어를 이용한 내부 침입(VPN, Citrix 및 Microsoft 원격 데스크톱), 웹셸 공격과 같은 전통적인 공격방법을 주로 사용한다. 하지만 최근에는 취약점을 적극적으로 활용한 것이 관찰됐다.

▲북미, 유럽에 랜섬웨어 공격이 많았다[자료=에스케어]

한편, CISA는 Akira 랜섬웨어 대응에 관한 권고안을 발표했다. Akira 랜섬웨어는 2023년 3월에 등장해 RaaS(Ransomware as a Service) 모델에 따라 작동하는 진화형 악성코드다. 북미와 유럽, 호주를 중심으로 전 세계의 다양한 비즈니스 및 중요 인프라 기업을 표적으로 삼는 것으로 분석됐다. Akira 랜섬웨어는 Windows와 Linux 변종을 모두 활용하며, VMware ESXi 가상 머신을 표적으로 삼아 전술의 변화를 보여준다. Akira 랜섬웨어 운영자는 CVE-2020-3259 및 CVE-2023-20269와 같은 취약점을 악용해 대상 네트워크에 대한 초기 액세스 권한을 얻는 것으로 드러났다.

[원병철 기자(boanone@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.jpg)

.png)

.jpg)

.jpg)

.jpg)

.jpg)