갤러리 이미지 내 텍스트 읽어내는 광학 문자 인식(OCR) 기술 악용해 자산 탈취

[보안뉴스 조재호 기자] 구글 플레이와 애플 앱스토어에서 암호화폐를 탈취하는 트로이목마 ‘스파크캣’(SparkCat)의 새로운 변종이 발견됐다. 이는 양대 마켓 플랫폼에서 해당 악성코드가 제거된 지 1년 만에 재등장한 사례라고 카스퍼스키는 밝혔다.

[출처: gettyimagesbank]

이번에 발견된 스파크캣 변종은 기업용 메신저나 음식 배달 앱 등 정상적인 애플리케이션으로 교묘하게 위장해 유포된다. 기기에 설치된 악성코드는 스마트폰의 사진 갤러리 접근 권한을 요구한 뒤, 광학 문자 인식(OCR) 모듈을 활용해 저장된 이미지 속 텍스트를 분석한다. 이후 암호화폐 지갑 복구를 위한 니모닉 구문이나 시드 문구 등과 관련된 키워드를 찾아내면 해당 이미지를 공격자에게 전송하는 방식을 취한다.

복잡한 영어 단어로 구성된 지갑 복구 문구를 잊어버리지 않기 위해 스마트폰 화면을 캡처해 갤러리에 보관하는 투자자들의 오랜 관행이 고도화된 해커들의 가장 손쉬운 표적이 된 셈이다.

운영 체제(OS)별로 공격 대상과 방식에도 뚜렷한 차이를 보였다. 안드로이드용 변종은 감염된 기기에서 한국어, 일본어, 중국어 특정 키워드가 포함된 스크린샷을 집중적으로 탐색하며 주로 아시아 지역 사용자들의 암호화폐 자산을 정조준했다. 반면 iOS 변종은 영어로 작성된 지갑 복구 문구를 탐색하도록 설계되어 지역에 국한되지 않고 전 세계 사용자를 넓게 위협하고 있다.

특히, 안드로이드용 최신 변종은 다층 난독화 구조를 적용하고, 코드 가상화 및 크로스 플랫폼 프로그래밍 언어를 사용하는 등 모바일 악성코드에서는 매우 드문 고급 탐지 회피 기법을 도입했다.

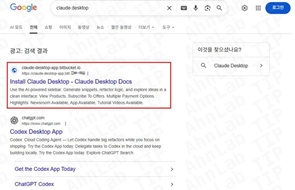

현재 카스퍼스키의 분석 및 신고를 통해 앱스토어 내 2개, 구글 플레이 내 1개의 감염 앱은 모두 공식 마켓에서 제거된 상태다. 그러나 카스퍼스키의 텔레메트리 데이터에 따르면 제3자 유통 경로나 아이폰 접속 시 앱스토어를 정교하게 위장한 가짜 웹페이지를 통해서도 감염이 확산하고 있어 사용자들의 지속적인 경계가 필요하다.

이효은 카스퍼스키 한국지사장은 “스마트폰 보급률이 높고 암호화폐 거래가 활발한 한국 사용자들은 스파크캣과 같은 고도화된 위협의 주요 표적이 되고 있다”며 “민감한 정보가 담긴 이미지를 갤러리에 저장하지 말고 전용 비밀번호 관리자를 사용하는 등 강력한 모바일 보안 솔루션을 도입해야 한다”고 말했다.

[조재호 기자(zephyr@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.gif)

.jpg)