애플 A17 및 M3 프로세서 지원 코드 포함하며 지속적으로 진화하는 양상 확인

[보안뉴스 조재호 기자] 아이폰을 노린 지능형 위협이 진화하고 있다. 카스퍼스키 연구진은 아이폰 해킹 도구인 코루나(Coruna)가 단순히 공개된 취약점을 짜깁기한 것이 아니라 기존 프레임워크에서 코드를 확장해온 결과물임을 확인했다.

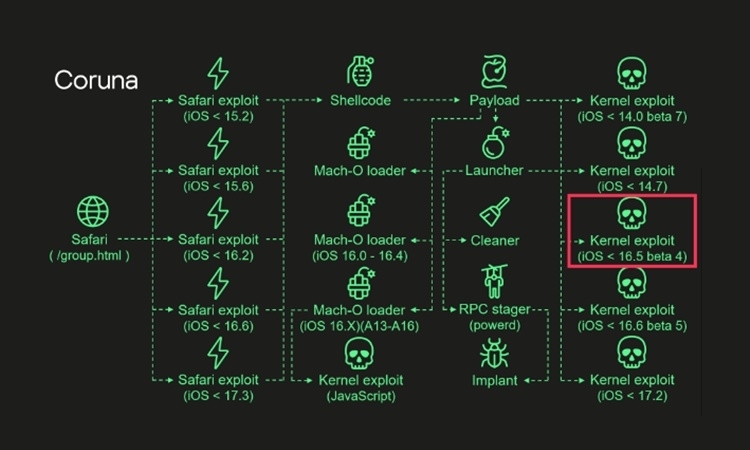

▲아이폰 해킹 도구 ‘코루나’의 익스플로잇 실행 체인 [출처: 카스퍼스키]

카스퍼스키 글로벌 연구분석팀(GReAT)은 코루나의 익스플로잇에 대한 코드 분석 결과를 20일 발표했다.

분석 결과, 코루나는 사이버 스파이 캠페인인 ‘오퍼레이션 트라이앵귤레이션’(Operation Triangulation)에서 사용된 프레임워크의 직접적인 업데이트 버전으로 확인됐다. 카스퍼스키는 두 커널 익스플로잇이 동일한 제작자에 의해 만들어졌다고 결론지었다.

세부 분석을 살펴보면 코루나의 커널 익스플로잇 5개 중 1개는 지난 2023년 오퍼레이션 트라이앵귤레이션에서 발견된 것과 동일한 익스플로잇의 업데이트 버전이다. 나머지 4개는 대중에 알려진 이후 개발된 2개를 포함해 동일한 익스플로잇 프레임워크를 기반으로 구축됐다. 코드 유사성은 다른 구성 요소로도 확장되어, 단순히 여러 코드를 엮은 것이 아니라 원래 프레임워크에서 지속적으로 유지하고 발전시켜 온 결과물로 파악된다.

악성 코드에는 애플의 A17과 M3, M3 Pro, M3 Max 프로세서에 대한 지원이 포함됐다. 또, 지난 2023년 출시된 애플 운영체제 iOS 17.2 버전까지의 참조 코드도 담겼다. 카스퍼스키가 제보한 취약점을 패치하기 위해 애플이 배포한 iOS 16.5 베타 4 버전에 대한 특정 확인 코드도 확인됐다. 코루나가 악용한 취약점들은 애플이 패치했지만, 업데이트를 적용하지 않은 기기는 여전히 위험한 상태다.

이효은 카스퍼스키 한국지사장은 “역동적인 한국의 사이버보안 환경을 고려할 때 코루나와 오퍼레이션 트라이앵귤레이션 같은 위협의 진화는 지속적인 경계의 필요성을 더욱 부각시킨다”며 “한국 기업과 기관들이 공격자보다 앞서 나갈 수 있도록 고급 보안 솔루션을 활용한 선제적 대응 조치를 채택할 것을 권고한다”고 말했다.

한편, 코루나와 관련한 전체 기술 분석 내용은 시큐어리스트닷컴에서 확인할 수 있다.

[조재호 기자(zephyr@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.gif)

.gif)

.jpg)

.jpg)

.jpg)

.png)

.jpg)

.png)