일본에서 발생한 APT 공격 악성코드 최신 사례 분석

[보안뉴스 박은주 기자] 최근 악성봇을 유포하기 위해 보안 솔루션 탐지를 우회하는 공격이 성행하고 있어 각별한 주의가 요구된다. 패턴을 기반으로 위협을 탐지하고 차단하는 기존 안티바이러스 솔루션이 한계에 직면했다는 우려가 제기된다.

▲해외 및 국내 악성 봇 감염 추세[자료=로그프레소]

클라우드 SIEM 전문기업 로그프레소가 발행한 2024년 4월 CTI(Cyber Threat Intelligence) 리포트에 따르면 3월 국내 악성 봇 감염이 전월 대비 6.42% 증가했으며, 세계적 흐름에 비해 높은 수준으로 드러났다.

로그프레소 장상근 연구소장은 “보안솔루션 설치만으로 악성코드 감염을 완벽하게 차단할 수 있다는 고정관념을 버려야 한다”며 “CTI 서비스 등을 활용해 C2 서버의 IP, 도메인과 통신하는 단말을 효과적으로 관리하고 악의적인 통신 시도를 차단해야 할 것”이라고 말했다.

로그프레소는 CTI 리포트에서 최근 아시아 지역의 악성 봇 감염이 증가하는 추세에 맞춰, 일본에서 최근 발생했던 APT(Advanced Persistent Threat, 지능형 지속 공격) 사례를 공유했다.

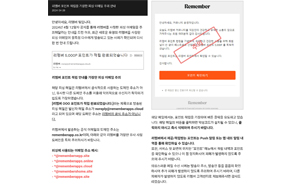

▲실제 소모품 견적서 요청 이메일로 위장한 악성코드 공격[자료=로그프레소]

공격자는 소모품 견적서 요청 이메일로 위장해 APT 공격을 감행했다. 악성코드를 정상적인 문서 파일로 위장하려 파일명에 doc 문자열을 사용했다. 공격에 사용한 악성코드는 다량의 정크코드를 섞어 분석에 혼선을 주고자 했다. 사용자 브라우저 데이터 정보, FTP, 메일 계정 정보, 메신저 관련 데이터 등을 수집했다.

로그프레소는 일본인이 많이 사용하는 공공 및 민간 서비스 100개를 선정해, 악성 봇 감염으로 인한 크리덴셜 유출 실태를 공개했다. APT 공격과 스피어 피싱 공격이 많이 발견됐으며, 일본 전체 인구수를 고려했을 때 민간 서비스 유출 비중이 높았다.

일본 민간 서비스 크리덴셜 유출 현황을 살펴보면 지메일, 핫메일, 야후와 더불어 도코모(Docomo), 이즈웹(EZweb), 소프트뱅크(Softbank) 등 통신사에서 제공하는 이메일 서비스, 그리고 애플의 아이클라우드(iCloud) 서비스의 사용자 계정정보가 많이 노출됐다. 공공 분야에서는 유출 비중은 높지 않으나, 기관 VPN에 접속할 수 있는 크리덴셜이 상당수 노출돼 주의가 필요하다고 분석했다.

로그프레소 CTI는 사이버 공격 관련 정보를 수집하고 분석해 사이버 위협에 신속하고 정확하게 대응하고자 가공한 형태의 정보다. 2024년 3월 1일부터 31일까지 수집한 데이터를 기반으로 리포트를 작성했다.

한편 로그프레소는 현재 누적 침해 지표(IoC) 3억 2백만 건 이상, PI(Privacy Intelligence) 1,280억 건 이상의 CTI 정보를 보유하고 있다. 실시간으로 전 세계를 대상으로 보안 위협 정보를 수집하고 추적 중이다. 수집한 정보를 자사 SIEM(Security Information and Event Management, 통합보안관제) 및 SOAR(Security Orchestration, Automation and Response, 보안운영자동화)과 동기화해 실시간으로 활용할 수 있도록 지원하고 있다.

[박은주 기자(boan5@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>