기술적·관리적 취약점으로 해커의 공격에 노출

[보안뉴스 원병철 기자] 미래창조과학부와 한국인터넷진흥원은 지난 6월 10일 발생한 인터넷나야나 랜섬웨어 침해사고 관련 중간 조사결과를 발표했다.

.jpg)

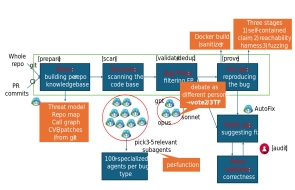

▲ 인터넷나야나 해킹과정 개요[이미지=미래창조과학부]

이번 조사는 인터넷나야나에서 운영 중인 서버 315대 중 153대가 랜섬웨어에 감염되어 이용기관 홈페이지(최대 5,500여개로 추정)가 랜섬웨어 화면으로 변조된 사고에 대한 대응과 피해확산 방지 등을 위한 침해사고 원인 분석을 위해 실시됐다.

미래부와 KISA는 확보한 사고 관련자료 분석을 통해 해킹 과정과 사고 원인 등을 확인했다. 해커는 서버 관리의 접점이 된 통신용 게이트웨이 서버(회사 정책에 따라 통신용 게이트웨이 서버는 모든 서버에 원격접근이 가능하다)와 인터넷나야나 IDC 사업부(이하 코리아IDC)의 홈페이지 웹서버를 해킹(koreaidc.com, 랜섬웨어 등 악성코드 6종 업로드)해 사전에 거점을 확보했다.

게이트웨이 서버를 경유, 153대에 원격 접속해 코리아IDC 웹서버에 업로드 된 랜섬웨어 악성코드를 다운받아 설치 및 실행한 것으로 분석됐다. 다만 최초 침투를 위해 관리자 권한을 획득하는 데 필요한 정보를 탈취하는 과정은 상세분석을 진행 중이라고 미래부 측은 밝혔다.

미래부는 랜섬웨어 침해사고 주요 원인으로 인터넷나야나의 기술적·관리적 취약점을 지적했다. △ 서버 관리 측면에서 보안장비나 네트워크 접속 로그 미비 등 주요 시스템(홈페이지, 호스팅서버, 백업서버 등)에 대한 접근통제가 부실했고 △ 백업체계는 있으나 네트워크 침투를 통한 해커의 공격 등 긴급 사태 대비를 위한 강화된 백업정책이 부재했으며, △관리자 PC에 대한 망분리 미적용 등 보안 관리도 미흡했던 것으로 조사됐다.

미래부는 조사과정에서 발견된 문제점을 개선·보완할 수 있도록 인터넷나야나의 취약점 점검, 보안체계 재정립 등 보안강화 기술지원을 실시하고 있다. 사고발생 시점부터 현장 사고분석을 통해 해커의 공격경로 파악과 필요한 기술지원에 주력하고 있으며, 피해업체의 서버 복구과정에서 발생할 수 있는 추가사고에 대비해 6월 16일부터 전문 인력(2명)을 상시 투입 및 기술지원을 하고 있다.

또한, 추가 피해를 방지하기 위해 국내 호스팅 업체를 대상으로 긴급 상황 전파(6월 10일)와 백업체계 보안강화를 위한 긴급 보안공지(6월 12일) 및 긴급 대책회의(6월 19일)를 개최했다.

미래부 송정수 정보보호정책관은 “정보보호가 기업의 존망에 영향을 줄 정도로 중요성이 증가하고 있다”고 강조하고, 앞으로도 사이버 공격에 신속히 대응하기 위해 경찰청 등 관계기관과 긴밀히 협력함은 물론 사안에 따라 긴급 보안조치 및 유관기관 보안강화 안내 등의 활동도 진행할 계획임을 밝혔다.

[원병철 기자(boanone@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.jpg)

.jpg)

.jpg)

.png)

.jpg)

.jpg)

.jpg)