편리한 업무 자동화 도구가 해커 자동 공격 수단으로...

[보안뉴스 김형근 기자] 인기 AI 워크플로우 자동화 플랫폼 n8n의 웹후크(Webhook) 기능을 악용해 악성코드를 유포하는 피싱 캠페인이 작년 10월부터 지속돼 온 것으로 드러났다.

시스코 탈로스에 따르면, 공격자들은 n8n의 신뢰받는 클라우드 인프라 ‘account-name.app.n8n.cloud┖ 같은 주소를 활용해 기존 보안 필터를 우회하며 침투해 왔다. 3월 기준 n8n URL을 포함한 피싱 이메일이 작년 1월에 비해 686% 늘었다고 밝혔다.

n8n 웹후크는 외부 앱으로부터 데이터를 받는 ‘리스너’(Listener) 역할을 한다. 이를 악용해 이메일 수신자의 브라우저에 악성 웹페이지나 HTML 콘텐츠를 심을 수 있다.

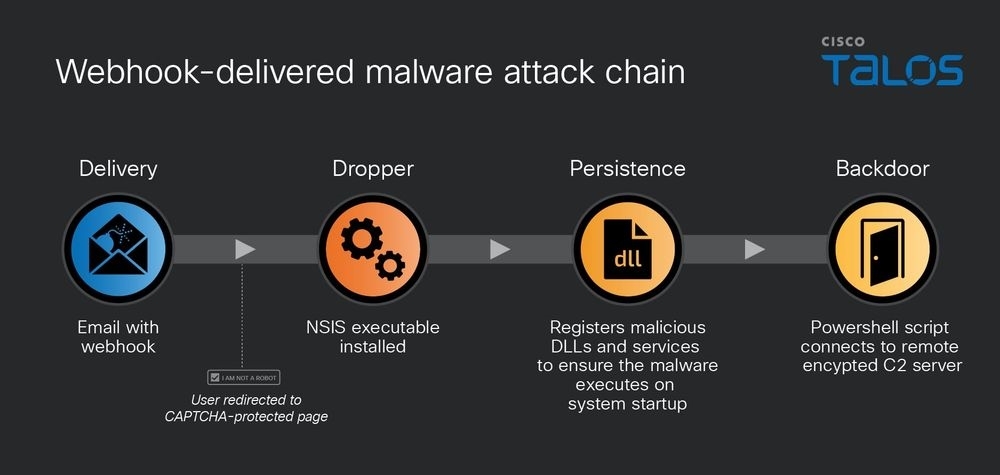

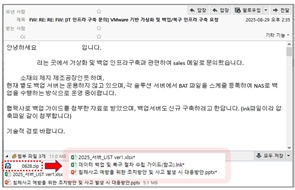

▲웹훅을 이용한 멀웨어 공격 흐름도 [출처: 시스코 탈로스]

공격자는 공유 문서로 위장한 링크를 클릭하게 유도한 뒤, 캡차(CAPTCHA) 인증을 거쳐 외부 호스트로부터 악성 페이로드를 다운로드하게 만드는 수법을 썼다. 이 과정이 n8n 도메인 내 자바스크립트로 캡슐화돼 있어, 브라우저는 이 다운로드를 n8n이라는 신뢰받는 출처에서 온 것으로 오인한다.

공격 최종 목적은 ‘다토’(Datto)나 ‘IT아리안’(ITarian) 같은 정상 원격관리도구(RMM)를 수정된 버전으로 설치해 시스템 원격 제어 권한을 탈취하는 것이다.

또 이메일에 보이지 않는 ‘트래킹 픽셀’을 n8n 웹후크 URL로 심어, 수신자가 이메일을 열기만 해도 기기 정보와 이메일 주소를 빼내는 지문 채취도 병행된다.

개발자의 시간을 아껴주기 위해 설계된 워크플로우 자동화 기능이 공격자의 악성코드 배포와 기기 식별을 자동화하는 도구로 전락한 셈이다.

n8n 웹후크 악용은 ‘도메인 신뢰’를 기반으로 하는 현대 사이버 보안 체계의 맹점을 파고들었다. 이번 사건은 로우코드(Low-code) 자동화 플랫폼이 보안 취약점이 될 수 있음을 시사하며, 보안 팀의 모니터링이 필요하다는 지적이다.

[김형근 기자(editor@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.png)

.jpg)

.jpg)

.jpg)

.png)

.jpg)