SMS 인증 대행, VPN 등 결합해 합법적인 글로벌 원격 개발자로 위장

채용 플랫폼과 기업의 이력 교차 검증 등 방어 체계 전면 재정비 시급

[보안뉴스 조재호 기자] 북한 IT 노동자들이 다중 신원을 이용해 글로벌 기업에 위장 취업하는 정황이 인포스틸러 로그 분석을 통해 확인됨에 따라, 국내외 기업의 채용 단계 검증 체계 강화가 요구된다.

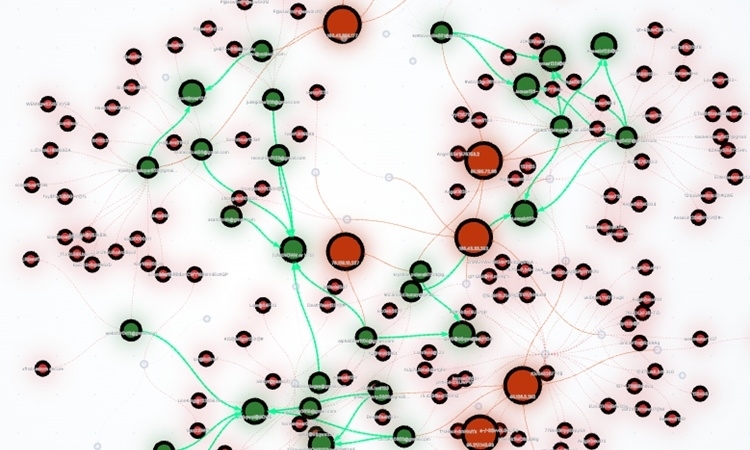

▲북한 IT 인력 관련 계정들의 패스워드 유사도를 시각적으로 분석한 결과값 [출처: 로그프레소]

로그프레소는 북한 IT 노동자들이 가짜 신분으로 해외 원격 IT 직무에 취업하는 행태를 분석한 ‘북한 IT 인력 위장 취업 OSINT 분석’ 보고서를 11일 발행했다고 밝혔다. 이번 보고서는 딥웹과 다크웹에서 유통되는 인포스틸러(InfoStealer) 악성코드 감염 로그를 원천 데이터로 활용했다.

회사는 미국 정부 및 민간 연구기관이 공개한 북한 위장 취업 연관 이메일 패턴 1,879개와 2024년부터 수집한 104만 5,645건의 감염 레코드를 교차 검증했다. 이를 통해 이메일 계정 80개, IP 주소 66개, 하드웨어 ID 66개를 식별하고, 이들이 28개 국가에 걸쳐 490개 도메인에 접속한 정황을 확인했다.

분석 결과, 북한 IT 인력은 컴퓨터 한 대로 최대 5개의 가짜 신분을 만들어 서로 다른 기업에 취업을 시도한 것으로 나타났다. 이들은 일본이나 서구권 개발자로 위장했으나, 실제 기기 환경에서는 한국어 키보드와 운영체제(OS) 언어 설정이 발견됐다. 레벤슈타인(Levenshtein) 알고리즘으로 패스워드를 분석한 결과 일정한 변형 규칙이 확인되어 개인 차원이 아닌 조직적인 다중 신원 체계임이 규명됐다.

로그프레소는 이들이 위장 취업 과정에서 SMS 인증 대행 서비스, VPN, 원격 접속 도구를 결합한 이른바 ‘인프라 3종 세트’를 활용한 정황도 포착했다. 또, 깃허브(GitHub), 링크드인(LinkedIn), 프리랜서(Freelancer), 엔젤리스트(AngelList), 페이오니어(Payoneer), 스트라이프(Stripe) 등 실제 원격 개발자 활동에 필요한 다양한 서비스도 함께 사용한 것으로 나타났다.

원격 개발자를 적극적으로 채용하는 글로벌 IT 생태계 특성상, 이들의 위장 취업은 단순한 외화 획득을 넘어 기업 내부 시스템과 소스코드 저장소를 노리는 치명적인 공급망 공격의 초기 침투 경로로 악용될 파급력을 지닌다.

양봉열 로그프레소 대표는 “합법적인 개발자로 위장해 내부 접근 권한을 확보할 경우, 이후 공급망 공격이나 정보 탈취 등 더 큰 보안 위협으로 확산될 가능성이 크다”고 말했다. 이에 따라 로그프레소는 화상 면접 기반 실존 인물 확인, 비정상적 다국가 접속 탐지, 원격 근무자 대상 업무용 기기 지급 및 모바일기기관리(MDM) 도입 등 기업과 채용 플랫폼이 채용 단계부터 다차원 검증 체계를 강화해야 한다고 설명했다.

[조재호 기자(zephyr@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.jpg)

.jpg)

.jpg)

.png)

.jpg)

_m.jpg)

.gif)