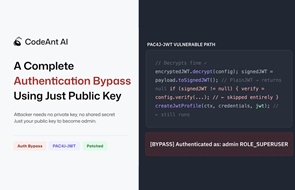

탐지 피하기 위해 교묘하게 조작된 윈라 및 스크립트 동원

[보안뉴스 김형근 기자] 중국 해킹 조직 ‘CL-UNK-1068’이 동아시아와 동남아시아의 항공, 에너지, 정부 등 핵심 인프라를 대상으로 사이버 첩보 활동을 벌인 정황이 확인됐다. 이들은 윈도우와 리눅스 환경을 넘나들며 각종 해킹 도구를 활용해 방어망을 우회했다.

[출처: 팔로알토 네트웍스]

팔로알토 네트웍스의 위협 연구 조직 유닛 42(Unit 42)가 아시아 지역 핵심 인프라를 겨냥한 중국 해킹 조직 ‘CL-UNK-1068’의 사이버 공격을 분석한 보고서를 공개했다.

보고서에 따르면 이 조직은 수년간 동아시아와 동남아시아의 항공, 에너지, 정부, 통신 부문을 표적으로 사이버 첩보 활동을 전개했다. 공격자들은 윈도우와 리눅스 환경을 모두 장악하기 위해 고질라(Godzilla), 앤트스워드(ANTSWORD) 등 웹셸과 자체 제작한 악성 코드를 혼용했다.

이들은 웹 서버의 취약점을 통해 내부망으로 침투한 뒤 시스템 설정 파일과 데이터베이스 백업 파일 등을 탈취했다. 파일 전송이 차단된 환경에서는 데이터를 WinRAR로 압축하고 베이Base64 텍스트로 변환해 화면에 출력하는 방식으로 데이터를 외부로 유출했다. 정상적인 파이썬 실행 파일을 이용해 악성 DLL을 주입하는 전술도 구사했다.

톰 팩터먼 유닛 42 보안 연구원은 “공격자들은 맞춤형 악성 코드와 변형된 오픈소스 유틸리티를 결합한 다면적인 도구 모음을 사용한다”며 “이를 통해 표적 환경 내부에 지속적인 접근 권한을 유지한다”고 말했다.

해커들은 2020년부터 독자 개발한 슈퍼덤프(SuperDump) 도구를 사용했으며, 최근에는 배치 스크립트(Batch Script)를 통해 피해 기업의 내부망 구조를 파악했다. 또한 미미카츠(Mimikatz), 엘에스에이레코더(LsaRecorder) 등의 도구를 동원해 시스템 메모리에 남은 관리자 비밀번호를 수집했다.

리눅스 서버 환경에서는 덤프잇포리눅스(DumpItForLinux)와 볼라틸리티 프레임워크(Volatility Framework)를 활용해 암호 해시를 탈취했다. MS-SQL 서버 관리 도구의 비밀번호 추출기를 사용해 데이터베이스 연결 정보를 획득하는 수법도 확인됐다.

팔로알토 네트웍스는 “이 그룹은 오픈소스 도구와 커뮤니티 공유 악성 코드를 활용해 주요 기관에 침투하면서도 탐지를 회피하고 있다”며 “주요 인프라와 정부 부문에서 자격 증명 탈취와 민감한 데이터 유출에 집중하는 점을 고려할 때 첩보 목적이 강한 것으로 평가된다”고 말했다.

[김형근 기자(editor@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.gif)

.jpg)

.jpg)

_m.jpg)