파워셸 명령어 악용 시스템 권한 탈취

호텔 직원 심리 노린 치밀한 사회공학적 공격

[보안뉴스 김형근 기자] 유럽 숙박업계를 겨냥해 부킹닷컴 예약 취소를 가장한 새로운 사회공학적 공격이 기승을 부리고 있다.

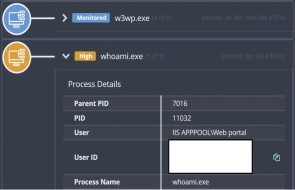

[자료: 세큐로닉스]

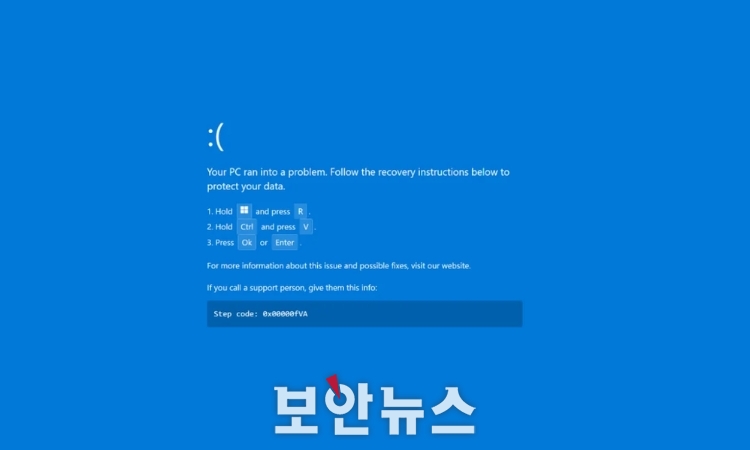

보안 기업 세큐로닉스가 ‘PHALT#BLYX’로 명명한 이 캠페인은 윈도우 시스템이 마비된 것처럼 꾸민 가짜 블루스크린(BSOD) 화면을 이용했다.

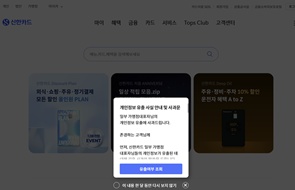

공격자는 먼저 호텔에 고액의 환불이 필요하다는 긴급한 내용의 피싱 이메일을 보내 악성 사이트 접속을 유도했다. 이메일 링크를 클릭하면 실제 사이트와 구분이 불가능할 정도로 정교하게 복제된 가짜 부킹닷컴 페이지가 나타난다.

이 페이지는 ‘로딩이 너무 오래 걸린다’는 가짜 오류 메시지를 띄우고, 사용자가 새로고침 버튼을 누르는 순간 브라우저를 전체 화면으로 전환했다.

이때 화면엔 윈도우가 치명적 오류를 일으켰을 때 나타나는 블루스크린이 나타나며 사용자를 당황하게 만들어 판단력을 흐리게 했다.

가짜 블루스크린은 문제를 해결하려면 윈도우 실행창을 열고 특정 명령어를 복사 및 붙여넣기 하라는 상세한 지침을 제공했다.

사용자가 이 지시를 따르면, 클립보드에 미리 복사된 악성 파워셸 명령어가 실행돼 시스템 권한을 해커에게 넘겨주도록 돼 있다.

이 공격은 사용자가 직접 명령어를 입력하게 함으로써 자동화된 보안 솔루션의 감시망을 회피하는 전략을 취했다.

공격 최종 단계에선 DCRAT이라 불리는 원격 제어 트로이목마가 설치돼 해커가 감염된 PC를 마음대로 조작할 수 있게 된다. 해커들은 감염된 시스템에 암호화폐 채굴기를 설치하거나 키로깅을 통해 민감한 금융 정보를 탈취했다.

특히 예약 업무로 바쁜 호텔 직원들이 고객의 항의나 환불 요청에 압박을 느끼는 심리를 이용했다.

진짜 블루스크린은 복구 지침을 제공하지 않지만 비전문가나 긴박한 상황의 직원은 이를 알아채지 못하고 속아 넘어갈 위험이 크다. 일단 침투에 성공한 해커는 네트워크 내 다른 기기로 공격을 확산시키며 기업 전체 데이터를 인질로 잡을 수 있다.

세큐로닉스는 이 같은 수법이 다른 산업군으로도 빠르게 확산될 수 있다며 생소한 해결 방법을 제시하는 화면에 주의할 것을 권고했다.

[김형근 기자(editor@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.png)

.jpg)