파일 업로드 취약점 악용 웹셸 탐지 등 구체적 대응책 제시

[보안뉴스 조재호 기자] 다크웹에 국내 웹사이트 20여곳의 데이터베이스(DB)가 무더기 유출돼 파장이 일고 있다. 대학과 병원, 공공기관, 쇼핑몰 등 업종을 가리지 않고 공격당한 것으로 확인돼 2차 피해가 우려된다. 한국인터넷진흥원(KISA)도 기업 보안 강화를 요청했다.

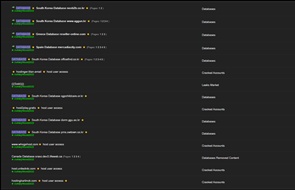

6일 보안 업계에 따르면, ‘애슐리우드2022’(AshleyWood2022)라는 닉네임의 해커가 지난 연말부터 최근까지 다크웹에 국내 웹사이트 DB를 판매하거나 공유한다는 게시물을 다수 올렸다.

[출처: 다크웹]

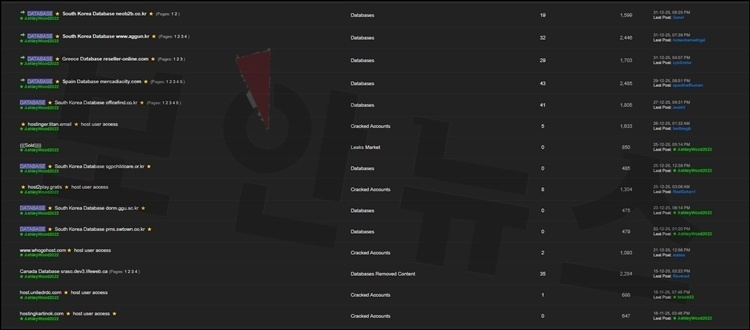

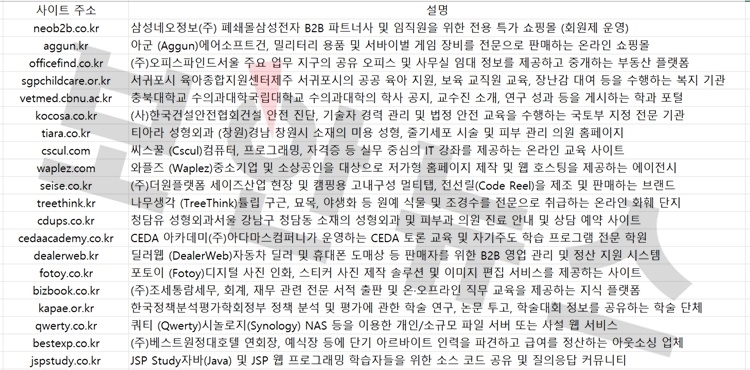

유출된 리스트엔 삼성네오정보. 조세통람세무, 오피스파인드 등 상용 사이트와 함께 충북대, 서귀포시 육아종합지원센터 등 교육 및 공공 성격의 기관들 이름도 올랐다. 해커는 탈취한 SQL 파일을 통해 관리자 계정 정보와 회원 개인정보 등을 확보한 것으로 추정된다. ‘JSP Study’ 등 프로그래밍 언어 학습 커뮤니티도 피해를 입었다.

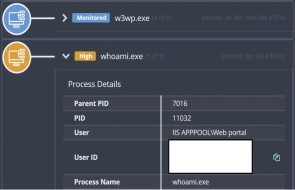

KISA는 이번 공격이 웹사이트의 구조적 취약점을 노린 SQL 인젝션 공격 또는 보안 패치가 미비한 구형 서버를 노린 공격인 것으로 분석했다. 특히 아파치 톰캣(Apache Tomcat) 기반 자바 솔루션 웹서버를 사용하는 중소 웹사이트들에 피해 예방을 위한 기술 조치 사항을 권고했다.

KISA는 △홈페이지 내 자료실 등 파일 업로드 기능이 있는 페이지에 대한 실행 권한 제거 △악성 스크립트(웹셸) 업로드 여부 점검 및 삭제 △관리자 페이지 접근 IP 제한(화이트리스트) 등을 권고했다. 또 최신 보안 패치 적용과 비밀번호 변경 등 관리자 계정 관리 강화도 강조했다.

현재 유출된 데이터의 정확한 규모나 2차 피해 여부는 확인되지 않았다. 다만, 관리자 권한까지 유출된 경우 랜섬웨어 감염 등 추가 공격으로 이어질 수 있어 기업과 기관의 신속한 조치가 필요한 상황이다.

[출처: 다크웹 자료 편집]

문광석 한국정보공학기술사회 미래융합기술원장은 “KISA 공지 내용으로 보아 취약점 패치가 미흡한 사이트를 관리자 페이지 접근이나 파일 업로드 등의 방법으로 공격해 침해 사고가 일어난 것으로 보인다”며 “글로벌 해커 그룹의 타겟팅 공격 위협이 증가한 만큼, 예년과 다른 직접적이고 효용성 있는 보안 투자만이 위협을 감소시킬 수 있을 것”이라고 말했다.

[조재호 기자(sw@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.jpg)

.png)