탈취한 가상자산은 규제 사각지대에서 추적을 피해 현금화

[보안뉴스 조재호 기자] 가상자산거래소 채용 담당자를 사칭해 거래소 직원과 온라인 면접하며 악성코드를 심는다. 상대적으로 검증이 약한 외부 솔루션을 악용한 공급망 공격을 노린다.

최근 발생한 가상자산거래소 해킹에 쓰인 수법들이다. 가상자산의 제도권 편입과 함께 이를 노린 가상자산거래소 공격도 증가하는 가운데, 17일 금융보안원은 가상자산거래서 해킹 관련 최신 공격 기법과 위협 정보를 공유하는 보고서를 공유했다.

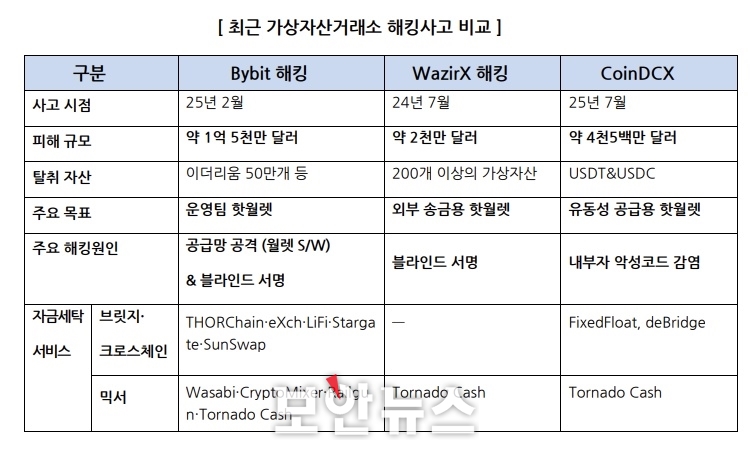

▲ 최근 가상자산거래소 해킹사고 비교 [자료: 금융보안원]

보고서는 신뢰할 만한 신분 혹은 구실을 내세워 피해자의 행동을 유도하는 ‘프리텍스팅’(Pretexting)이 최근 벌어진 가상자산거래소 해킹의 주요 공격 수법이었다고 밝혔다.

채용 담당자를 사칭해 온라인 면접을 진행하고, 이 과정에서 악성코드 설치를 유도하는 사회공학적 기법을 썼다. 이 공격은 과거 개발자나 시스템 운영자 등 IT 직군을 주 타겟으로 삼았지만, 최근 일반 직원으로 대상이 넓어졌다.

올해 2월 역대 최대 손실을 기록한 바이비트 거래소 해킹은 외부 암호화폐 월렛 솔루션 공급 기업을 노린 공급망 공격 때문에 발생했다. 해커들은 솔루션 화면에 조작된 정보를 표시하고, 다수가 서명할 때 자세히 확인하지 않고 넘기는 ‘방관자 효과’에 따라 월렛 관리자가 의심 없이 서명을 하게 유도함으로써 공격에 성공했다.

이렇게 탈취한 가상자산은 수사기관의 추적을 피하기 위해 토네이도 캐시 등 믹서 서비스를 이용해 세탁한다. 믹서는 가상자산을 한곳에 모아 재분배해 추적이 어렵게 만드는 기술이다. 이후 동결이 불가능한 가상자산으로 변환하고, 고객 확인 절차가 미비한 거래소를 이용하는 등 규제 사각지대를 악용해 현금화한다.

박상원 금융보안원장은 “가상자산이 제도권으로 편입되고 그 활용에 대해 금융권의 관심도 높아지는 만큼, 보안 위협을 사전에 파악하고 선제 대응하는 노력이 필요하다”며 “앞으로도 최신 공격 기법 및 위협 정보 등을 제공해 디지털 자산 생태계가 안전하게 성장할 수 있도록 적극 지원하겠다”고 밝혔다.

[조재호 기자(sw@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.jpg)

.jpg)

.png)

.jpg)