대형 그룹 활동 중단으로 일시 소강...킬린 그룹 약진

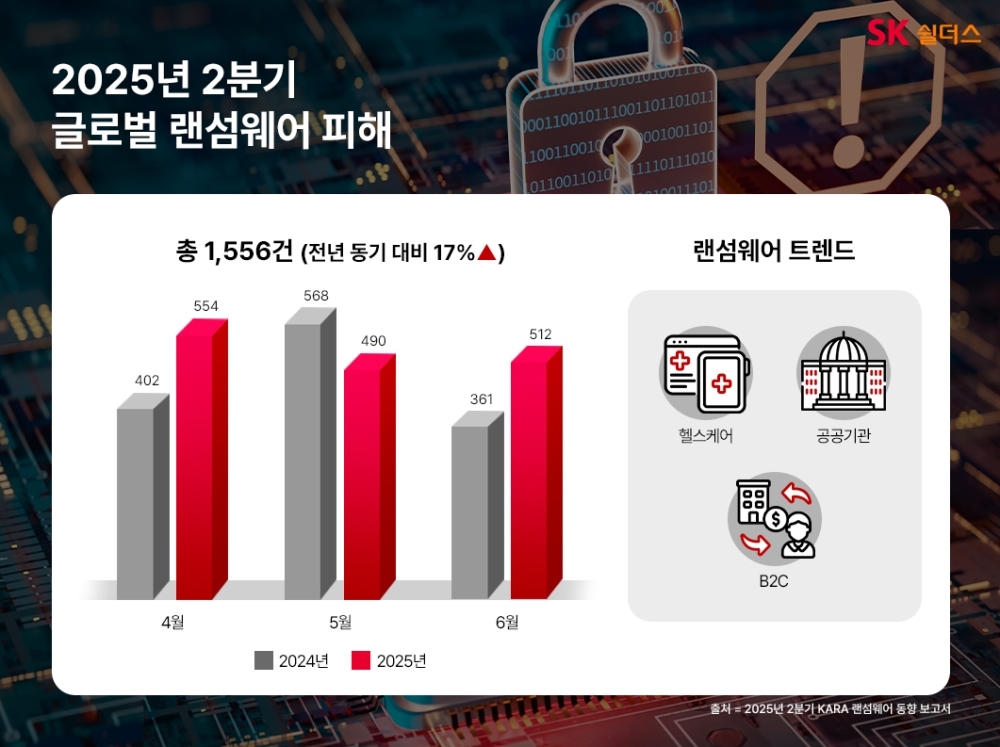

[보안뉴스 조재호 기자] 올해 2분기 세계 랜섬웨어 피해 건수는 1556건으로 전년 동기 대비 17% 늘었다. 이 기간 러시아계 랜섬웨어 그룹 킬린의 활동이 두드러젔다.

27일 SK쉴더스가 발간한 2025년 2분기 KARA(Korean Anti Ransomware Alliance) 랜섬웨어 동향 보고서에 따르면, 올해 세계 랜섬웨어 피해는 1556건으로 작년 같은 기간보다 17% 늘었으나 지난 1분기보단 40% 줄었다.

이는 클롭(Clop)이나 랜섬허브(RansomHub) 등 대형 랜섬웨어 그룹의 최근 활동 중단에 따른 일시적 현상이라고 SK쉴더스는 분석했다.

기존 대형 집단이 주춤한 사이 러시아계 랜섬웨어 그룹 킬린(Qilin)이 약진했다. 랜섬허브 중단 이후 킬린에 의한 월평균 피해 건수가 기존 35건에서 70건으로 늘었다. 랜섬허브 일부 조직원이 킬린에 합류한 것으로 추정된다.

[자료: SK쉴더스]

또 시스코와 소닉월 VPN 취약점을 노린 ‘아키라’(Akira), 방화벽과 윈도우 취약점을 연계해 공격한 ‘플레이’(Play) 랜섬웨어 활동도 활발했다. ‘건라’(Gunra), ‘데브맨’(Devman), ‘노바’(Nova) 등 신생 그룹도 등장했다.

일상 생활과 직결되는 B2C 서비스에 피해가 몰렸다. 5월 공학 및 과학 계산 소프트웨어 매트랩(MATLAB)과 시뮬링크(Simulink)를 개발한 매스웍스가 랜섬웨어 공격을 받아 클라우드 센터 등 주요 플랫폼이 장기간 마비됐다. 이로 인해 세계 연구자와 엔지니어, 학생들이 라이선스 인증과 소프트웨어 활용에 큰 차질을 겪으며 연구와 실무가 지연됐다.

8월엔 국내 최대 인터넷 서점 예스24가 두 달만에 다시 랜섬웨어 공격을 받아 도서 검색·주문, 전자책 열람, 공연 티켓 예매 등 주요 서비스가 마비됐다.

헬스케어 분야도 공격을 받았다. 미국의 신장 치료 전문 기업 다비타(DaVita)와 케터링 헬스(Kettering Health), 코버넌트 헬스(Covenant Health) 등 주요 의료기관이 공격을 받아 진료 지연과 환자 정보 유출 피해를 입었다. 독일·대만·아랍에미리트 등 해외 병원에서도 공격이 이어졌다. 미국 맥라렌 헬스케어는 작년에 발생한 공격으로 무려 74만 명 환자의 개인정보가 유출된 사실이 뒤늦게 드러났다. 미국 연방수사국(FBI)과 사이버 보안 및 인프라 보안국(CISA), 보건복지부(HHS)는 7월 의료기관 공격 급증에 대한 주의보를 발령했다.

공공 서비스도 타격을 입었다. 미국 테네시주 보안관실, 텍사스주 애빌린 시, 오클라호마주 더런트 시 등 지방정부와 사법기관이 공격을 받아 행정과 치안 시스템이 중단되면서 주민 불편으로 이어졌다.

보고서는 INC 랜섬웨어 그룹의 고도화된 위협에도 주목했다. INC는 2023년 등장 이후 의료, 제조, 공공기관 등 운영 연속성이 끊기면 치명적 피해가 발생하는 산업군을 집중 공격해 왔다.

INC는 서비스형 랜섬웨어(RaaS) 모델을 기반으로 운영되며, 공격자가 직접 랜섬웨어를 개발하지 않아도 손쉽게 공격을 실행할 수 있게 지원한다. 아울러 INC 랜섬웨어 그룹의 소스코드가 다크웹에서 판매된 정황이 확인되면서, 유사 랜섬웨어 제작과 변종 확산 가능성이 커지고 있다. 새로운 범죄 주체의 등장으로 이어질 수 있다는 점에서 보안 업계의 우려가 커지고 있다.

SK쉴더스는 위협 대응 강화를 위해 △신속한 보안 패치 △내부 접근 권한 관리 △행위 기반 이상 징후 감시 강화 등 선제적 대응 체계가 필요하다고 강조했다. 실시간 탐지와 즉각 대응이 가능한 자사 MDR(Managed Detection & Response) 서비스를 고도화된 랜섬웨어 대응 방안으로 제시했다. 김병무 SK쉴더스 사이버보안부문장은 “랜섬웨어 공격이 소비자와 밀접한 서비스와 공공기관으로 확산되며 일상 생활을 직접적으로 위협하고 있다”고 말했다.

[조재호 기자(sw@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.jpg)

.gif)

.jpg)

.jpg)

.jpg)