중소기업 연락처·메모까지…구글 세일즈포스 환경 전면 노출

TOR·VPN 악용하고 파이썬 스크립트로 해킹 기법 진화

[보안뉴스 여이레 기자] 구글이 자사 기업용 세일즈포스 시스템 보이스피싱 해킹으로 자사 광고 플랫폼 고객 데이터가 유출됐다고 공식 인정했다. 구글 측이 정확한 피해 규모를 공개하지 않았지만, 배후를 자처한 해킹 그룹 측은 한 사이버보안 전문매체와의 인터뷰에서 약 250만 건의 기록을 탈취했다고 주장하고 있다.

[자료: gettyimagesbank]

이번 침해 사건은 지난 6월 발견됐으며, 해킹그룹 샤이니헌터스가 정교한 보이스피싱 수법을 동원해 세일즈포스 환경에 무단 침입한 것으로 조사됐다.

유출된 정보에는 구글 광고를 이용하는 중소기업의 비즈니스 이름, 이메일 주소, 전화번호 등 연락처 정보와 세일즈포스에 저장된 관련 메모가 포함된 것으로 파악된다. 구글은 8월 5일 초기 발표에 이어 지난 8일까지 영향을 받은 고객들에게 이메일 알림을 완료했다고 밝혔다.

구글 위협 인텔리전스 그룹(GTIG)은 “도난당한 데이터는 기본적이고 대부분 공개적으로 접근 가능한 비즈니스 정보”라고 설명했지만 향후 갈취 목적으로 악용될 가능성에 대한 우려가 제기된다.

이번 공격은 샤이니헌터스가 주도했으며, 이들은 현재 자신들을 ‘Sp1d3rHunters’라고 명명하며 해킹그룹 ‘스캐터드 스파이더’와의 협력을 주장하고 있다.

해커들은 IT 지원팀이나 세일즈포스 지원팀으로 신분을 위장해 직원들에게 전화를 건 뒤 ‘시스템 점검’ 등을 명목으로 세일즈포스의 ┖데이터 로더┖ 애플리케이션을 다운로드하도록 유도했다.

이 데이터 로더 앱은 정상적 세일즈포스 도구로 위장한 악성 소프트웨어였으며, 직원들이 8자리 OAuth 인증 코드를 알려주면서 해커들이 세일즈포스 환경에 대한 접근 권한을 획득하게 됐다.

샤이니헌터스는 구글에게 20비트코인(약 230만 달러)을 요구했지만, 이후 이를 “재미를 위한 것”이었다며 진지한 갈취 시도가 아니라고 주장했다.

그러나 GTIG는 이 그룹이 ‘UNC6240’으로 분류되는 갈취 활동과 연결돼 있으며 shinycorp@tuta[.]com, shinygroup@tuta[.]com 등의 이메일 주소로 피해자들에게 72시간 내 비트코인 지불을 요구하는 활동을 벌여왔다고 밝혔다.

GTIG 분석에 따르면 샤이니헌터스는 기존 수법에서 벗어나 맞춤형 파이썬 스크립트를 활용하고 Mullvad VPN이나 TOR 네트워크를 통해 신원을 은폐하는 등 공격 기법을 지속 발전시키고 있다.

이들은 관련 없는 조직의 계정을 탈취해 악성 앱을 등록하고 TOR를 통한 자동화된 데이터 수집 시스템을 구축하는 등 기법이 점점 정교해지는 양상을 보이고 있다.

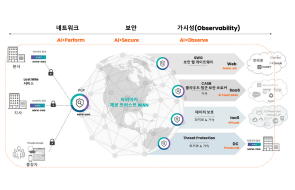

GTIG는 또한 이들이 ┖더 컴’ 이라는 사이버 범죄 조직과 인프라를 공유하며 옥타, 마이크로소프트365 등 다른 클라우드 플랫폼도 표적으로 삼고 있다고 경고했다.

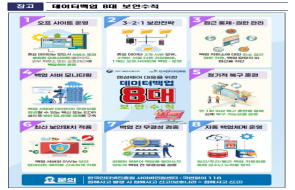

GTIG는 유사한 공격을 막기 위한 보안 강화 방안으로 △데이터 로더 등 도구에 대한 최소 권한 접근 원칙 적용 △연결 앱 허용 목록 관리 및 강력한 권한의 신뢰 관리자 제한 △VPN·TOR 차단을 위한 IP 제한 설정 △세일즈포스 쉴드를 통한 의심 활동 모니터링 △전면적 다중 인증(MFA) 시행 등을 제시했다.

[여이레 기자(gore@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.jpg)

.gif)

.png)

.jpg)

.jpg)