공격 유형 1위는 청첩장 위장…가장 흔한 방식은 URL

[보안뉴스 강현주 기자] 올해 2분기 모바일 청첩장을 위장한 피싱이 전분기 대비 약 13배로 급증하며 기승을 부린 것으로 나타났다.

안랩(대표 강석균)이 4월부터 6월까지 자체 구축 AI 플랫폼을 기반으로 다양한 피싱 문자를 탐지·분석한 결과를 담은 ‘2025년 2분기 피싱 문자 트렌드 보고서’를 발표했다.

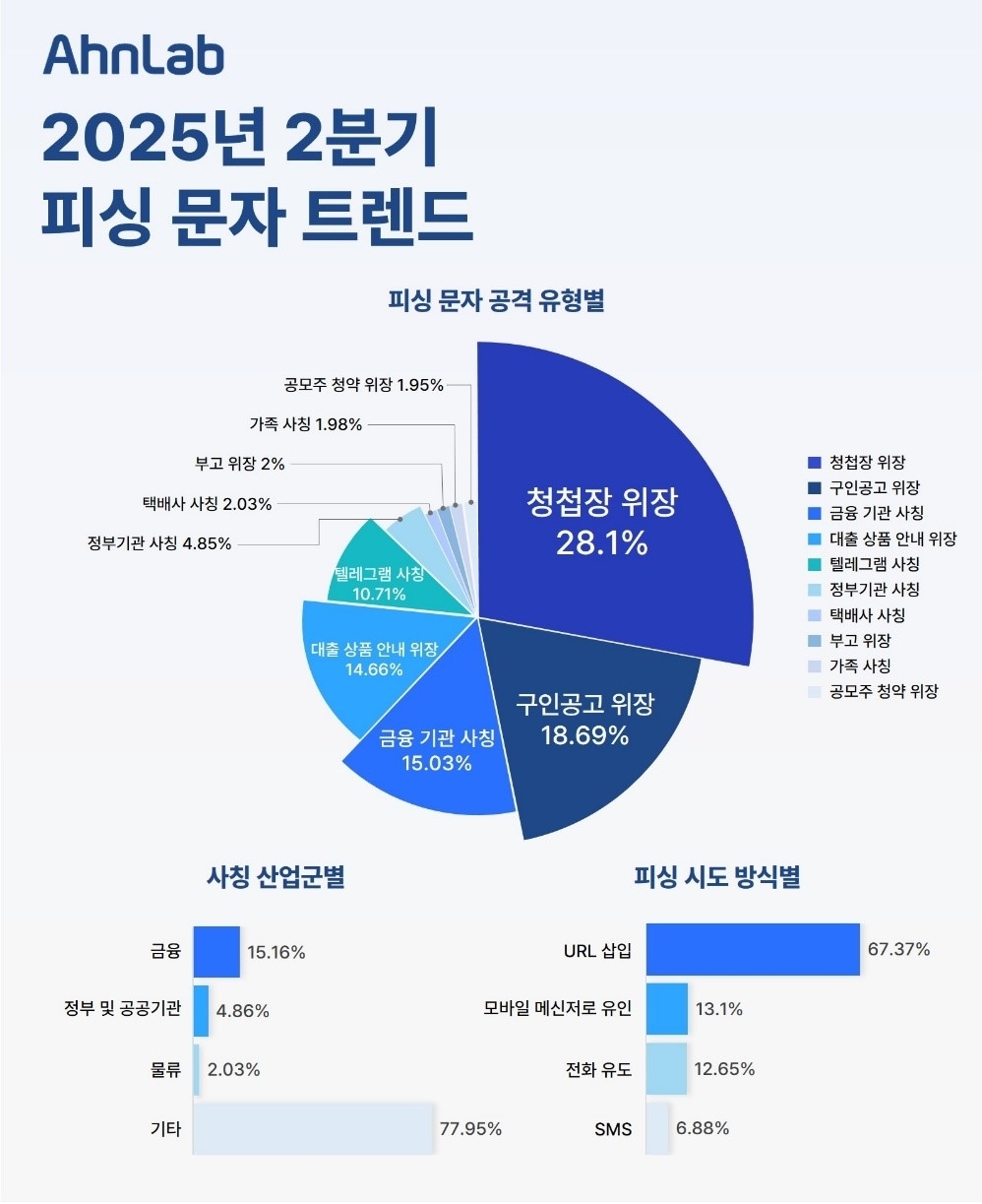

▲2분기 피싱문자 트렌드 [자료: 안랩]

지난 2분기 가장 많이 발생한 피싱 문자 공격 유형은 ‘청첩장 위장’이 전체의 28.10%로 1위를 기록했다. 이어 △구인공고 위장(18.69%) △금융기관 사칭(15.03%) △대출 상품 안내 위장(14.66%) △텔레그램 사칭(10.71%) △정부기관 사칭(4.85%) △택배사 사칭(2.03%) △부고 위장(2.0%) △가족 사칭(1.98%) △공모주 청약 위장(1.95%) 등이 뒤를 이었다.

특히, ‘청첩장 위장’ 유형 피싱은 직전 분기 대비 약 13배에 가까운 1189%가 늘어나며 가장 높은 증가율을 보였다. 이는 모바일 청첩창에 대한 경계심이 낮아지는 봄철 결혼식 성수기를 노린 공격이 급증한 결과로 분석된다.

공격자는 모바일 청첩장으로 위장한 URL을 문자에 삽입해 사용자를 피싱 페이지로 유도하고, 사진 등 페이지 내 각종 요소에 악성 앱 다운로드 버튼을 숨겨놓는다. 악성 앱으로 연락처 등 휴대폰 내 개인정보를 탈취해, 개인화된 추가 피싱 공격을 실행할 수 있어 주의가 필요하다.

피싱 문자 공격자가 사칭한 산업군 비중은 △금융(15.16%) △정부 및 공공기관(4.86%) △물류(2.03%) 순으로 나타났다.

지난 1분기에는 전체 피싱 문자 공격의 절반 이상이 정부 및 공공기관 사칭이었다. 반면 2분기에는 ‘기타(77.95%)’의 비중이 크게 높아졌다. 이러한 추세는 사칭 공격이 특정 산업군에 국한되지 않고, 사용자의 일상생활 전반을 겨냥한 다양한 주제로 확산하고 있음을 시사한다.

피싱 시도 방식은 ‘URL 삽입’이 67.37%로 가장 많이 사용됐다. 이는 사용자의 호기심이나 불안 심리를 자극해 피싱 사이트로 연결되는 URL을 무심코 클릭하도록 유도하는 전형적인 피싱 수법이다.

이어 △모바일 메신저로 유인(13.10%) △전화 유도(12.65%)가 뒤를 이었다. 문자로 최초 접근한 뒤 1:1 대화방, 오픈채팅방, 전화 등 개인적인 채널로 전환해 대화를 이어가며 신뢰를 얻고 피싱을 시도하는 방식도 꾸준히 사용되고 있다.

피싱 문자로 인한 피해를 예방하기 위해서는 △불분명한 송신자가 보낸 URL 클릭 금지 △의심스러운 전화번호의 평판 확인 △업무·일상에 불필요할 경우 국제 발신 문자 수신 차단 △V3 모바일 시큐리티와 같은 스마트폰 보안 제품 설치 등 기본적인 보안 수칙을 준수해야 한다.

안랩 관계자는 “피싱 문자 공격은 계절적 이슈, 사회적 관심사 등 사용자의 일상과 밀접한 주제로 심리적 허점을 파고드는 것이 특징”이라며 “최신 유행하는 피싱 문자 사례를 숙지하고, 의심되는 URL은 클릭하지 않는 등 기본적인 보안 수칙을 지키는 것만으로도 피해를 줄일 수 있다”고 전했다.

한편, V3 모바일 시큐리티는 안랩이 자체 구축한 AI 플랫폼 ‘안랩 AI 플러스’ 기반 행위 분석 및 패턴 인식 기술을 활용해 다양한 피싱 문자의 특징을 실시간으로 식별하고 있다. 안랩은 ‘피싱 문자 트렌드 보고서’를 포함한 전문적인 최신 위협 정보를 자사의 차세대 위협 인텔리전스 플랫폼 ‘안랩 TIP’에서 제공 중이다.

[강현주 기자(jjoo@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.gif)

.jpg)

.jpg)

.png)

.jpg)

.jpg)

.jpg)