[보안뉴스 = 타라 실즈 IT 칼럼니스트] 바북(Babuk) 랜섬웨어의 새로운 변종으로 보이는 멀웨어가 발견됐다. 이미 여러 국가에서 VM웨어 ESXi 서버들이 공격을 받은 바 있다. 이 변종은 스스로의 이름을 섹시(SEXi)라고 정한 것으로 보인다. ESXi의 철자 순서를 바꾼 것으로, 이 이름만 봐도 배후의 공격자들이 ESXi 플랫폼을 집중적으로 노린다는 것을 알 수 있다.

[이미지 = gettyimagesbank.com]

보안 업체 크론업(CronUp)의 보안 연구원 게르만 페르난데스(German Fernandez)에 의하면 칠레의 대형 호스팅 업체 파워호스트(PowewrHost)가 섹시 랜섬웨어의 공격을 허용하는 바람에 서버들이 마비됐다고 한다. 파워호스트의 CEO 리카르도 루벰(Ricardo Rubem)은 “파일들이 전부 암호화 되었고, SEXi라는 확장자가 붙었다”고 설명했다. 아직 최초 공격 기법에 대해서는 알려진 바가 없으며, 공격자들은 파워호스트 측에 1억 4천만 달러를 요구한 상황이다. 루벰은 “돈을 내지 않을 것”이라는 입장이다.

섹시 랜섬웨어는 최근 랜섬웨어 공격자들 사이에서 크게 유행하고 있는 두 가지를 적나라하게 보여준다.

1) 소스코드가 유출된 바북을 이용하여 변종을 직접 개발한다. 그래서 대여료를 아낀다.

2) 노릴 게 많고, 피해자들을 곤란케 할 수 있는 ESXi 서버들을 표적으로 삼는다.

피해자는 파워호스트만이 아니다

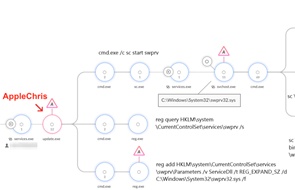

데이터센터 업체 에퀴닉스(Equinix)의 연구원 윌 토마스(Will Thomas)는 이번 섹시 랜섬웨어와 관련이 있는 것으로 여겨지는 바이너리를 하나 발견했다. 이 바이너리의 이름은 림포포32(LIMPOPOx32.bin)이었다. 바이러스토탈에서는 ‘바북의 리눅스 버전’이라는 설명이 붙어있었다. 64개 보안 솔루션에 대입했을 때 탐지되는 비율이 53%였다. 계속 추적했더니 ‘섹시’라는 이름이 붙기 전에도 이 바이너리가 사용된 적이 있었다. 태국의 한 단체가 피해를 입었었다.

그런데 거기서 끝이 아니었다. 연관된, 또 다른 바이너리들이 나왔다. “이번에 파워호스트와 관련된 섹시 랜섬웨어 공격은 대단위 캠페인의 일환이었던 것으로 보입니다. 남아메리카에서만 최소 3개국에서 피해가 발견되고 있으며, 전부 하나의 캠페인으로 연결되어 있다고 생각됩니다. 3월 23일 칠레에서 발견된 건 소코트라(Socotra), 2월 9일 페루에서 발견된 건 림포포, 2월 26일 멕시코에서 발견된 건 포모사(Formosa)라고 합니다. 이 세 가지 바이너리 모두 바이러스토탈에서 탐지율 0%를 기록 중에 있습니다.”

결국 바북으로부터 섹시라는 랜섬웨어가 나왔고, 섹시에서부터 여러 가지 랜섬웨어가 파생된 것으로 보인다는 게 이번 캠페인 추적의 결론이라고 할 수 있다. 바북이 문제의 근원이며, 앞으로도 더 많은 랜섬웨어가 나올 가능성이 높다.

섹시 랜섬웨어의 정체?

현재까지 섹시 캠페인의 배후 세력에 대해서 명확한 증거가 나온 적은 없다. 다만 추적과 조사를 이어가다 보니 수면 위로 드러나는 패턴들을 발견할 수 있었다. 하나는 바이너리 이름들이 장소명이라는 것이다. 림포포는 남아프리카공화국의 최북단의 주명이다. 소코트라는 인도양에 있는 예멘령 섬의 이름이다. 포모사는 1800년대 후반 지금 대만의 위치에 있던 공화국의 이름이다.

보안 업체 멀웨어헌터팀(MalwareHunterTeam)은 엑스를 통해 “공격자들이 피해자들과의 통신 방법을 ‘세션(Session)’으로 특별히 지정한 것도 흥미로운 일”이라고 지적했다. “세션을 활용해 피해자와 소통을 한 공격자는 예전에도 있었고 앞으로도 있을 것입니다. 하지만 흔치 않은 게 사실이고, 더군다나 이렇게까지 큰 캠페인을 운영하는 자들이 사용한 것은 처음 보는 일입니다.” 참고로 세션은 여러 플랫폼과 호환이 되는 종단간 암호화 기반 메신저 애플리케이션이다. 사용자들의 익명성을 잘 보장해주는 것으로 유명하다.

하지만 이것만으로는 범인이 누구인지, 어떤 지역에서 활동하는 자들인지, 궁극적 목적이 무엇인지 명확히 알 수는 없다. 다만 캠페인을 이렇게까지 크게 벌인 상태에서 공격을 중단할 것으로 보이지는 않는다고 멀웨어헌터팀은 예상한다. “섹시라는 이름으로 계속해서 공격을 진행할 수도 있고, 비슷한 바이너리를 새롭게 파생시켜 다른 이름으로 캠페인을 이어갈 수도 있습니다. 랜섬웨어 방어 태세를 보다 확고히 해야 할 것으로 보입니다.”

글 : 타라 실즈(Tara Seals), IT 칼럼니스트

[국제부 문정후 기자(globoan@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.jpg)

_m.jpg)

.jpg)