플러그인, 신뢰할 수 있는 곳에서 내려받고 최신 버전으로 업데이트 등 관리해야

[보안뉴스 박은주 기자] 웹사이트를 만들고 콘텐츠를 관리할 수 있도록 돕는 프로그램인 워드프레스(WordPress)의 얼티밋 멤버(Ultimate Member) 플러그인에서 위험도 9.8점의 치명적인 취약점이 발견됐다. SQL 인젝션(Injection) 취약점으로 입력값을 조작해 데이터를 공격 및 탈취할 수 있어 각별한 주의가 요구된다.

▲워드프레스의 얼티밋 멤버 플러그인 설치 웹사이트[캡쳐=워드프레스 웹사이트]

이번에 취약점이 발견된 ‘얼티밋 멤버’는 웹사이트에 회원 기능을 추가하고 사용자 프로필을 관리하는 데 도움을 주는 플러그인이다. 회원 관리를 손쉽게 할 수 있어 인기를 끌며, 약 20만 건 이상 다운로드됐다.

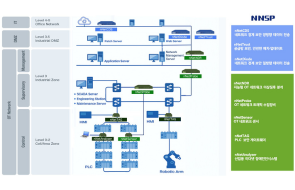

▲얼티밋 멤버 플러그인 취약점에 영향받는 제품 및 해결 버전[표=KISA]

해당 플러그인에서 발견된 취약점(CVE-2024-1071)은 데이터 정렬을 위해 사용자 입력한 값의 SQL 구문 검증이 존재하지 않아 발생한다. SQL 인젝션 취약점으로 이를 악용할 경우, 인증되지 않은 공격자가 악의적인 명령을 통해 공격을 시도할 수 있고, 동시에 민감한 데이터가 탈취될 위험이 있다. 이에 따라 워드프레스는 취약점을 패치한 보안 업데이트를 발표했다.

워드프레스의 보안기업 워드펜스(Wordfence)에 따르면 위 취약점을 겨냥한 300건 이상의 공격을 차단했다고 밝혔다. 워드프레스 사용자는 웹페이지 제작 및 관리를 위해 다양한 플러그인과 연동하게 되는데, 플러그인 취약점으로 인한 보안 이슈가 꾸준히 발생하고 있다. 2024년도에만 위험도 높은 취약점이 약 3건 이상 발견됐다. 이에 워드프레스는 워드펜스나 플러그인 검토 팀(Plugin Review Team)을 운영해 취약점을 관리하고 있다. 다만 누구나 만들고 추가할 수 있다는 플러그인 특성상 보안팀이 모든 플러그인을 검증하기에는 어려움이 따른다.

티오리 강우원 연구원은 “플러그인을 설치할 때는 공식 웹사이트 등 신뢰할 수 있는 곳에서 내려받아야 한다”며 “내려받기 전에 다른 사용자의 리뷰를 통해 보안 문제가 있는지 확인할 수 있다”고 안전한 플러그인 설치방법을 설명했다.

이어 강 연구원은 “사용하지 않는 플러그인은 공격의 표적이 될 수 있으므로 필요한 플러그인만 설치하고, 새롭게 발견되는 취약점에 대비해 최신 버전으로 업데이트해야 한다”고 플러그인 관리 방법을 공유했다.

[박은주 기자(boan5@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.jpg)

.jpg)

.jpg)

.jpg)

th.jpg)