김수키 조직, 지속적인 공격 감행...청와대 등 정부부처 각별한 주의 필요

북한 추정 사이버공격에 대한 적극적인 방어대책 및 대응수단 강구해야

[보안뉴스 권 준 기자] 지난해 말 발생한 청와대 행사 견적서 사칭 공격의 변종 공격이 이번 주말에 또 다시 포착됐다. 이번에도 공격 주체는 북한 해커조직인 ‘김수키’로 추정된다.

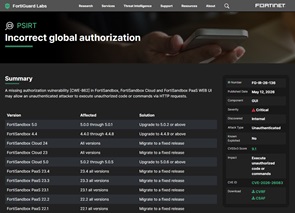

보안전문업체 이스트시큐리티 시큐리티대응센터(이하 ESRC)에 따르면 17일 ‘오성사 MC2-500 외형도 P1307033Model_수정.pdf(빈공백).exe’라는 제목의 PDF 파일로 위장한 형태로 악성파일이 유포됐고, 해당 악성파일은 2중 확장자로 된 exe 실행파일로 분석됐다.

▲특정 도면 파일 문서로 위장한 악성파일[자료=ESRC]

17일 10시 33분에 제작된 해당 악성파일은 예전에 발견된 청와대 행사 견적서 사칭 악성문서와 파일 구조와 악성코드 제작시 사용된 PDB 경로(E:\pc\makeHwp\Bin\makeHwp.pdb)가 정확히 일치하는 것으로 드러났다. 지난해는 청와대 상춘재 행사 견적서를 사칭했는데, 이번에는 특정 도면 파일 문서처럼 보이도록 위장했다.

특이한 점은 이번 공격의 경우 악성코드와 통신하면서 명령을 주고받는 서버인 명령제어(C&C) 서버명이 해피뉴이어(happy-new-year)로 나타났다는 점이다.

한편, ESRC는 이번 APT 공격을 ‘오퍼레이션 블루 에스티메이트 파트2(Operation Blue Estimate Part2)’로 명명했다. 지난해 말 발생한 청와대 행사 견적서 사칭 공격의 연장선에서 진행됐고, 공격주체 또한 지난 번과 동일한 ‘김수키’ 조직으로 추정된다는 점에서 파트2로 붙였다고 볼 수 있다.

북한 추정 해커조직인 ‘김수키’의 경우 청와대 등 정부부처 및 국가 주요기관을 타깃으로 한 사이버공격을 지속적으로 시도하고 있는 만큼 첨부파일이나 하이퍼링크는 무조건 열어보거나 클릭하지 말고, 면밀히 체크하는 등 각별한 주의가 필요하다.

이와 함께 북한 추정 사이버공격에 대해서는 민관이 협력해 보다 체계적이고 실효적인 사이버전술 방어체계를 마련해야 하는 지적이 나온다. 북한의 네트워크 인프라와 비대칭 전략전술, 사이버 심리전을 통한 남남갈등 유발 등에 있어 북한이 매우 유리한 위치를 점하고 있는 만큼 우리나라도 보다 많은 전문 인력과 지원이 필요하다는 얘기다.

특히, 우리나라를 타깃으로 하는 북한 추정 사이버공격에 보다 당당하고 비례적이며, 시기적절한 대응수단이 마련돼야 할 필요성이 제기된다.

[권 준 기자(editor@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.jpg)

.jpg)

.png)

.jpg)

.jpg)

.jpg)

.jpg)