행정안전부 등 일부 부처는 지질연 사건 후 자체 점검 나서기도

[보안뉴스 양원모 기자] 한국지질자원연구원(지질연) 서버에 몰래 암호화폐 채굴 프로그램(악성코드)을 설치해 논란이 됐던 유지보수 업체 직원이 기초과학연구원(IBS), 카이스트(KAIST)에도 다른 종류의 채굴 프로그램을 깔아놓은 사실이 뒤늦게 확인됐다. 과학기술정보통신부가 진행한 추가점검 과정에서다. IBS, 카이스트, 지질연은 모두 과기정통부 산하기관이다.

[이미지=iclickart]

과기정통부 관계자는 11일 “지질연 외에 카이스트, 기초과학연구원에도 업체 직원이 암호화폐 채굴 프로그램을 설치한 사실을 확인했다”며 “현재 형사고발 조치가 이뤄져 경찰이 수사 중인 것으로 안다”고 말했다.

과기정통부는 지난달 30일 지질연 연구개발용 서버에 한 유지보수 업체 직원이 몰래 암호화폐 채굴 프로그램을 설치한 사실을 공개하고, 산하기관 전수조사에 들어갔다고 밝혔다. 과기정통부는 이와 별도로 해당 직원이 담당했던 산하기관을 상대로 추가 점검을 진행했다. 그 결과, IBS와 카이스트에서 지질연과 다른 종류의 암호화폐 채굴 프로그램이 무단 설치된 사실을 확인했다.

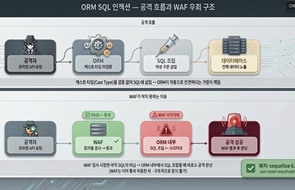

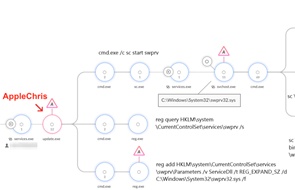

두 곳 모두 실제 채굴이 진행되진 않았다. 카이스트 관계자는 11일 “침입차단시스템(IPS)이 수상한 통신시도를 차단해 채굴이 이뤄지진 않았다”고 설명했다. 관계자에 따르면, 암호화폐(모네로) 채굴 프로그램은 2018년 10월 카이스트의 한 교수 연구실 PC에 설치돼 올해 2월 구동을 시작했다. 프로그램은 사람이 없는 밤 10시부터 오전 7시까지만 작동되고, 로그의 축적량을 줄이는 등 설치 사실을 숨기기 위한 여러 기능이 설정돼 있었다. 앞서 지질연 때와 흡사한 방식이다. 그러나 마이닝(채굴) 신호를 탐지한 IPS가 채굴 프로그램의 통신을 차단하며 미수에 그쳤다.

IBS는 카이스트와 같은 ‘모네로’ 채굴 프로그램이 설치된 것으로 알려졌다. IBS 관계자는 “(사안에 대해) 답변이 어렵다”고 말했다.

정부 산하기관 PC, 서버에서 잇따라 보안상 허점이 노출되면서 범정부적 차원의 시스템 점검이 필요하다는 목소리가 나오고 있다. 실제 일부 부처는 지질연 사건 뒤 자체 점검을 실시한 것으로 전해졌다. 행정안전부 사이버보안관제센터 관계자는 “(사건 소식을 듣고) 바로 다음 날 일부 산하기관을 대상으로 시스템 점검을 진행했다”며 “보고된 문제는 없었다”고 말했다.

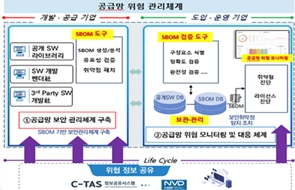

과기정통부는 지난달 28일부터 약 2주간 64개 산하기관을 대상으로 유사 사례를 파악하는 전수조사를 마쳤다. 하지만 기관마다 자체 조사를 진행해 보고하는 형식이었던 것으로 알려져 조사의 실효성을 두고도 논란이 커지는 모양새다. 이와 관련 동국대 박성준 블록체인연구센터장은 “이번 사건의 핵심은 공공자원을 개인 용도로 사용했다는 것”이라며 “정부 산하기관의 소프트웨어가 어떻게 관리되고 있는지 조사할 필요가 있다”고 말했다.

[양원모 기자(boan@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.jpg)

.jpg)

_m.jpg)

.jpg)