.jpg)

▲ 아무리 백지를 주는 게 교육의 몫이라지만...

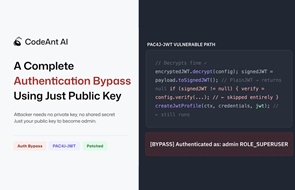

[보안뉴스 문가용] 교육용으로 배포된 랜섬웨어 소스코드가 실제 범죄에 활용되고 있다는 사실이 밝혀졌다. 작년 8월, 파일을 암호화하는 기법을 가진 랜섬웨어 히든 티어(Hidden Tear)의 소스코드를 제작한 터키의 우트쿠 센(Utku Sen)은 샘플을 공개하며 “랜섬웨어와 비슷한 기능을 수행할 수 있는 크립터 샘플”이라며 “교육용으로만 사용할 것”을 당부한 바 있다.

그러나 해커들이 순수하게 저자의 목적을 따를 리가 만무하다. 히든 티어의 소스코드를 가지고 진짜 랜섬웨어를 개발한 것. 그렇게 탄생한 랜섬웨어 중 하나가 Ransom_Cryptear.B다. 이는 파라과이의 웹 사이트에서 플래시 플레이어 설치 파일로 위장된 채 사용자들을 감염시키고 있다가 트렌드 마이크로에 의해 발견되었다. 브라질 해커들의 소행으로 보고 있다.

이 랜섬웨어는 파일을 암호화하기 전에 복호화 키를 텍스트 파일로 저장한다. 그리고 이 텍스트 파일도 다른 ‘피해’ 파일과 함께 암호화시켜버린다고 한다. 즉 피해자가 임의로 시스템을 복구하기가 매우 힘든 것. 트렌드 마이크로는 “너무 어려워서 피해자가 돈을 내도 복호화 안 될 때가 많다”고 한다. 히든 티어로부터 태어난 랜섬웨어는 이뿐만이 아닌 것으로 보인다. 이미 발견되어 파훼된 리눅스용 랜섬웨어인 Linux.Encoder 역시 히든 티어를 기초로 하고 있다.

우트쿠 센은 “랜섬웨어가 어떤 원리로 작동하는지 학생들과 보안 초보들에게 교육해주고 싶었다”며 “그래서 히든 티어의 암호화 기능 자체가 강력하지는 않게 조정해두었다”고 밝힌 바 있다(2015년 11월). 이를 모르고 히든 티어를 응용한 채 범행을 시도한 게 바로 Linux.Encoder다. 우트크 센은 Ransom_Cryptear.B에 대해서도 최근에서야 알았고, 보안 업계는 현재 우트크 센 본인은 복호화에 성공하리라 기대하고 있다. 사실상 아직까지는 최후의 희망인 셈.

한편에서는 아무리 교육용이라지만 랜섬웨어가 될 수 있는 소스코드를 배포한 것이 과연 옳았느냐에 대한 논의도 일어나고 있다. 화두가 되고 있는 오픈소스 보안의 또 다른 면이 드러났다.

[국제부 문가용 기자(globoan@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.jpg)

.jpg)

_m.jpg)