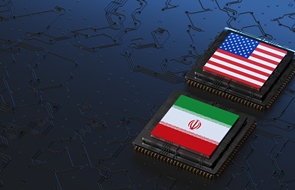

미·영 연합 작전으로 인프라 무력화... “개인 장비 노린 스파이전 대비해야”

[보안뉴스 김형근 기자] 러시아 정찰총국(GRU) 연계 조직인 APT28이 지난해 5월부터 보안이 취약한 미크로틱(MikroTik)과 티피링크(TP-Link) 라우터를 해킹해 글로벌 스파이 인프라로 활용한 사실이 드러났다.

[출처: gettyimagesbank]

이번 캠페인은 ‘프로스트아르마다’(FrostArmada)라는 작전명으로 전세계 120개국, 1만8000여개의 IP를 악용한 DNS 하이재킹 수법으로 기밀 정보를 수집했다.

해커는 라우터의 설정을 조작해 사용자의 접속 요청을 자신들이 통제하는 중간자(AitM·Attacker-in-the-Middle) 노드로 리다이렉트했다. 이를 통해 사용자가 아웃룩(Outlook)이나 웹 메일에 접속할 때, 복제된 가짜 페이지로 유도해 아이디와 패스워드를 훔쳤다. 특히, 티피링크 라우터의 인증 우회 취약점(CVE-2023-50224)을 악용해 원격으로 관리자 권한을 획득하는 수법도 동원했다.

이들은 전 세계 외교부와 법 집행 기관, 클라우드 서비스 제공업체 등 국가 안보와 직결된 타겟들을 선별해 공격했다. 해커들이 구축한 가짜 DNS 리졸버는 암호화된 트래픽까지 가로채 데이터를 유출했다. 마이크로소프트는 이번 사건을 APT28이 대규모 DNS 하이재킹을 통해 TLS 연결까지 가로챈 첫 사례라고 분석했다.

사태가 커지자 미국 법무부와 연방수사국(FBI), 영국의 국립사이버보안센터(NCSC) 등 국제 공조 세력은 가면무도회라는 뜻의 ‘오퍼레이션 마스커레이드’(Operation Masquerade) 연합 작전을 통해 위장 사이트들을 무력화했다.

미국과 영국의 보안 당국은 기업과 개인의 라우터 펌웨어를 즉시 업데이트하고 외부에 노출된 관리 인터페이스를 차단하는 것을 강력히 권고했다.

[김형근 기자(editor@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.gif)

.jpg)

.jpg)