“공개된 내용은 가상머신 두대뿐... 자산식별 등으로 능동적 대응해야”

[보안뉴스 강현주 기자] “프랙 보고서에 공개된 대한민국 해킹 내용은 빙산의 일각일 뿐입니다. 자산식별과 공격표면관리, 위협 인텔리전스 등을 통해 능동적으로 국가배후 해커 공격에 대응해 나가야 합니다.”

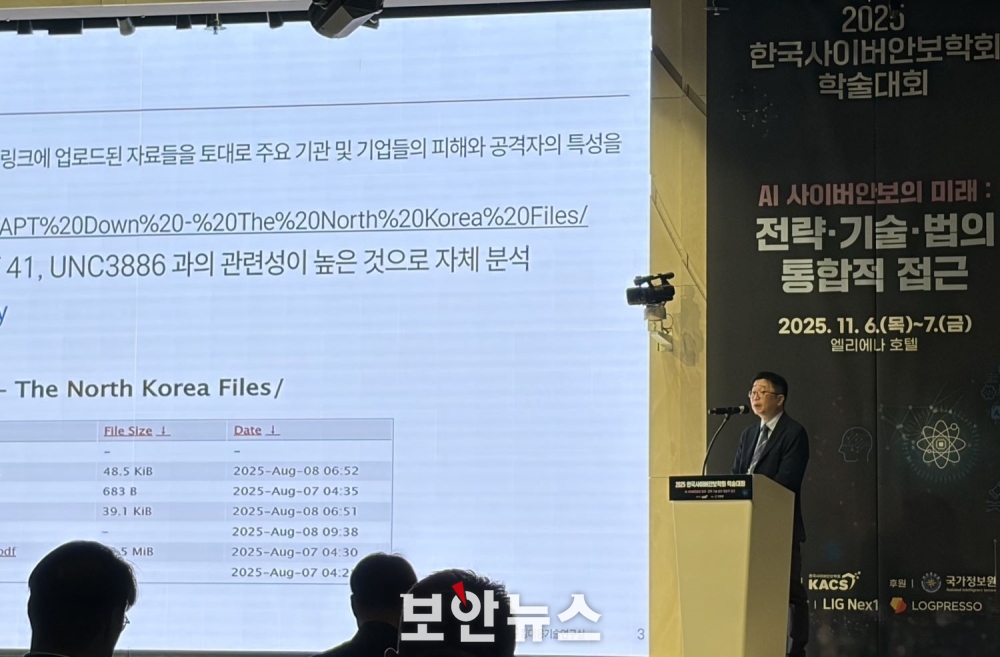

6일 한국사이버안보학회(KACS·회장 손기욱)가 ‘AI 사이버안보의 미래’를 주제로 서울 강남 엘리에나 호텔에서 개최한 ‘2025 한국사이버안보학회 학술대회’에서 김휘강 고려대학교 정보보호대학원 교수는 이같이 밝혔다.

▲김휘강 고려대 교수가 기조연설을 하고있다. [자료: 보안뉴스]

김 교수는 ‘APT Down 해부와 시사점’을 주제로 한 기조연설에서 국가배후 사이버 공격에 대한 능동적 대응을 위해 자산식별, 공격표면관리(AMS), 사이버위협인텔리전스(CTI)의 적극적 활용을 제언했다.

김 교수는 8월 글로벌 보안 잡지 프랙(Phrack)에 공개된 보고서 ‘APT Down-The North Korea Files’ 내용을 기반으로 시사점들을 제시했다. 이 보고서는 ‘세이버’(Saber)와 ‘사이보그’(Cyb0rg)라는 활동명을 쓰는 독립 해커들이 중국 또는 북한 배후 공격자로 의심되는 ‘KIM’의 컴퓨터를 역으로 해킹해 발견한 내용을 담고 있다.

보고서에 따르면 KIM의 서버 내 가상머신 두 대에서 행정안전부, 외교부, 통일부, 해양수산부 등 핵심 정부 기관과 통신사 등 민간 기업 내외부망 침투 정황과 온나라 서비스 소스코드 등이 광범위하게 유출됐다.

김 교수는 “공개된 내용들은 가상 머신 두 대에서 나온 자료에 불과하다”며 “국가배후 해커들은 대체로 10명 이상의 팀으로 활동하는데, KIM 외 나머지 팀원들이 공격한 것은 아직 드러나지 않았다”라고 밝혔다. 실제로 해킹 그룹이 확보한 정보와 공격 범위는 이보다 훨씬 광범위할 수 있다는 설명이다.

김 교수는 우리나라가 사이버 위협에 대한 방어 능력을 획기적으로 높이기 위해 △자산 식별 및 관리 △공격표면관리(ASM) △사이버 위협 인텔리전스(CTI)를 통한 선제적, 능동적 대응이 필요하다고 제언했다.

모든 자산을 정확히 식별하고 중요도에 따라 분류하는 철저한 자산 관리가 이루어져야만 보안 자원을 효율적으로 배분하고 방어할 수 있다. 또 무엇을 외부에 노출하고 있는지를 공격자 관점에서 지속적으로 파악하고 관리해야 한다. 이는 해커에게 노출될 수 있는 모든 잠재적 진입 경로인 ‘공격 표면’을 선제적으로 탐지하고 줄여나가는 활동이다.

이와 함께 김 교수는 EPSS(Exploit Prediction Scoring System)과 CTI를 결합한 취약점 대응의 중요성도 강조했다. 그는 “모든 취약점(CVE)을 막는 것은 현실적으로 불가능하다”며 “EPSS점수와 CTI 정보를 결합해 특정 취약점이 실제 공격에 사용될 확률을 예측하고, 높은 확률을 가진 취약점부터 우선적으로 패치 및 대응해야 한다”고 말했다.

그는 “이번 프랙 보고서를 통해 공격 사실이 알려진 것은 ‘천운’”이라며 “오랜 시간 동안 국가배후 해커들이 한국 정부를 들여다보고 있었다는 사실을 계속 모르고 넘어갔을 수 있는데, 보고서를 통해 대응을 시작할 수 있었다”고 말했다.

김 교수는 “해커가 노리는 표면을 줄이고 위협 징후를 빠르게 탐지하는 시스템을 구축하는 것이 국가 사이버 안보의 핵심”이라고 강조했다.

▲(왼쪽부터) 이희정 고려대 교수, 강병탁 AI스페라 대표, 김상배 서울대 교수, 윤정현 국가안보전략연구원 박사가 패널토의를 하고있다. [자료: 보안뉴스]

이 날 학술대회에선 ‘최근 국가 사이버안보 위협과 대응 시사점’을 주제로 패널토의도 열렸다. 김상배 서울대학교 교수의 사회로 윤정현(국가안보전략연구원), 강병탁(AI스페라), 이희정(고려대) 등 전문가들이 분야별 발표와 토론을 이어갔다.

또 국가전략, 기술전략, 법제도 등 각 트랙별로 심도 있는 논의가 이뤄졌다. 7일엔 대학·대학원생을 대상으로 한 논문공모전 발표 세션 등이 열린다.

[강현주 기자(jjoo@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.jpg)

.jpg)

.png)

.jpg)

.jpg)

.jpg)