사용자가 화면 보고 있으면 악성 행위 중단...사용자 시선 사라지면 활동 시작

[보안뉴스 문가용 기자] 구글의 안드로이드 기반 스마트폰들을 지속적으로 공격하는 데 사용되는 멀웨어 아누비스(Anubis)가 다시 한 번 진화의 과정을 겪고 있다는 내용의 보고서가 나왔다. 최근 버전에는 피해자가 현재 자신의 스마트폰 화면을 들여다보고 있는지 확인하는 기능까지 더했다고 한다.

[이미지 = iclickart]

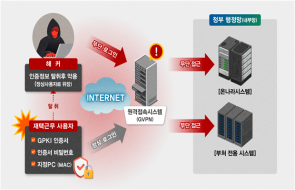

이를 처음 발견해 보고서를 작성한 보안 컨설팅 업체 홀드 시큐리티(Hold Security)에 의하면 이번에 추가된 새 기능들은 대다수가 실제 공격에 활용되지는 않고 있지만, 멀웨어의 업데이트 제어 장치에 분명히 나타나고 있는 상태라고 한다. 즉 ‘다가오는’ 위협이라는 것이다.

홀드 시큐리티가 말하는 업데이트 제어 장치란 공격자들이 활용하는 웹 기반의 모듈로, 아누비스가 이미 침해한 장비들을 탐색하는 기능을 가지고 있다. 공격자들은 이 모듈을 통해 장비를 관찰하고, 어떤 장비로부터 데이터를 빼갈지 결정하며, 장비 내 어떤 서비스를 공격할지를 정한다고 한다.

홀드 시큐리티의 창립자인 알렉스 홀든(Alex Holden)이 보고서를 통해 발표한 내용에 의하면 공격자들은 이 모듈을 통해 장비에 대한 더 깊이 있는 정보를 취득하고 장비를 최대한 자신들의 편익을 위해 통제할 수 있게 해주는 새 기능들을 추가할 것이라고 한다.

이 중 가장 눈에 띄는 건 눈알 모양의 작은 아이콘이 제어판에 추가된다는 것이다. 이는 아누비스가 설치된 장비의 사용자, 즉 피해자가 장비를 현재 들여다보고 있는지 아닌지를 나타낸다. 화면을 보고 있는 상태라면 악성 행위를 중단하고, 화면을 보고 있지 않은 상태라면 악성 행위를 다시 시작하기 위해 만들어진 기능이다.

뿐만 아니라 아누비스 개발자들은 얀덱스(Yandex) 지도들을 아누비스와 통합해 감염된 장비의 위치를 파악하는 기능도 추가한 것으로 보인다. 하지만 이는 크게 필요가 없는 기능이 될 가능성이 높다. 감염된 장비의 이동 네트워크를 통해 이미 위치 파악이 가능하기 때문이다. 하지만 지도 통합으로서 이루고자 하는 다른 의도가 개발자들에게 있을 수 있다.

아누비스 멀웨어는 2017년 후반기부터 활발히 활동해온 멀웨어다. 주로 사이버 정찰 활동을 위해 사용되었으나 시간이 지나면서 뱅킹 트로이목마로 변형됐다. 지난 2월에는 250개의 안드로이드 앱들을 겨냥한 대규모 캠페인이 진행되기도 했었다. 당시 아누비스 운영자들의 목표는 크리덴셜 탈취, 키로거 설치, 일부 랜섬웨어 공격인 것으로 나타났다.

현재 아누비스는 구글의 플레이 스토어 생태계의 청결성 유지에 가장 큰 골칫거리가 되고 있는 멀웨어 중 하나로 꼽힌다. 특히 구글 생태계에서 사용되는 금융 및 뱅킹 관련 앱들이 표적이 되고 있다. 하지만 환율 화폐 앱이나 배터리 최적화 앱 등 각종 유틸리티 앱들이 공격을 당한 사례도 있다.

3줄 요약

1. 2월에 이어 다시 나타난 아누비스 멀웨어, 현재 진화 중.

2. 추가된 건 사용자가 화면을 들여다보고 있는지 실시간으로 공격자에게 알려주는 것과 지도로 장비 위치 파악하는 기능.

3. 아직 실제 공격에 도입되지는 않았으나, 업데이트용 모듈에 등장한 상태.

[국제부 문가용 기자(globoan@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.gif)

.jpg)

.png)

.jpg)

.jpg)

.png)

.jpg)

.jpg)