[보안뉴스 강현주 기자] 중국 지하 생태계와 AI 기반 랜섬웨어가 아시아 태평양 지역에 확산된다는 조사 결과가 나왔다.

29일 글로벌 클라우드 기반 사이버 보안 기업 크라우드스트라이크가 ‘2025 아태지역 전자범죄 환경 보고서(2025 APJ eCrime Landscape Report)’를 발표했다.

이 보고서는 ‘중국 지하 생태계의 부상’과 ‘AI 기반 랜섬웨어 공격의 진화’를 올해 주요 위협 트렌드로 지목했다.

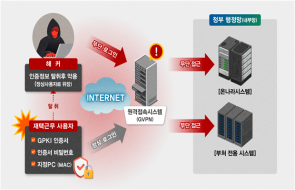

▲아태지역 전자범죄 공격자 및 위협 [자료: 크라우드스트라이크]

보고서에 따르면, 중국 정부의 인터넷 규제와 전자범죄 단속에도 불구하고 몇몇 마켓플레이스는 여전히 아태지역에서 사이버 범죄 활동의 주요 거점이 되고 있다. 이러한 지하 생태계는 공격자들에게 탈취한 자격 증명, 피싱 키트, 악성코드, 자금세탁 서비스 등을 거래할 수 있는 은신처 역할을 한다. 이곳에서 수십억 달러 규모의 불법 거래가 이뤄지는 것으로 나타났다.

동시에 AI는 랜섬웨어 시장을 변화시키고 있다. AI 기반 사회공학적 공격부터 자동화된 악성코드 개발까지, AI는 공격 체인의 전 단계를 가속화하며 아태지역의 고가치 기업을 노리는 ‘빅게임 헌팅’ 전략을 수행하는 새로운 유형의 공격자들이 등장하고 있다.

엄격해진 규제 환경 속에서도 장안(Chang’an), 자유성(FreeCity), 후이원 개런티(Huione Guarantee) 등 중국 지하 생태계는 클리어넷, 다크넷, 텔레그램 채널 전반에서 익명성을 유지하고 있다. 이처럼 탈중앙화된 생태계는 운영 보안(OPSEC)에 집중하는 중국어 사용 공격자들의 허브 역할을 하고 있으며, 특히 후이원 개런티의 경우 2025년 폐쇄 이전까지 약 270억 달러 규모의 불법 거래를 처리한 것으로 추정된다.

고가치 표적을 노린 AI 기반 랜섬웨어 공격이 급증했으며, 인도·호주·일본이 주요 피해 국가로 확인됐다. 특히 새롭게 등장한 서비스형 랜섬웨어(RaaS) 제공업체 ‘킬섹(KillSec)’ 과 ‘펑크로커(Funklocker)’는 AI로 개발된 악성코드를 활용해 120건 이상의 공격을 수행했다. 주요 표적 산업군은 제조, 기술, 금융 서비스 분야로, 전용 유출 사이트에 공개된 피해 기업만 763곳에 달했다.

중국어를 사용하는 공격자들은 조직적으로 일본 증권 플랫폼을 겨냥한 계정 탈취(ATO) 공격을 수행했다. 이들은 탈취한 계정을 이용해 거래량이 적은 중국 기반 주식의 시세를 인위적으로 부풀리는 ‘펌프앤덤프(pump-and-dump)’ 사기를 벌였다. 공유된 피싱 인프라를 활용해 수집한 피해자 데이터를 장안 마켓플레이스를 비롯한 지하 포럼에 판매했다.

불릿프루프 호스팅, 매지컬 캣(피싱 서비스), 그레이브스 인터내셔널 SMS(글로벌 스팸 서비스)와 같은 주요 전자범죄 서비스 제공업체들은 아태지역에서 대규모 피싱, 악성코드 유포, 수익화 활동의 확산을 가능케 했다.

중국어를 사용하는 공격자들은 원격 액세스 툴(RAT)인 ‘ChangemeRAT’, ‘ElseRAT’, ‘WhiteFoxRAT’ 등을 활용해 중국어 및 일본어 사용자를 대상으로 한 공격을 지속하고 있다. 이들은 검색 엔진 최적화(SEO) 중독, 악성 광고, 주문서 위장 피싱 공격 등을 활용해 피해자를 유인했다.

애덤 마이어스(Adam Meyers) 크라우드스트라이크 공격 대응 작전 총괄은 “공격자들은 AI로 개발된 악성코드를 활용해 이전보다 더 빠르게, 대규모로 공격을 전개하고 있다”며 “이러한 환경 속에서 기업은 AI기반 솔루션, 인간의 경험, 통합 대응 역량을 결합한 전략적 방어 체계를 구축해야 한다”고 전했다.

크라우드스트라이크 2025 아태지역 전자범죄 환경 보고서의 자세한 내용은 크라우드스트라이크 홈페이지를 통해 확인할 수 있다.

[강현주 기자(jjoo@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.gif)

.jpg)

.png)

.jpg)

.jpg)

.png)

.jpg)

.jpg)