미국 사이버 보안 기업 악틱울프는 삼성전자의 디지털 사이니지를 관리하는 ‘매직인포(MagicINFO) 9’ 취약점을 이용한 공격이 포착됐다고 밝혔다.

매직인포 9은 소매점이나 공항, 병원, 빌딩 등에서 공지나 광고 등에 쓰이는 디스플레이의 콘텐츠를 관리하는 시스템이다.

▲삼성전자 디지털 사이니지 [자료: 삼성전자]

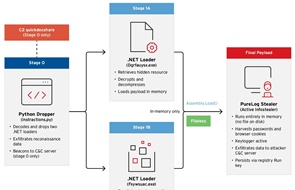

이 시스템의 취약점을 이용, 허가받지 않은 사용자가 원격에서 자바서버페이지IJSP) 파일을 작성해 원격 코드 실행(RCE) 공격으로 연결할 수 있다.

이 취약점 ‘CVE-2024-7399’에 대해선 2024년 8월 삼성전자가 보안 패치를 발행한 바 있다. 최근 보안 정보 기업 SSD-디스클로저 연구원이 이 취약점을 이용한 RCE 공격이 실제 가능함을 보이는 ‘개념증명’(PoC) 공격 방법을 제시했다. JSP 웹쉘을 이용해 인증 없이 원격에서 매직인포 9 서버에 인증 없이 코드를 실행할 수 있음을 보였다.

문제는 이 연구가 공개된 후 실제 이를 이용해 공격을 시도하는 해커들이 나타났다는 것이다. 악틱울프는 5월 들어 CVE-2024-7399 취약점을 이용한 공격들이 포착되고 있다며 주의를 당부했다. 공격 난이도가 높지 않고 PoC가 공개되면서 이 취약점을 노리는 공격이 이어지리란 우려다.

보안 연구자 요하네스 울리히도 이 취약점을 악용해 미라이 봇넷 변종 멀웨어를 배포하는 공격을 보고했다. 미라이 봇넷은 IoT 기기를 감염시켜 대규모 분산 서비스 공격(DDoS)이나 크리덴셜 스터핑 등에 동원하는 멀웨어다.

피해를 막기 위해선 매직인포 서버를 21.1050 이후 버전으로 업데이트해야 한다.

한국인터넷진흥원은 7일 “삼성전자 매직인포 9 서버에 업로드 디렉토리 경로 변조로 인해 발생하는 파일 업로드 취약점이 있다”며 “삼성전자가 발표한 최신 버전 보안 업데이트를 실행하라”고 권고했다.

[한세희 기자(boan@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.jpg)

.jpg)

_m.jpg)

.jpg)