1. ‘Chatgpt 4.0 무료 사용할 수 있다’며 사용자 현혹...유포·감염

2. 럭키고스트, 암호화전 초기 작업·비활성화된 기능 목록·파일 암호화 단계 공격

3. 신뢰할 수 없는 외부 출처 다운로드 파일 실행 자제, 중요 데이터 백업 등 해야

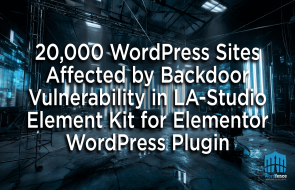

[보안뉴스 김경애 기자] 신종 랜섬웨어 ‘럭키고스트’(luckyghost)가 등장했다. 럭키고스트는 ‘Chatgpt 4.0을 무료로 사용할 수 있다’며 사용자를 현혹, 유포되고 있다. 신종 랜섬웨어에 감염되지 않도록 이용자들의 각별한 주의가 필요하다.

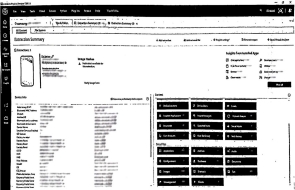

[이미지=누리랩]

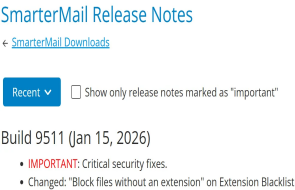

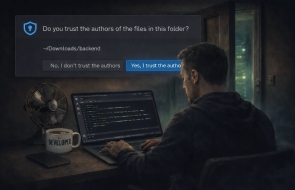

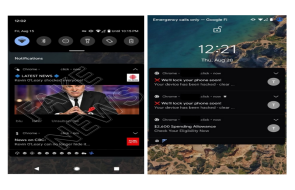

20일 보안업계에 따르면, 악성코드 실행시 ‘install ChatGPT Premium’ 타이틀 설치화면이 표시된다. 언어는 영어와 체코어다. 이후, ‘Instalovat’을 클릭하면 ‘AI-master’ 디렉토리가 생성된다. 생성된 파일 중 ‘dwn.exe’가 럭키고스트 랜섬웨어 악성코드다.

챗GPT는 최근 유료 업그레이드 버전인 ‘챗GPT pro(4.0)’를 출시했다. 랜섬웨어 공격자는 이를 노리고, ‘챗GPT 4.0 무료 사용’을 위장·유포하고 있는 것으로 보인다.

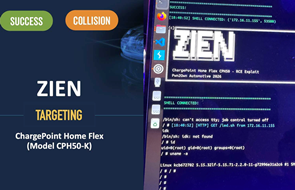

럭키고스트 공격 단계는 △암호화전 초기 작업 △비활성화된 기능 목록 △파일 암호화로 구분된다. 암호화전 초기 작업은 럭키고스트가 실행환경·조건 체크, 지속성 등록, 본인 실행 위치·이름 변경 등을 수행한다.

비활성화된 기능 목록은 럭키고스트가 복구 방지 설정, 백업 카탈로그 삭제 등 기능을 설정해놓고 대기시켜 놨다. 이는 향후 변종 생성·제작자 옵션 변경 등을 통해 해당 기능 수행 악성코드가 배포될 수 있다는 뜻이다. 파일 암호화는 모든 드라이이버를 암호화 한다.

최원혁 누리랩 대표는 “최근 챗GPT 구독료 인상으로 인해 무료, 저렴한 이용료를 찾으려는 사용자를 노린 사회공학적 공격이 증가하고 있다”며 “랜섬웨어 공격자들은 사회적 이슈나 관심사를 주요 공격 매개체로 삼는다. 공격자는 신뢰 유도 미끼를 활용, 사용자를 속여 악성 소프트웨어를 배포한다”고 분석했다.

AI로 중무장한 랜섬웨어 공격은 더욱 고도화되고 복잡해질 것이며, 따라서 조직 관리자는 다층적(multi-layered) 방어 체계를 구축해야 한다고 최 대표는 덧붙였다.

[김경애 기자(boan3@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.png)

.jpg)

.png)

.jpg)

.png)