[보안뉴스 김형근 기자] 마이크로소프트(MS) 정품 인증을 우회히는 MAS(Microsoft Activation Scripts) 도구를 사칭한 타이포스쿼팅 공격이 발생해 주의가 요구된다.

공격자들은 공식 도메인 ‘get.activated.win’에서 철자 ‘d’ 하나를 뺀 ‘get.activate.win’이라는 가짜 도메인을 개설했다.

사용자들이 파워쉘 창에 명령어를 입력할 때 발생하는 사소한 오타를 노려 ‘코스말리 로더’(Cosmali Loader)라는 악성 스크립트를 배포한 것이다.

이 악성코드에 감염되면 시스템 내에서 암호화폐 채굴 도구가 실행되거나, 공격자가 시스템을 완전히 장악할 수 있는 ‘X웜’(XWorm) 등 원격 제어 트로이목마(RAT)가 추가로 설치되는 것으로 밝혀졌다.

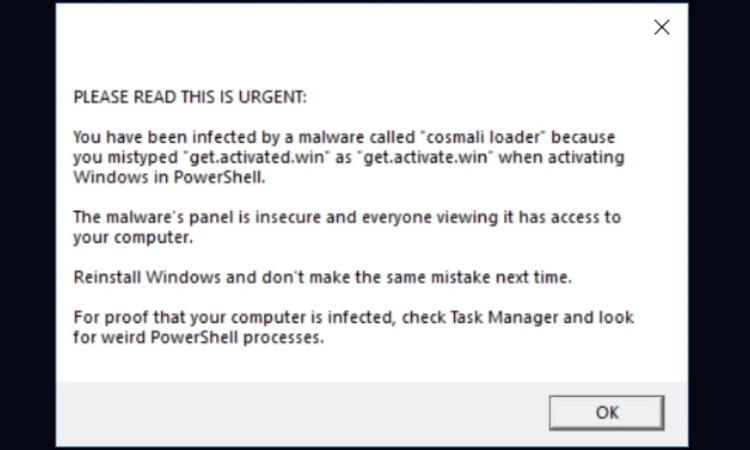

흥미로운 점은 감염된 사용자 화면에 “당신은 코스말리 로더에 감염됐으니 윈도우를 재설치하라”는 경고 팝업이 뜬다는 것이다.

보안 연구자들은 누군가 보안이 취약한 해커의 제어판에 접속해 피해자에게 경고 메시지를 보낸 것으로 추측하고 있다.

MAS 프로젝트는 깃허브에서 관리되는 오픈 소스 도구로, MS 라이선스 시스템을 우회하기 때문에 보안 업계에선 잠재적 위험 요소로 간주해 왔다.

이번 사건은 신뢰할 수 없는 스크립트를 시스템 권한으로 실행하는 것이 얼마나 위험한지 보여준다.

결국 정품 라이선스를 사용하지 않는 행위 자체가 보안 허점을 만들며, 공격자는 이러한 심리적·행동적 취약점을 파고들어 기업과 개인 데이터를 탈취하는 교묘한 전략을 구사하고 있다.

이러한 공격을 피하기 위해 명령어를 실행하기 전 반드시 도메인 철자를 확인하고, 출처가 불분명한 자동 활성화 도구 사용을 자제할 것이 권고된다.

[김형근 기자(editor@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.png)

.jpg)