지난해 오픈소스 리포지터리에서 발견된 악성 패키지, 약 24만 5천개로 2019년 대비 2배↑

사회공학적 기반의 오픈소스 공급망 공격 증가...다운로드 주의 및 공식 패키지 사용해야

[보안뉴스 김경애 기자] 올해 상반기도 다양한 이슈가 보안 분야를 뜨겁게 달궜다. 취약점 이슈, 스미싱 공격, 개인정보 유출 등 사건사고가 끊이지 않았다. 이에 <보안뉴스>에서는 2024년 상반기 결산으로 보안위협을 실시간 모니터링하는 주요 보안기업 담당자들과의 인터뷰를 통해 상반기 보안이슈를 짚어보고자 한다.

[이미지=gettyimagesbank]

이번에는 두 번째 시간으로 보안전문기업 SK쉴더스가 꼽은 ‘2024년 상반기 결산 보안이슈 2가지’를 소개한다. SK쉴더스는 2024년 상반기 주요 보안 이슈 2가지로 △LotL 기법을 활용한 공격 성행 △사회공학적 기반의 오픈소스 공급망 공격을 꼽았다.

1. LotL 기법을 활용한 공격 성행

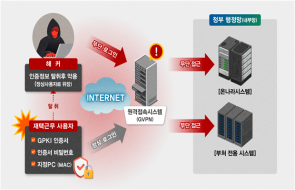

첫째는 LotL 기법을 활용한 공격 성행이다. 최근 공격자들은 악성코드 사용을 최소화하고 서버 내 설치된 정상 프로그램을 악의적으로 활용하는 LotL 기법을 구사하고 있다.

LotL(Living off the Land)은 시스템의 기본 도구와 프로세스를 악용하는 공격으로 정상적인 시스템 활동으로 보여 탐지되거나 차단될 가능성이 낮은 공격 기법이다.

이 기법은 기존에도 사용된 바 있으며, 북한 해킹그룹이 미국의 기반시설을 대상으로 한 볼트 타이푼 공격과 국내 제조업체를 대상으로 한 공격에 사용된 바 있다. 또한 북한 해커그룹은 제조, 방산 등 첨단산업 기술을 탈취하기 위한 공격을 지속적으로 수행하고 있는 중이다.

SK쉴더스는 이러한 공격에 대응하기 위해 “형상관리 서버, 보안정책 서버와 같은 중요 서버는 외부에 공개되지 않도록 설정해야 한다”며 “네트워크 접근통제를 엄격하게 관리하고 실시간 모니터링을 통해 공격을 사전에 예방해야 한다”고 당부했다.

2. 사회공학적 기반의 오픈소스 공급망 공격

둘째는 사회공학적 기반의 오픈소스 공급망 공격이다. 2024년 상반기에는 타이포스쿼팅을 통해 악성 패키지를 유포하는 사례와 오픈소스 프로젝트에서 다년간 신뢰를 쌓아 프로젝트에 대한 관리 권한을 획득한 후 악성 패키지를 유포한 사례가 있었다.

타이포스쿼팅(Typosquatting)이란 사회공학적 기법 중 하나로 정상 패키지 이름과 유사한 이름으로 악성 패키지를 유포하는 형태로 쓰이고 있으며, 기법은 단순하지만 피해자를 속이는 데 효과적이라 공격자들로부터 꾸준히 사용되고 있다.

북한 해커그룹 라자루스(Lazarus)가 유명 Python 라이브러리인 ‘pycrypto’와 유사한 ‘pycryptoenv’, ‘pycryptoconf’를 패키지 이름으로 사용해 트로이목마를 유포하고 있다.

SK쉴더스는 “지난 한 해 동안 오픈소스 리포지터리에서 발견된 악성 패키지 수는 약 24만 5천 개로 2019년에 비해 2배 증가했다”며 “정상 패키지와 비슷한 이름의 악성 패키지가 배포되고 있는 만큼 패키지 다운로드 시 오타에 주의하고 공식 패키지를 사용하는 등 사용자들은 각별히 주의해야 한다”고 당부했다.

[김경애 기자(boan3@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.gif)

.jpg)

.jpg)

.jpg)

.jpg)