시스템 개발자 및 관리자들이 많이 사용하는 프로그램...결과 치명적일 수 있어

[보안뉴스 문가용 기자] 모질라(Mozilla)가 후원하는 보안 감사 활동을 통해 인기 높은 맥OS 터미널 에뮬레이터인 아이텀2(iTerm2)에서 치명적인 원격 코드 실행 취약점이 발견됐다.

[이미지 = iclickart]

감사를 진행한 건 보안 업체 래디컬리 오픈 시큐리티(Radically Open Security)였고, 모질라의 오픈소스 서포트 프로그램(Open Source Support Program, MOSS)의 일환으로 이뤄졌다.

MOSS는 오픈소스 생태계를 보다 건강하고 안전하게 만들기 위해 모질라가 시작한 것이다. 이러한 MOSS 프로젝트가 이번에 아이텀2를 감사 대상으로 정한 건, 높은 인기와 신뢰하기 힘든 데이터를 처리한다는 특성 때문이다.

아이텀2의 개발자인 조지 나취먼(George Nachman)에 의하면 “아이텀2에서 래디컬리 오픈 시큐리티가 발견한 취약점은 현재 패치가 된 상태”라고 한다. 패치가 된 버전은 3.3.6이라고도 덧붙였다.

모질라에 의하면 이 취약점의 영향을 받는 사용자는 수만 명이 넘는다고 하며, 이중 대다수가 개발자, 시스템 관리자 등 사이버 공격자들이 노리기 좋아하는 부류들이라 특히 더 위험할 수 있다고 한다.

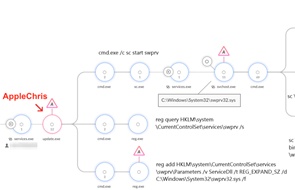

취약점에 붙은 번호는 CVE-2019-9535이며, 아이텀2가 유닉스 계통의 OS 내에서 사용되는 터미널 멀티플렉서인 티먹스(tmux)와 연동되는 과정에서 발생한다고 한다. 공격자가 터미널에 악성 결과물을 주입할 수 있게 된다면, 임의의 명령을 원격에서 실행할 수 있게 된다.

아이텀2를 사용하고 있는 개발자들과 시스템 관리자들의 경우 특히 더 위험한 것은 공격자가 위와 같은 공격을 실시할 때 현재 사용자들와 같은 권한을 갖게 되기 때문이다. 즉 개발자와 시스템 관리자의 권한도 공격자가 가져갈 수 있게 된다고 한다.

나취먼은 “특수하게 조작된 파일이나 악성 입력값을 가지고 취약점을 익스플로잇 하는 게 가능하다”고 설명한다. CERT 협력 센터(CERT Coordination Center)는 별도의 보안 권고문을 통해 “SSH를 통해 악성 서버로 연결하거나, curl을 사용해 악성 웹사이트로 연결하거나, tail –f를 사용해 악성 콘텐츠가 포함되어 있는 로그파일을 추적하는 방법을 공격자들이 사용할 수 있다”고 설명했다.

모질라는 이 취약점이 아이텀2에 최소 7년 동안 존재해왔다고 평가했다. 그러면서 익스플로잇이 되는 과정을 시연해 영상(https://blog.mozilla.org/security/2019/10/09/iterm2-critical-issue-moss-audit/)으로 공개하기도 했다.

“이 취약점을 익스플로잇 하려면 어느 정도 피해자 측에서의 호응이 필요합니다. 즉 공격자가 사용자를 속여 넘겨야 한다는 것이죠. 하지만 시스템 관리자 등 높은 권한을 가진 사람들이 공격에 걸려들 가능성이 높고, 그 결과가 상당히 치명적일 수 있어서 ‘치명적 위험도’를 가진 것으로 분류합니다.” 모질라의 톰 리터(Tom Ritter)의 설명이다.

3줄 요약

1. 개발자와 시스템 관리자들이 많이 사용하는 아이텀2에서 치명적 취약점 발견됨.

2. 적어도 7년 이상 아이텀2에 존재해왔던 것으로 치명적 위험도를 가졌음.

3. 임의 명령 통해 사용자의 권한을 그대로 가져갈 수 있게 됨.

[국제부 문가용 기자(globoan@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

_m.jpg)

.jpg)